今天有許多資安新聞都與勒索軟體駭客有關。其中,又以同時身肩資安大廠的思科公布遭到勒索軟體駭客組織閰羅王(Yanluowang)入侵的事故最受到矚目,但主要的原因並非駭客是否部署了勒索軟體,而是駭客經由員工個人的Google帳號,取得了進入思科內部環境的管道。

另一個引起注意的攻擊行動,是有關原本隸屬於勒索軟體駭客組織Conti旗下的團體,他們重新利用惡意軟體BazarCall及電話客服,來進行網路釣魚攻擊,目的是入侵受害者所屬的組織。

VMware再度針對8月初修補的漏洞CVE-2022-31656、CVE-2022-31659提出警告,呼籲用戶儘速修補,原因是研究人員公布概念性驗證攻擊等細節,可能很快就會有駭客用於攻擊行動。

【攻擊與威脅】

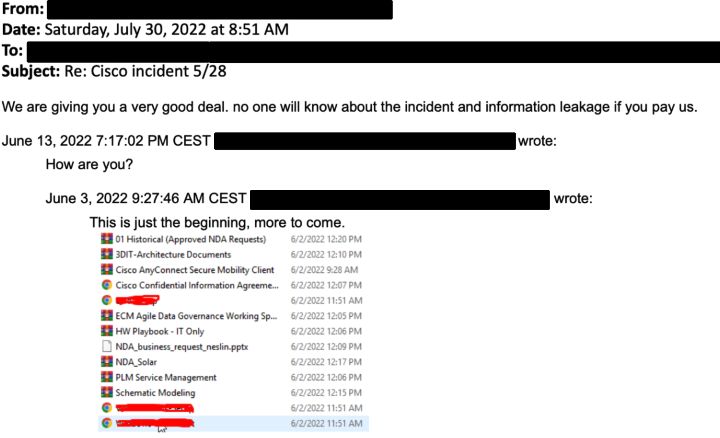

思科證實遭勒索軟體駭客閰羅王入侵,駭客聲稱竊得2.75 GB資料

繼雲端服務業者Twilio、Cloudflare公布駭客針對員工下手,意圖入侵公司網路環境的情況,又有公司坦承因員工被駭而遭到攻擊。

繼雲端服務業者Twilio、Cloudflare公布駭客針對員工下手,意圖入侵公司網路環境的情況,又有公司坦承因員工被駭而遭到攻擊。

同時身肩資安大廠的思科於8月10日指出,他們在5月24日遭到攻擊,起因是有員工的私人Google帳號遭到入侵,駭客進而透過Chrome瀏覽器的組態,取得存取思科內部環境的帳密,並藉由大量撥打電話及發送多因素驗證請求,成功入侵思科。勒索軟體駭客閰羅王(Yanluowang)聲稱此起攻擊是他們所為,並竊得2.75 GB資料,內含3,100個檔案。

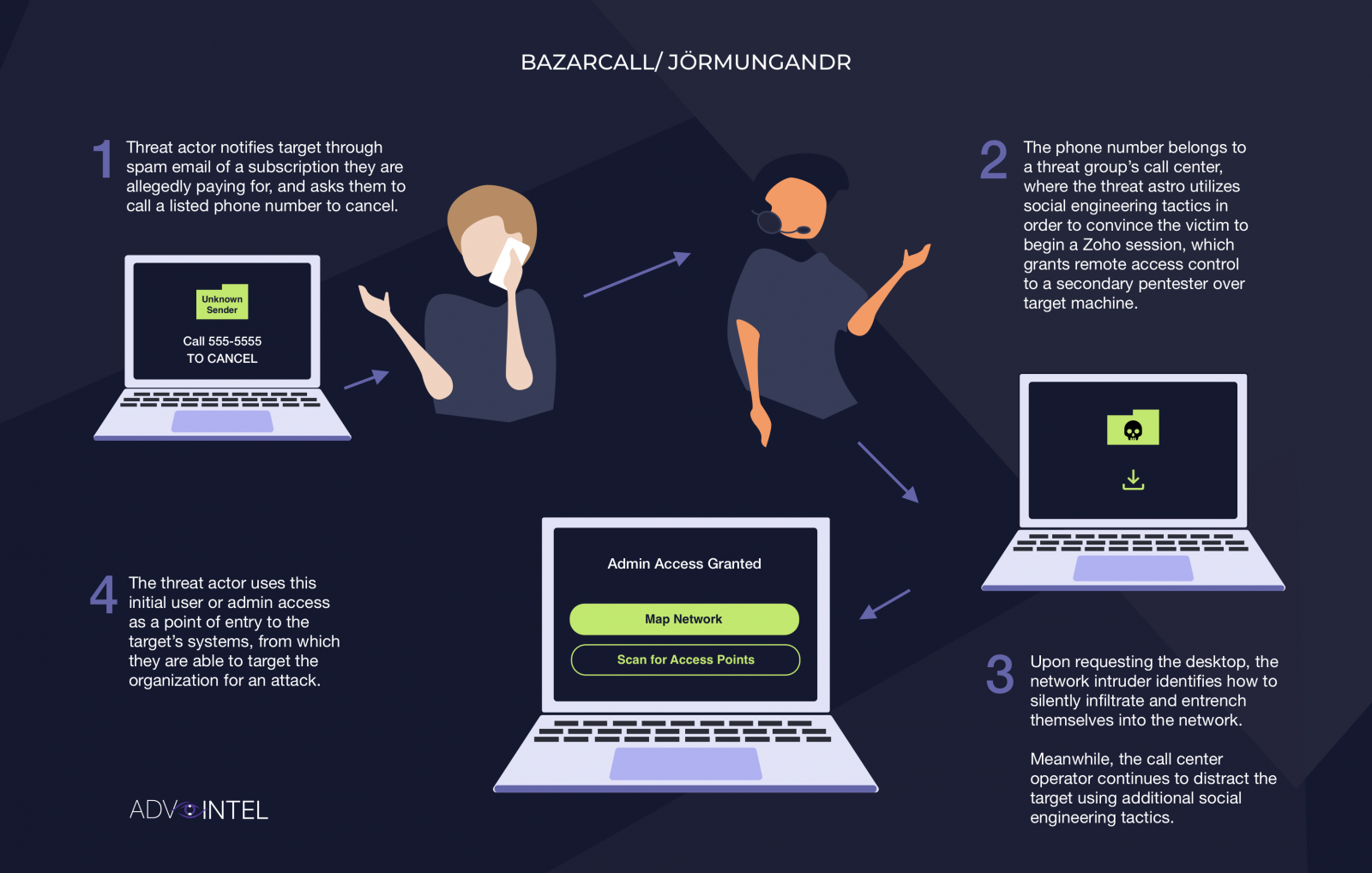

勒索軟體組織Conti旗下駭客利用BazarCall網釣攻擊,企圖取得受害組織初始存取的管道

威脅情報業者Advanced Intelligence(AdvIntel)表示,去年結合電話客服的惡意軟體BazarCall(亦稱BazaCall)攻擊行動,近期又再度出現。

威脅情報業者Advanced Intelligence(AdvIntel)表示,去年結合電話客服的惡意軟體BazarCall(亦稱BazaCall)攻擊行動,近期又再度出現。

有3個原本隸屬於Conti旗下的駭客組織:Silent Ransom Group、Quantum,以及Roy/Zeon利用此種手法發動攻擊,先是發送釣魚郵件,佯稱收信者線上購買了訂閱服務,若是有疑慮可撥打信件裡的專線請求退款。一旦受害者依照步驟撥打電話,就會有「客服」接聽,並指示提供相關的遠端桌面控制權,宣稱藉此才能取消軟體服務的訂閱。

駭客成功存取受害電腦之後,就會藉此入侵組織網路,並利用Conti武器庫的工具發動攻擊。研究人員提出警告,這種透過電話的社交工程攻擊,日後有可能會變得頻繁。

勒索軟體BlueSky採用Conti的程式碼,具備多執行緒提升加密受害電腦檔案的速度

資安業者Palo Alto Networks針對近期的勒索軟體BlueSky進行分析,發現此勒索軟體納入了多款惡意軟體的特性,其中最引起他們注意的是導入Conti第3版的程式碼,而具備占用處理器多個執行緒的運作模式,來增加加密檔案的速度。

再者,駭客採用了Babuk的加密演算法和金鑰產生演算法模組。此外,用於代管勒索軟體BlueSky的網域也與竊密軟體RedLine也有所重疊,駭客都是透過PowerShell下載器來做為初始傳送管道。

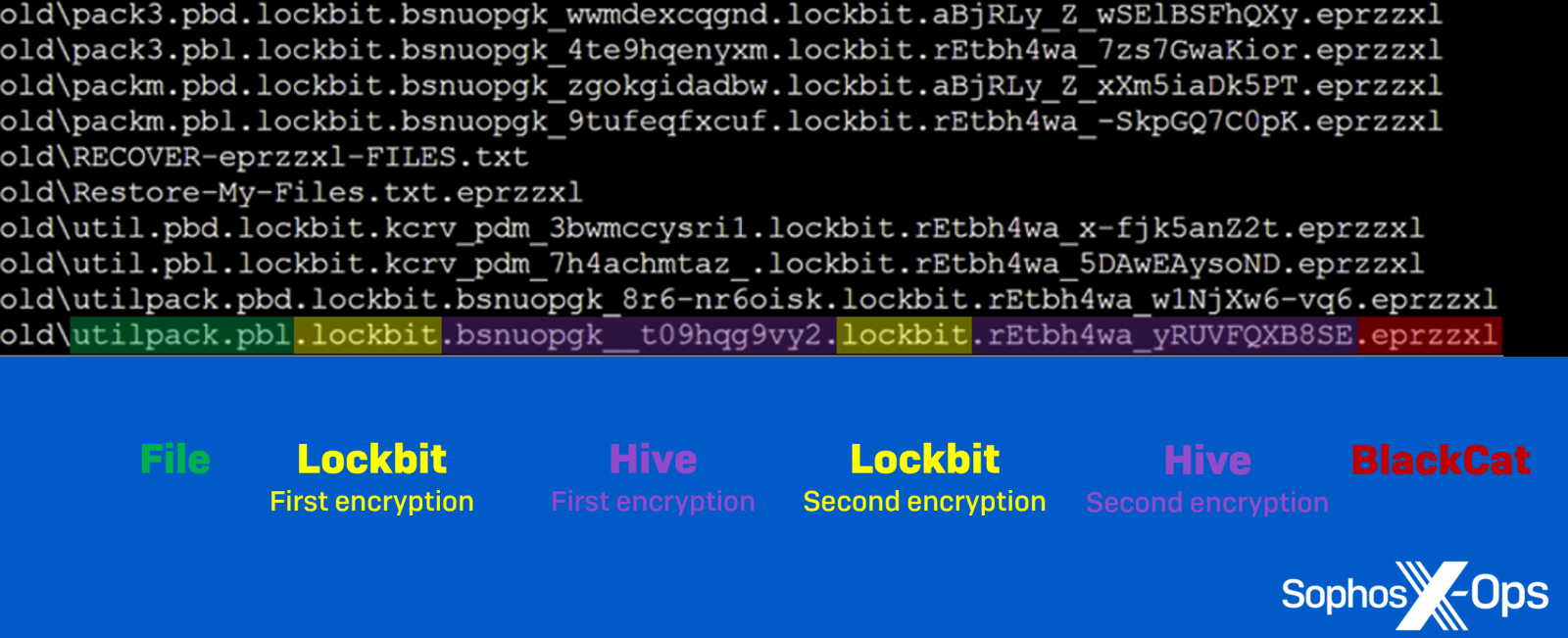

LockBit、Hive、BlackCat多個勒索軟體接連施暴,對汽車供應商發動攻擊

駭客成功入侵受害企業後,很有可能會吸引其他組織對其出手。資安業者Sophos揭露針對一家汽車供應商的連環攻擊事故,勒索軟體駭客組織LockBit、Hive、BlackCat(Alphv)先後於4月20日、5月1日、5月15日入侵受害組織,並多次加密檔案,其中部分被加密多達5次。

駭客成功入侵受害企業後,很有可能會吸引其他組織對其出手。資安業者Sophos揭露針對一家汽車供應商的連環攻擊事故,勒索軟體駭客組織LockBit、Hive、BlackCat(Alphv)先後於4月20日、5月1日、5月15日入侵受害組織,並多次加密檔案,其中部分被加密多達5次。

研究人員發現,最後發動攻擊的BlackCat,在受害電腦上抹除了3個組織作案的蹤跡。由於駭客初始入侵的管道,主要是透過VNC和遠端桌面連線(RDP),資安業者呼籲企業要透過VPN提供員工外部存取的管道,並採用強密碼和多因素驗證(MFA)來提升防護層級。

駭客在發動Cuba勒索軟體攻擊的過程裡,利用新的RAT木馬程式情蒐及竊密

資安業者Palo Alto Networks指出,駭客組織Tropical Scorpius(亦稱UNC2596)在今年5月初,使用勒索軟體Cuba發動攻擊的手法出現顯著變化。首先是他們透過核心層級的惡意驅動程式,來終止受害電腦防毒軟體的運作。此驅動程式濫用駭客組織Lapsus$竊得的Nivida憑證來規避偵測。

再者,駭客在經過一連串的系統偵察並竊取Kerberos憑證、透過ZeroLogon漏洞取得網域管理者權限後,於受害電腦部署名為Romcom的RAT木馬程式。此惡意軟體具備的功能,包含列出指定資料夾的檔案清單、將資料打包成ZIP檔案回傳至C2,以及透過PID Spoofing來產生處理程序等。研究人員認為,上述加入的手法將使得Cuba勒索軟體攻擊變得更加危險。

VMware針對一星期前修補的漏洞CVE-2022-31656、CVE-2022-31659提出警告,已出現攻擊行動

VMware於8月2日修補了CVE-2022-31656、CVE-2022-31659,前者的CVSS風險評分高達9.8分,事隔一週,該公司於9日更新資安公告,指出有人已經公開攻擊程式碼,可針對具備上述漏洞的VMware Workspace ONE Access、Identity Manager,以及vRealize Automation等系統發動攻擊,要用戶儘速安裝更新程式,或採取緩解措施。這裡提及的攻擊程式碼,很可能是資安業者VNG研究人員Petrus Viet發布的漏洞細節。

【資安產業動態】

18家IT業者聯手成立資安系統共通資料規格專案,目的是讓資安團隊能在不同系統進行互通

AWS與Splunk等18家IT業者與資安業者,於8月10日聯手於2022美國黑帽大會(Black Hat USA 2022)上,發表開放網路安全概要框架(Open Cybersecurity Schema Framework,OCSF),此專案將提供資安事件描述的標準規格,並提供相關的支援工具,目的是讓資安團隊能更加集中資源在分析及調查網路攻擊,而免於耗費大量心力在不同資安系統的資料互通與標準化。

數位發展部公布組織規畫,預告年底將成立國家資安研究院

數位發展部候任政務次長兼發言人李懷仁於8月11日,透露數位發展部的籌備重點,包括下轄的6司2署職責,其中,資安署要推動國家資安防護演練事務。李懷仁預告,數發部將於今年底前成立國家資安研究院,搭配數位政府司和資安署,來定期檢核政府資安韌性。

【其他資安新聞】

丹麥7-11連鎖便利商店證實遭到勒索軟體攻擊,但攻擊者身分仍不明朗

近期資安日報

【2022年8月10日】 微軟發布8月例行修補、中國駭客以後門程式PortDoor、CotSam攻擊東歐組織

【2022年8月9日】 丹麥7-11便利商店因網路攻擊所有門市暫停營業、美國警告協作平臺Zimbra漏洞遭駭客積極利用

【2022年8月8日】 駭客組織APT27宣稱近期對臺灣政府機關發動攻擊、北韓駭客Lazarus佯稱提供Coinbase職缺網釣

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16