從COVID-19疫情以來,DDoS攻擊持續在全球肆虐,而根據微軟Azure DDoS保護團隊的最新趨勢,DDoS攻擊在2021下半年,無論是攻擊頻率還是規模,都達到前所未有的高峰,遊戲產業災情嚴重,以地區來看,印度的DDoS攻擊大幅增加,東亞仍受攻擊者青睞。

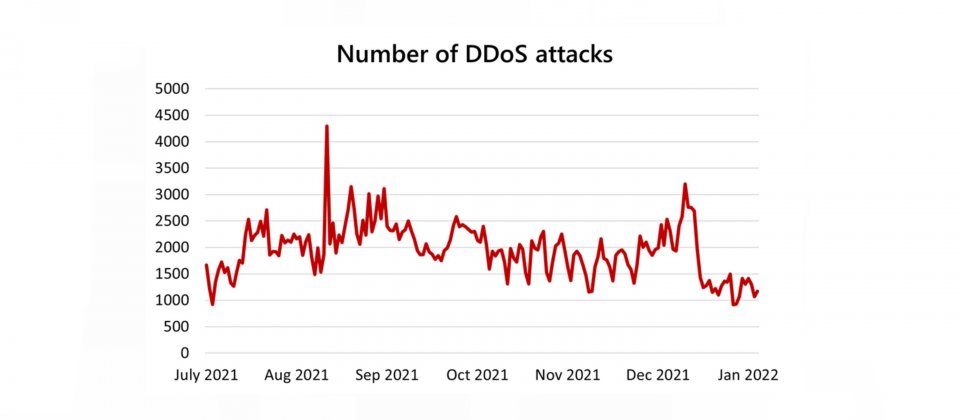

微軟發表2021下半年的DDoS攻擊趨勢,每天緩解1,955次攻擊,而這個數字是2021上半年的140%,最大量的紀錄發生在2021年8月10日,那天微軟總共偵測到4,296次攻擊,而下半年微軟全球基礎設施,總共緩解359,713次以上不重複攻擊。

微軟提到,過去DDoS攻擊往往在年底假期達到高峰,但2021年下半年的趨勢則顯示,攻擊者的攻擊模式發生轉變,2021年第3季的攻擊比第4季多,高峰發生在8月。

DDoS攻擊的力道也逐漸加強,微軟光在2021下半年,就緩解了3次每秒數TB等級的攻擊。在11月,微軟偵測到史上最大規模的DDoS攻擊,這個針對亞洲Azure用戶的攻擊,每秒鐘攻擊流量達到3.47 TB,每秒封包量則達到3.4億個。微軟提到,該次為分散式攻擊,來自1萬個來源,分散於美國、中國、俄羅斯、泰國、印度和臺灣等多個國家。

該次攻擊向量使用SSDP(Simple Service Discovery Protocol)、CLDAP(Connection-less Lightweight Directory Access Protocol)、DNS(Domain Name System)和NTP(Network Time Protocol),總體攻擊時間長達15分鐘。

而在2021年12月,微軟又分別偵測到2次超過2.5 Tbps的攻擊,而且地區同樣發生在亞洲,一次是針對80和443連接埠所發動的3.25 Tbps UDP攻擊,持續時間超過15分鐘,另一次則是針對443連接埠的2.55 Tbps UDP流量攻擊,這次攻擊時間較短,僅約5分鐘。

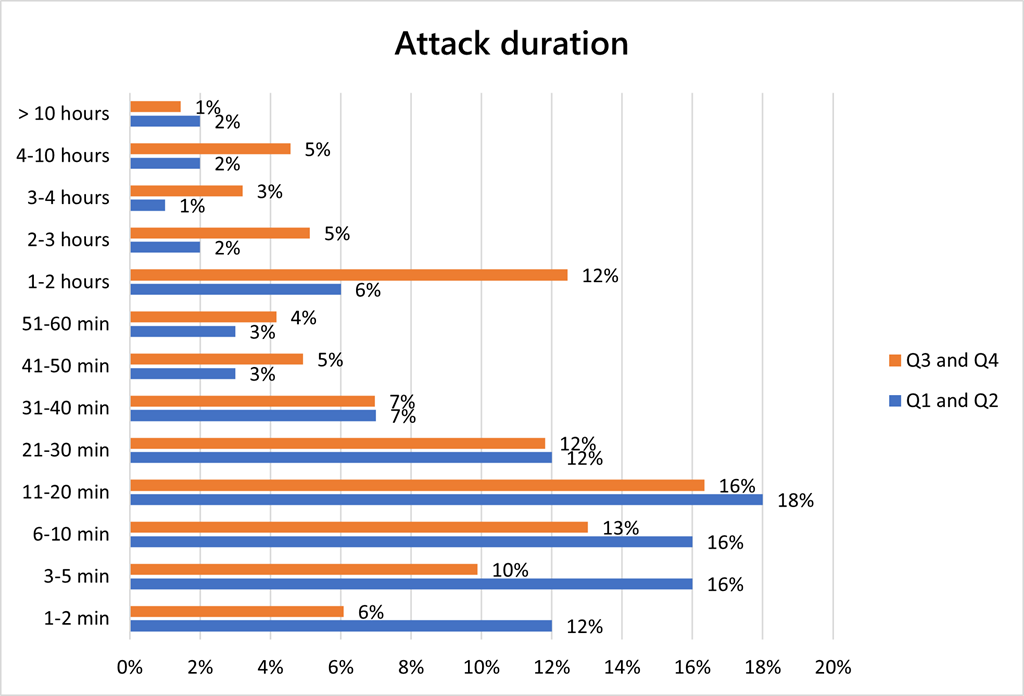

微軟分析,2021下半年與上半年一樣,大多數攻擊都是短暫的,但在下半年,30分鐘或是更短時間的攻擊,比例從74%下降到57%,時間超過1小時的攻擊則增加了一倍多,從13%上升到27%。

在各種DDoS攻擊種類中,UDP欺騙洪水型攻擊(UDP Spoof Flood)為主流,UDP攻擊占所有攻擊比例達55%,比2021上半年增加16%;而TCP攻擊從54%下降至19%,TCP ACK洪水型攻擊則為14%;DNS放大攻擊為6%。

目前遊戲業仍是DDoS攻擊災情最嚴重的產業,微軟提到,由於不少遊戲為延遲敏感的工作負載,像是多人遊戲伺服器,便無法容忍短突發的UDP攻擊,因為只要短短數秒鐘中斷,就會影響競賽公平性,持續超過10秒的中斷,通常就會結束一場比賽。UDP常被用於遊戲和串流媒體應用程式,因此通常對遊戲產業的攻擊,都是Mirai殭屍網路的變形,和UDP協定攻擊。

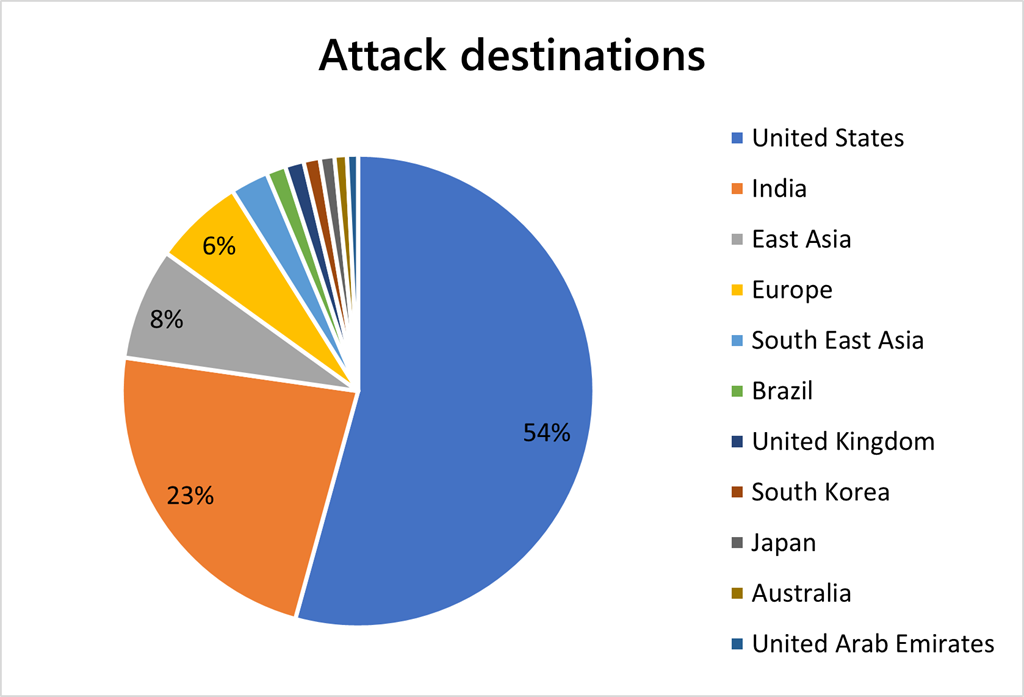

至於攻擊的熱區,美國仍是最大的攻擊目標占54%,但是微軟也觀察到,針對印度的攻擊急劇增加,從2021上半年的2%上升到23%,香港也持續受攻擊者青睞占8%,而歐洲地區的DDoS活動熱度消退,從上半年19%下降到6%。

之所以DDoS攻擊者偏好亞洲,微軟認為,跟遊戲普及有關,特別是中國、日本、韓國、香港和印度的手機與行動遊戲興起,而在印度,也可能與數位印度政策有關,使該地區整體網路風險增加。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23