在7月28日,多個國家的網路安全主管機關聯手警告所有用戶,儘速修補常被駭客濫用的漏洞,他們鎖定的主要對象,主要是前幾年揭露、至今仍遭駭客持續攻擊的漏洞。

這次公告,由美國美國國土安全部旗下網路安全暨基礎架構管理署(CISA)、美國聯邦調查局(FBI),以及澳洲網路安全中心(ACSC),還有英國國家網路安全中心(NCSC)共同發布,當中詳細描述2020年網路攻擊者最積極利用的30大CVE漏洞,以及到了2021年,駭客仍持續鎖定這些已知與陳年漏洞進行攻擊,以入侵公家及私人部門。官方呼籲企業或政府單位儘速修補這些漏洞,並導入中央修補管理系統。

.jpg)

根據這份聯合公布的詳細報告,在2020年,有12個最常被攻擊的漏洞需優先關注,大多數是過去兩年內公開的漏洞。

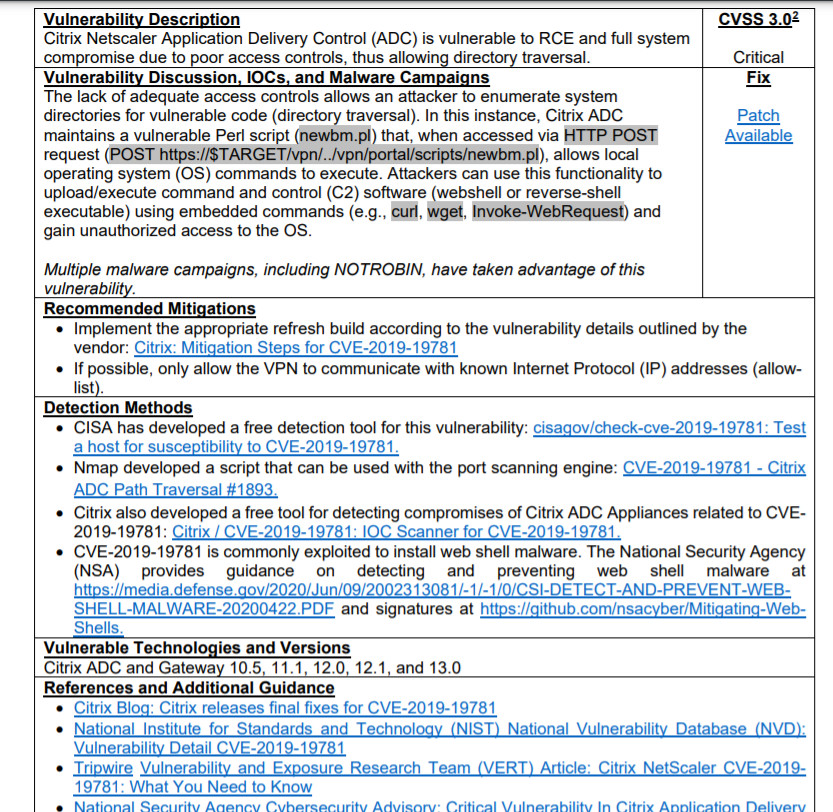

其中,前4大漏洞影響範圍,主要是遠距工作、VPN與雲端相關應用的技術,分別是:Citrix(CVE-2019-19781,任意程式碼執行RCE)、Fortinet(CVE 2018-13379,路徑穿越)、Pulse(CVE 2019-11510,任意檔案讀取),以及F5- Big IP(CVE 2020-5902,RCE),皆為VPN漏洞。

還有8個漏洞也很常被利用,包括:MobileIron的CVE 2020-15505、微軟Office的CVE-2017-11882,也都是近年榜單上的常客,同時,還有使用者管理應用程式Atlassian Crowd的CVE-2019-11580,Drupal重大漏洞CVE-2018-7600,以及.NET開發工具Telerik的CVE 2019-18935,並且都是RCE漏洞。

值得注意的是,微軟有4項漏洞上榜,除了上述Office漏洞,還包括SharePoint的CVE-2019-0604,也是REC漏洞,以及Windows的CVE-2020-0787,還有Windows Netlogon遠端協定CVE-2020-1472,又名Zerologon,後兩者雖屬於權限升級漏洞,但被列為重大風險。

這份報告對於上述漏洞提供了技術細節的描述,以及原廠修補的連結資訊,並統整了建議的緩解方式、IoC與偵測方法。

在此聯合公布的資安公告中,針對2020年網路攻擊者最積極利用的CVE漏洞,彙整了漏洞描述與原廠修補資訊,以及相關緩解方式、IoC與各方提出的偵測方法。

2021年有5大業者產品漏洞值得關注

除了持續利用上述漏洞來攻擊企業與用戶,在上述安全公告中,三大網路安全機構也列出2021其他被利用最多的漏洞,主要是微軟、Pulse Secure、Accellion、VMware與Fortinet的漏洞。

在此當中,包括微軟Exchange Server的ProxyLogon漏洞:CVE-2021-26855、CVE-2021-26857、CVE-2021-26858與CVE-2021-27065,Pulse Secure今年揭露的4個漏洞:CVE-2021-22893, CVE-2021-22894, CVE-2021-22899與CVE-2021-22900,Accellion的檔案分享服務的4個漏洞,VMWare vCenter的CVE-2021-2198,還有Fortinet的舊漏洞,今年美國FBI與CISA也特別警告,包括CVE-2018-13379、CVE-2020-12812與CVE-2019-5591。文⊙林妍溱、羅正漢

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27