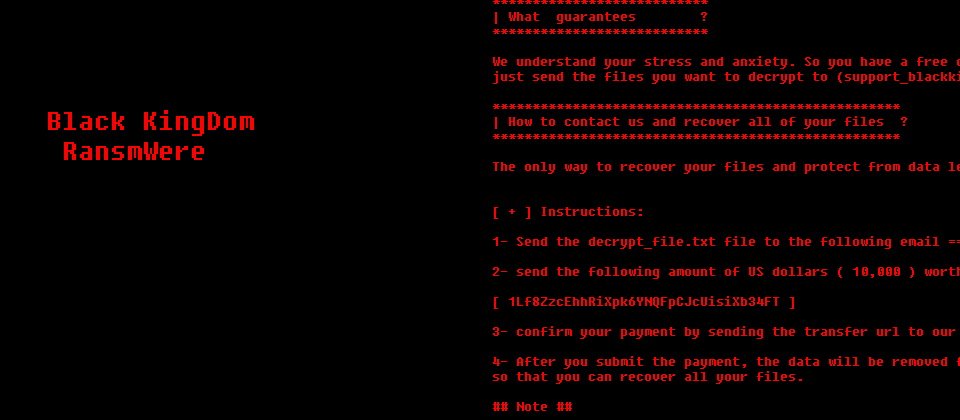

某攻擊者在研究人員Marcus Hutchins的誘捕系統上執行Power Shell script,企圖下載py2exe,且試圖將這個執行檔散布到網路上所有系統,不過script沒有執行成功,Hutchins認為py2exe就是Black Kingdom,但是一個學藝不精的人寫的勒索軟體。(上圖僅為情境示意,非實際攻擊,圖片來源/Marcus Hutchins)

微軟Exchange伺服器漏洞攻擊尚難停歇。安全研究人員發現,繼DearCry之後,又有一隻名Black Kingdom的勒索軟體,正在鎖定未修補ProxyLogon漏洞的伺服器發動攻擊。

代號MalwareTech的資安研究人員Marcus Hutchins設立的誘捕系統,上周末被人執行了Power Shell script,從yuuuuu44[.]com網域下載Black Kingdom。Black Kingdom雖在他的系統上各個目錄下留下勒索軟體訊息檔,但並未加密任何檔案。

同一攻擊者上周也在Hutchins的系統上執行Power Shell script,企圖下載py2exe,且試圖將這個執行檔散布到網路上所有系統,不過script沒有執行成功。他相信py2exe就是Black Kingdom,而且似乎發送範圍也相當廣,但不確定有多少臺Exchange伺服器遭到感染。

主持勒索軟體辨識網站ID Ransomware的研究人員Michael Gillespie繼兩周前發現DearCry後,也在上周發現Black Kingdom。不同於Hutchins的情形,Gillespie對Bleeping Computer 表示,Black Kingdom已成功加密裝置上的檔案。檔案被加密後會產生隨機副檔名的檔案,且留下decryt_file.TXT的勒索訊息文字檔,也和Hutchins發現的ReadMe.txt不同。Black Kingdom受害者都被勒索1萬美元。

Gillespie的網站收到的受害者分布多國,包括美、加、澳洲、奧地利及英、德、法、瑞士、義大利、以色列、俄羅斯、希臘、克羅埃西亞等地。

不過從Black Kingdom執行不成功等跡象,Hutchins認為這只是一個學藝不精的人寫的勒索軟體。它的電子錢包也沒什麼動靜,三天內只收到1次付款。

去年6月也有一隻名為Black Kingdom的勒索軟體,專門開採Pulse VPN漏洞。研究人員目前尚未確定兩個Black Kingdom是否為同一隻。

宏碁本周末被爆遭勒索軟體攻擊,據傳被勒索了創下史上最高的5千萬美元。研究人員發現,這隻惡意程式可能也是利用Exchange漏洞成功駭入宏碁。至於宏碁遭到何種勒索軟體攻擊也不得而知。

更新Exchange伺服器是最保險的防護,針對無法及時安裝更新版軟體的企業,微軟上周也釋出一鍵緩解工具EOMT,此外,Microsoft Defender Antivirus也已可緩解CVE-2021-26855,封住駭入Exchange 伺服器的第一道破口。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09