隨著運算能力遠超現代電腦的量子運算技術出現,現在看似安全的密碼,將能在極短時間內被破解,資安出現新的隱憂,而量子技術的另一發展道路──量子通訊加密,則是實現密碼安全的作法。

目前國際上,對於量子電腦、量子通訊都已研發相當多年,在上個月,Google更是發表了量子電腦的研究新成果,現在超級電腦要用一萬年才能處理的運算,量子電腦卻只要3分多鐘就能完成,Amazon近日也聯合硬體廠商推出量子運算雲服務,跟上IBM、微軟與Google的腳步,而市面上也已有量子加密通訊相關的產品問世。

為了讓臺灣可以跟上國際在量子技術的發展,去年開始,科技部將量子技術列為優先補助的項目之一,並協同教育部共同成立前瞻量子科技研究中心。最近,該研究中心的清華大學團隊宣布,已經打造出量子加密通設備原型,在今年7月,已經成功測試25公里室內光纖量子加密通訊,今年9月,更是實現4公里的戶外光纖量子加密通訊。這也意味著,臺灣現在也能自主掌握此一領域的關鍵技術。

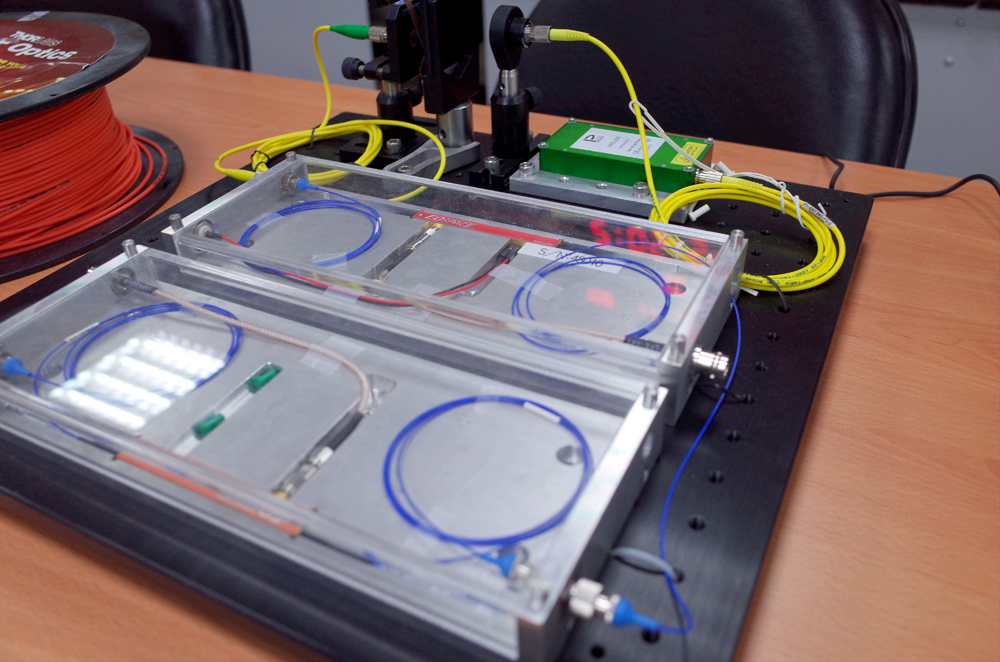

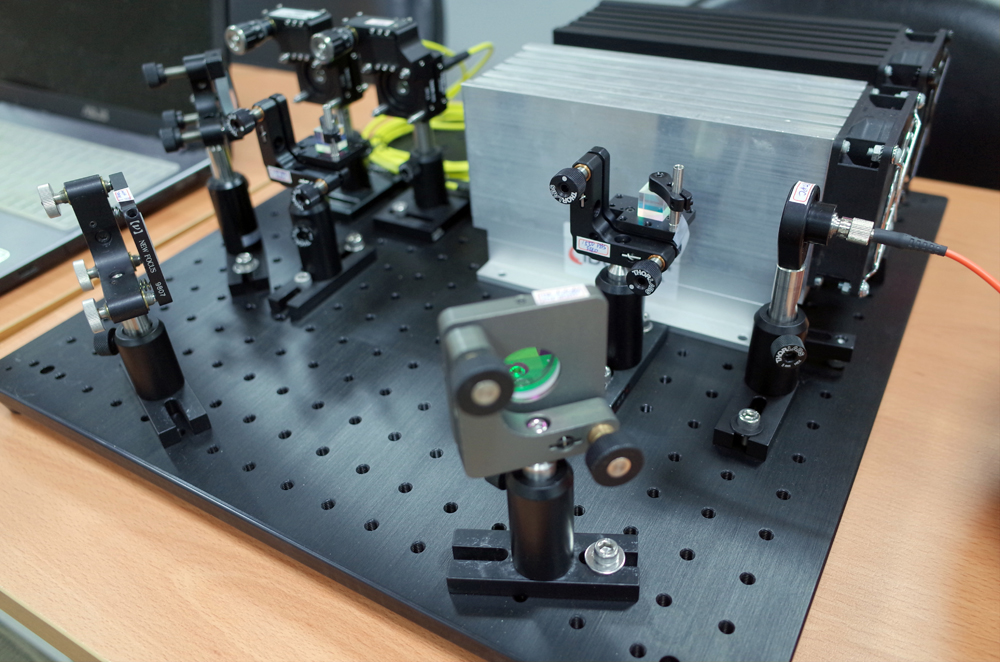

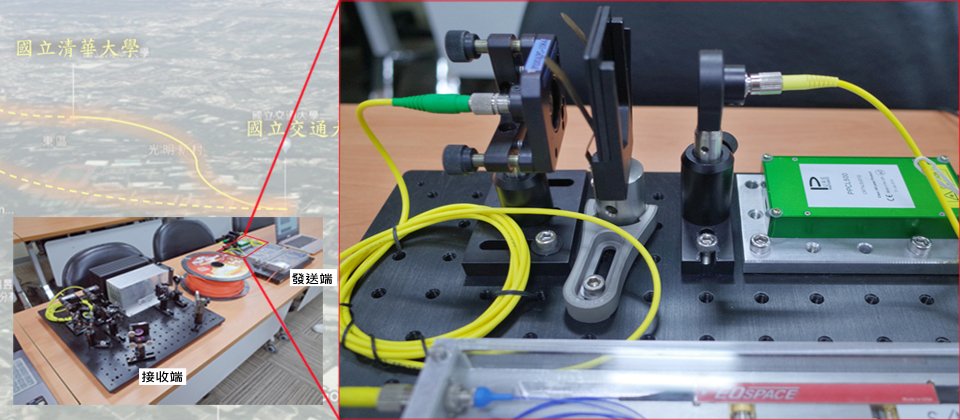

今年11月25日,前瞻量子科技研究中心的清華大學團隊公布量子加密通訊技術的測試成果,在這套系統中,將雷射衰減成一顆顆的光子,利用無法測量準確的量子特性,再利用差分移相量子密鑰分發協議,產生並傳遞密碼或金鑰。(攝影/羅正漢)

以光的最小組成來傳遞密碼,自主掌握關鍵技術更安全

為何這樣的量子加密通訊技術,可以因應未來量子電腦帶來的資安挑戰?簡單來說,這是利用「光子」,也就是光的最小組成粒子,來傳遞加密所需要的密碼。

關於現在的加密問題,前瞻量子科技研究中心量子通訊組副教授褚志崧表示,現在的公開金鑰加密法,是基於一個相當大的質數乘積,超級電腦都要花很多時間才能破解,但如果今日有比超級電腦更厲害的電腦出現,過去的安全就變得不夠安全。而在密碼學中,最安全加密的方法,是要能夠隨時交換密碼或密鑰,然而,以往沒有好的方法產生安全的密碼,而量子加密通訊是引入量子力學的特性,讓通訊雙方產生安全的密碼,並且能做到隨時更新更換。

對於光子不容易被破解的原因,褚志崧進一步解釋,當東西在很小或能量很低的時候,會有「測不準」的特性。因此,這種方式等於是借助了物理特性,來達到真正安全的密碼產生與傳輸。他認為,除非物理的原理被證明是錯的,否則安全性應該是百分之百。而且,一旦發現有外界測量的情況,由於數據將會變得不同,因此系統將能察覺到窺探的跡象,這也是與現行加密技術的一大差異。

值得注意的是,目前這樣的量子加密通訊技術,褚志崧表示,國外已經已經有銀行業者應用的案例,直接用來做加密通訊,或增強加密通訊安全性。另外,我們也在市面上看到商業化解決方案,像是ID Quantique(IDQ)等業者推出相關產品,因此,我們也進一步詢問,臺灣自主發展量子通訊加密關鍵技術的重要意義。

褚志崧說明,在這次的成果中,研究中心的團隊是使用自己開發的單光子光源,配合2002年國外提出的差分移相量子密鑰分發協議(Differential Phase Shift Quantum Key Distribution),讓金鑰位元的產生效率可以達到100%,這是其他這類系統的最大不同之處。此外,如果是向國外購買整套這樣的系統,這會造成很多模組會在「黑盒子」內,買的人將很難確定裡面有什麼,或是多安裝了什麼,因此,他認為這是自主開發的一個好處。

未來,他表示,像是國家中山科學研究院與工業技術研究院,也將設法可以生產這樣的技術,例如,如何探測單光子,以及如何去產生單光子。

在這套系統的發送端,不僅會產生一顆顆的光子,同時也會利用電光的調控器,以產生相位差,也就是以隨機0度或180度的方式,產生出密碼需要的0跟1位元。(攝影/羅正漢)

在這套系統的接收端,會有相應的解碼器,會讓光子出現在亮紋或暗紋的出口,以解讀光子身上標記的0跟1位元。(攝影/羅正漢)

剖析量子加密通訊技術,透過量子特性與相位差

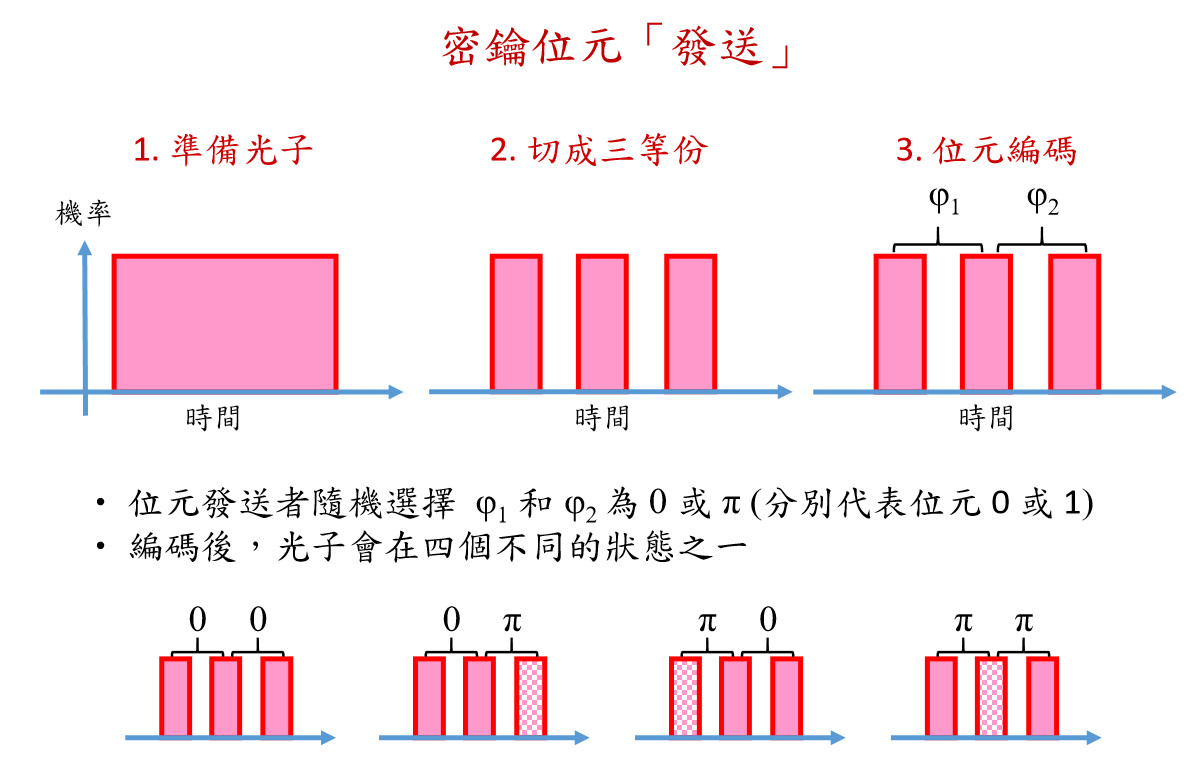

這次清大團隊打造的量子加密系統原型,其主要作用就是產生密碼,並以幾乎絕對保密的方式傳送,褚志崧也具體說明其運作原理。簡單而言,這套系統有兩部分,分別是位元的發送端與接收端。首先,在發送端上,他們利用雷射與衰減器,讓光纖傳送出來的是一顆顆的光子,利用這樣的量子特性,使外界無法準確測量光子的狀態。

接下來,他們會利用這一顆顆光子,加上隨機的0或1符號,而這些0與1組成的符號,最終將形成一串密碼,透過現有的光纖網路傳送。

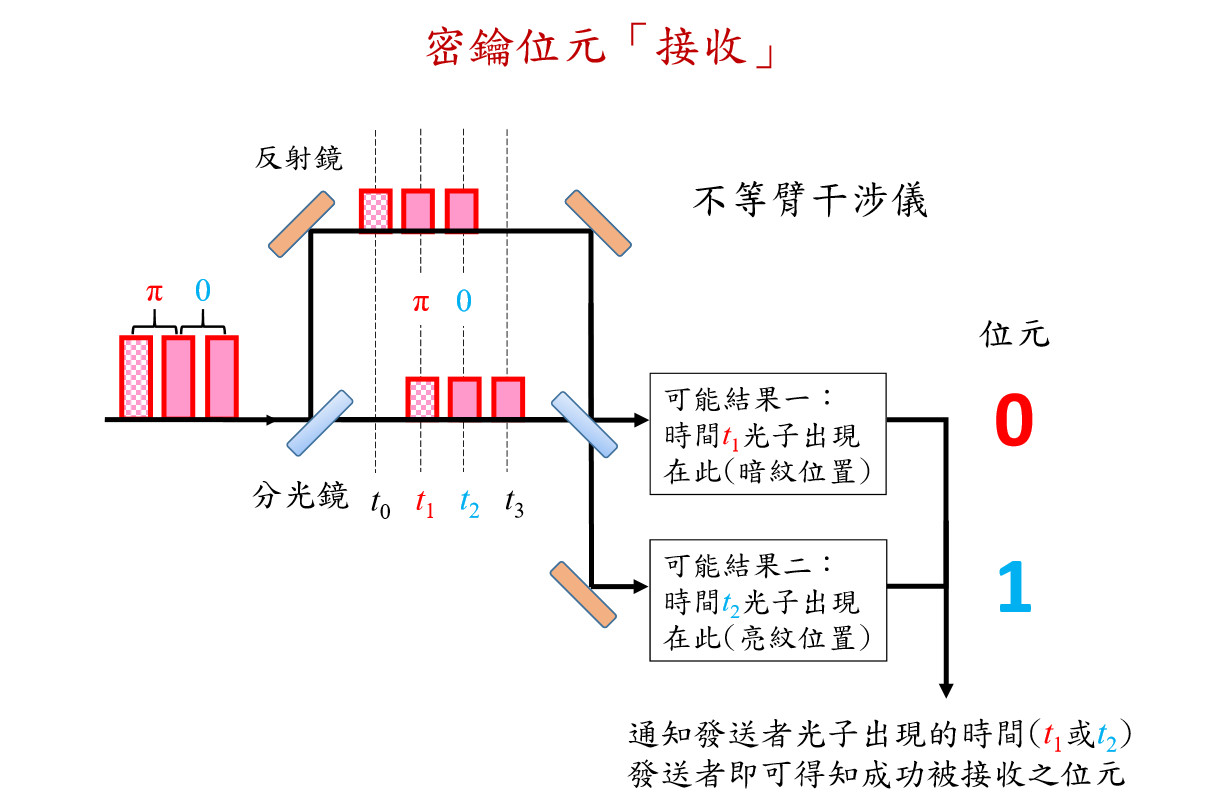

在此過程中,要如何把0跟1標記在光子身上?褚志崧說明,全球主要有兩大種方法,他們採用的是相位,讓透過光纖傳送的光子身上帶有0或180度的相位,而另一種是光子偏振方向,不過這種方法是適合在大氣中傳遞光子。因此,他們利用了電光的調控器,以產生相位差,也就是以隨機選擇0度或180度的方式,形成密碼需要的0跟1。而對於光子傳遞會有損耗的問題,他們則是利用量子中繼器去克服。至於透過光纖網路傳送到的接收端方面,他們則利用相應的量子密鑰位元解碼器,將光子身上的0跟1準確解讀。

更關鍵的是,為了避免可能存在的竊聽行為,他們在每個光子身上會帶兩個位元,透過干涉儀與分光鏡,將一顆光子拆開形成如同兩個分身,並讓其中一個分身的傳遞慢一點,產生相互干涉,而最終在接收端,能讀取出的只會是其中一個位元,之後再將測量到光子出現的時間告訴發送端,讓發送端能夠推測出接收端的解讀。如此一來,透過兩個位元將可擾亂並發現竊聽者的存在,而竊聽者若只知道時間訊息,也不足以破解。

對於如何能夠知道有竊聽者存在,褚志崧也提出說明。他說,這樣的技術不只是讓竊聽者測不準,當對方製造假的光子放回去時,這個光子身上帶的狀態也會與當初準備的狀況不同,因此,接受端與發收端就能相互比對傳遞與接收的密碼或密碼,然後透過錯誤率的分析來判斷異常──若是錯誤率比以往來得高,就表示有人在旁邊偷偷的測量,因此,一旦發現這種情況,就可以中斷密碼傳遞。

此外,褚志崧表示,這次他們的成果,與全球其他相關技術較大的不同之處,在於採用高效能單光子源,在同樣時間內將可傳遞更多光子,因此傳輸的資料量就可以越大。

圖片來源/清華大學

培養國內量子人才與關鍵技術,三年內將擴大量子網路規模

無論如何,過去各國在超級電腦就有軍備競賽,現在,量子技術將成新的焦點。科技部政務次長謝達斌指出,在成立前瞻量子科技研究中心後,一方面是希望臺灣在量子技術發展上,能夠掌握一些核心的技術,更重要的是,要培育量子技術方面的前瞻科技人才,期望對國家未來的科技發展,能向下扎根。

事實上,關於對於量子加密通訊的發展,在20年前美國就已經成功實現,不過當時是在無干擾的實驗室中完成,且通訊距離只有30公分;在2016年,中國也發射了量子衛星「墨子號」,通訊距離到可長達1,200公里,但光子在大氣傳播很容易發散,導致通訊效率變低;在2018年11月,奧地利也在實驗室內,成功完成400多公里光纖的量子加密通訊測試。至於臺灣,雖然從2018年3月開始起步,不過在短短一年半的時間內,已取得戶外測試成功的成果。

以這次國內這次的實測環境而言,清大團隊是運用戶外的光纖網路,透過清華大學到交通大學之間的一條校園光纖網路,由於戶外場所將有各種干擾存在,所以,這次測試成功更顯得相當不易。例如,為了減少溫度變化和地面震動對量子加密的干擾,他們將每個光子均勻散布在數個脈衝波,再讓光子進入校園光纖網路傳遞密碼,最後並以產生的金鑰,經過一次性密碼本(one-time-pad)完成最終加密通訊。

(攝影/羅正漢)

在近日科技部暨國立清華大學舉辦的「量子加密通訊成果發表會」中,前瞻量子科技研究中心清華大學物理學系副教授褚志崧,徹底解說了他們系統的設計與原理。

值得一提的是,對於相關技術名詞的解釋,褚志崧也提出說明,如果是以光子傳遞位元、產生金鑰,是Quantum Key Distribution或量子金鑰分發/交換。他認為,這時使用分發或交換比傳輸恰當,因為並不是每一個傳遞的位元都會被成功測出來,金鑰要等兩方以傳統方式溝通後才會形成。而在他們的實驗裡,因為最後又以產生的金鑰進行一次性密碼本加密通訊,所以他們使用「量子加密通訊」。

另外,對於這次國內的量子加密技術成果發表,後續我們也詢問相關產品業者IDQ的看法與觀察。IDQ表示,這次國內的研發成果是以「量子技術產生金鑰來執行加密」,因此使用Quantum cryptography會比Quantum encryption更適合。由於量子的議題,對於國內而言還算是很的題材,IDQ表示,以他們的產品而言,像是量子技術的亂數產生器、量子金鑰分發系統(QKD),或是基於量子的加密設備,都是發展多年算較成熟的產品。而在應用上,他們也提供了一些參考方向,像是加密產品採用QKD金鑰、整合HSM的量子種子(Quantum seeds),以及QKD作為Quantum Vault的元素等。

全球量子加密通訊發展近況

圖片來源/清華大學

在11月26日於科技部舉行的「量子加密通訊網路」研究成果發表會上,國立清華大學物理系副教授褚志崧詳細解說了這項技術,同時也現場展示其系統原型。(左起:國立清華大學研發長曾繁根、國立清華大學物理系副教授褚志崧、科技部次長謝達斌、國立清華大學物理系教授牟中瑜)此外,這次成果的其他清大團隊成員高永成、吳至翔、黃聖軒與張進宣,其中三位也出席這次會議。(攝影/羅正漢)

在今年9月,前瞻量子科技研究中心清華大學團隊,已經運用清華大學與交通大學的校園光纖網路,成功實測戶外光纖量子加密通訊。他們在預計未來三年之內,工業技術研究院也將部署相關設備,形成三地、10公里長的環狀量子網路。(圖片來源/清華大學)

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27