Proofpoint發現,某個國家級駭客集團今年持續鎖定美國的公用事業服務供應商,展開網釣攻擊,藉機在受害者系統上植入LookBack惡意程式。(圖片來源/Proofpoint)

資安業者Proofpoint本周指出,某個國家級駭客集團持續鎖定美國的公用事業服務供應商,展開魚叉式網釣攻擊,藉機在受害者系統上植入LookBack惡意程式,從今年4月迄今,已有至少17個供應商遭到攻擊。

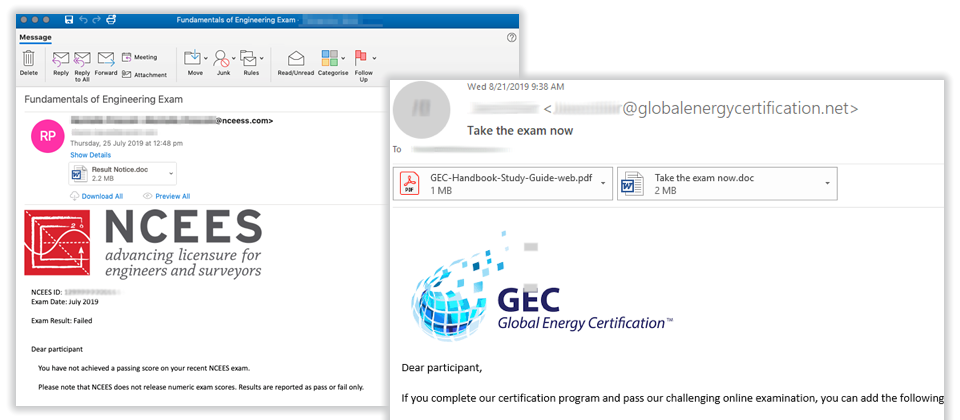

Proofpoint是在7月注意到該駭客集團的行動,當時駭客鎖定3家美國公用事業供應商展開魚叉式網釣攻擊,假冒為美國工程許可委員會,向這些供應商的員工寄送網釣郵件,宣稱受害者企業未通過檢驗,並附上一個含有惡意巨集的Word檔,開啟後便會執行LookBack。

LookBack是個遠端存取木馬程式,亦具備一個用來與由駭客掌控的命令暨控制(C&C)伺服器交流的代理機制,它可用來檢視流程、系統、檔案資料,還能刪除檔案、執行命令、拍攝螢幕畫面,也能移動或點擊滑鼠,可重新啟動電腦,亦能自我銷毀。

本周Proofpoint進一步指出,同一個駭客集團於今年8月再度發動新一波攻勢,目標同樣是美國的公用事業供應商,但這次在網釣郵件中偽裝成全球能源認證機構,邀請受害者參加認證考試,一樣附上了含有惡意巨集的Word檔案,執行後所安裝的亦為LookBack。

Proofpoint表示,駭客集團並未因之前的攻擊曝光而受挫,還不斷地改善他們在網釣攻擊上的策略、技巧與程序,也彰顯出駭客對美國關鍵基礎設備供應商的持續關注。

不過,Proofpoint目前只能確定相關攻擊背後有國家的支撐,卻無法辨識其身分,主要原因為其攻擊手法及工具,與已知的先進持續攻擊(ATP)組織都不同。

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27