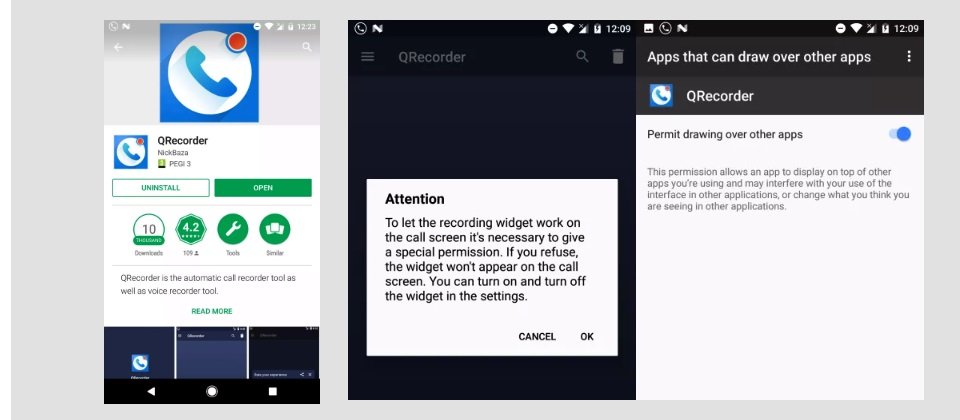

Google Play上一款通話錄音程式QRecorder暗藏木馬,允許駭客針對特定銀行程式發動攻擊。(圖片來源_Lukas Stefanko)

0927-1003一定要看的資安新聞

#FBI #iPhone解鎖

FBI強迫嫌犯用Face ID解鎖他的iPhone X

圖片來源_蘋果

Forbes近期報導,他們在美國發現了第一起FBI強迫嫌犯利用Face ID人臉辨識解鎖iPhone X的案例。

這個例子之所以受到注意,是因為在解鎖手機上,法官對密碼及生物辨識的規定是不同的。人們可以拒絕交出手機密碼予警方,卻不能拒絕警方要求用來解鎖手機的指紋與人臉,因為密碼屬於「自身的知識」(Self Knowledge),指紋或人臉則否。

在這個案例中,FBI探員在今年8月搜索了現年28歲的Grant Michalski位於俄亥俄州的住處,認為他涉嫌收取及持有兒童色情內容,探員要求Michalski把臉對著iPhone X,他照做了,而讓探員得以解鎖並存取Michalski的手機內容。

雖然之後Michalski被定罪了,但卻是在Michalski的其它裝置上找到證據,而非iPhone X,因為當探員要將嫌犯iPhone連上電腦並執行取證工具時,手機已經被鎖上,而且需要手機密碼才能同步到電腦上。更多內容

#RDP遠端桌面協定

FBI警告:鎖定RDP遠端桌面協定的攻擊持續升溫中

美國聯邦調查局(FBI)旗下的網路犯罪投訴中心(IC3)與美國國土安全部(DHS)共同發出警告,利用遠端桌面協定(RDP)的攻擊趨勢仍持續升溫,且從2016年下半年起,於暗網上銷售RDP存取權限的賣家也是有增無減。RDP為一私有網路協定,允許個人透過網路自遠端控制電腦上的資源與資料,在建立遠端桌面連線時,本地端及遠端機器必須藉由使用者名稱與密碼來進行身分驗證,駭客則能滲透機器之間的連線,於遠端系統上注入惡意程式或勒索軟體,針對RDP展開攻擊並不需要與使用者互動,使其更難以偵測。根據Shodan.io的搜尋結果,目前全球網路上約有230萬臺電腦執行RDP。更多內容

#臉書 #漏洞攻擊 #個資

臉書驚爆史上最大漏洞攻擊,全球高達5,000萬用戶個資恐遭駭客竊取

臉書 ( Facebook)在臺灣時間9月28日晚上爆出史上最大漏洞攻擊,因為更新影片上傳功能程式碼出現開採漏洞,導致全球至少5,000萬名臉書帳戶資訊恐遭駭客竊取。然而,去年7月臉書就存在這個重大安全漏洞,但臉書直到9月25日才發現,並隔了3天,才發布公告揭露有這個開採漏洞,動作顯然是慢半拍。儘管臉書創辦人暨執行長祖克柏(Mark Zuckerberg)親上火線釋疑,說明整起攻擊事件的始末。不過,目前仍無法確定受駭的臉書帳戶個資,是否已遭到駭客惡意濫用,以及有無其他未爆漏洞仍未發現。更多內容

#臉書 #隱私爭議 #雙因素驗證

臉書再爆隱私爭議,坦承用雙因素驗證用戶的電話號碼發送廣告

在被媒體爆料後,臉書(Facebook)承認使用者設定雙因素驗證(2FA)的電話號碼,被用來發送精準廣告。

美國西北大學研究人員Giridhari Venkatadri、Alan Mislove和Piotr Sapiezynski連同普林斯頓大學的Elena Lucherini,近日發表一份名為《調查臉書精準廣告中的可辨識身份資料來源》的報告,顯示其中包括使用者為設定2FA而輸入的電話號碼。而且即使不是用戶,或用戶未輸入電話號碼,只要其親友在使用臉書時,同意聯絡人資料分享給臉書,他們的資料也會被交給臉書(Gizmodo稱之為「影子資訊」shadow information),最終再提供給外部廣告主發送精準廣告,時間長達數個星期。更多內容

#桌面版Telegram #IP外洩

當心! 用桌面版Telegram的P2P語音通話可能外洩你的IP

來自印度的資安研究人員Dhiraj Mishra指出,強調安全及隱私的Telegram桌面版含有一安全漏洞,將在使用者執行P2P語音通話時外洩用戶IP。

在Telegram桌面版本執行語音通話的預設技術為Peer-to-Peer,不過,Mishra卻發現當以P2P進行語音通話時,可從紀錄中察看對方的公開或私有IP,這對標榜匿名及隱私的Telegram而言是一大諷刺。此一漏洞影響了Telegram for Desktop(tdesktop)與Telegram Messenger for Windows,當中的tdesktop為Telegram的開源版,支援Windows、macOS、Ubuntu、Fedora與Snappy等平臺。

這個漏洞很簡單,不過是Telegram在這些版本的P2P通話設定中,只有提供Everybody與My Contacts的選項,而沒有提供Nobody的選項,選擇Nobody即是關閉了P2P功能,讓語音通話的路徑藉由Telegram伺服器傳遞,它可藏匿用戶的IP,只是會稍微犧牲通話品質。更多內容

#Android通話錄音程式 #金融木馬

Android通話錄音程式QRecorder暗藏木馬,專偷金融憑證盜轉銀行存款

近日捷克警方發現,Google Play上有一款通話錄音程式QRecorder暗藏木馬,允許駭客針對特定銀行程式發動攻擊,迄今已發現5名受害者,總計被盜領200萬捷克克朗(約280萬元新台幣)。

ESET的安全研究人員Lukas Stefanko分析了QRecorder之後指出,這款程式仍然具備了正常的通話錄音功能,執行時會要求使用者允許它使用「draw over other apps」功能,該功能可讓QRecorder覆蓋在其它程式的介面上,也方便駭客掌控銀行程式所呈現的畫面。

此外,QRecorder所暗藏的木馬程式允許遠端駭客與之交流,先是確認裝置上是否安裝了某些銀行程式,若答案是肯定的,駭客即會傳送一個連結,要求使用者下載與安裝一個針對該銀行程式的特定檔案,假設使用者照做了,那麼在開啟該銀行程式時,就會出現一個要求使用者輸入金融憑證的畫面。

駭客利用所蒐集的金融憑證登入使用者的網路銀行帳號,以把資金轉到某個事先開設的帳號中,再至ATM提領。Stefanko發現該程式鎖定了德國、波蘭與捷克的銀行程式,已有超過1萬的安裝次數。更多內容

#思科 #路由器 #交換器 #Linux DoS漏洞

思科:逾80款路由器、交換器產品受Linux DoS漏洞影響

圖片來源_思科

思科(Cisco)發佈安全公告,警告旗下採用Linux作業系統核心的產品存在名為FragmentStack的阻斷服務(DoS)的漏洞,影響路由器、交換器等88項產品,導致系統停止回應。

代號為CVE-2018-5391的FragmentSmack在8月間首次為CERT/CC揭露,影響Linux核心3.9以上版本。遠端攻擊者可傳送低速的惡意IP封包,影響資料片段重組(fragment reassembly)過程引發DoS攻擊,使CPU容量超載而導致系統停止回應。這種手法已經流行數年,也已有修補程式。

之前FragmentSmack只影響Windows系統,最新漏洞則連Linux也遭殃。Akamai、Amazon、Juniper Networks及Linux廠商也相繼發布修補程式。思科隨後調查旗下使用Linux核心3.9版以上的產品,並公佈受影響產品名單。包括Cisco IOS XE軟體、多款vEdge路由器系列、Nexus交換機系列和Aironet AP產品等網路及管理設備、Telepresence視訊產品、WLAN設備共88項產品受到影響。更多內容

#Chrome 70 #擴充套件

Chrome 70加強把關擴充套件安全,提昇使用者的控制能力

Google將在Chrome 70繼續收緊擴充套件政策,除了之前啟用獨立(Out-of-process)iframe並移除內聯安裝外,現在還要調整用戶控制主機權限(User Controls for Host Permissions),並且即日起禁止擴充套件使用程式碼混淆(Obfuscated Code)技術,違反規定的擴充套件將在明年1月遭到移除。

Chrome在十年前推出了擴充套件系統,目前Chrome線上應用程式商店已經有超過18萬個擴充套件,接近一半的Chrome桌面使用者,會主動下載擴充套件來客製化Chrome瀏覽器。為了要保護使用者隱私以及維持瀏覽器效能,Google採取了一系列措施,以強化擴充套件的安全性,包括獨立(Out-of-process)iframe、移除內聯安裝,還使用機器學習技術,偵測並阻擋惡意擴充套件。

而從Chrome 70開始,Google還要調整用戶控制主機權限,用戶現在可以用自定義網站列表,限制擴充套件的存取權限,或是進行手動設定,授予擴充套件存取當前頁面的權限。Google提到,主機權限賦予許多擴充套件強大的功能,但同時也帶來了風險,Google目標是要提高透明度,讓使用者自行控制擴充套件存取網站資料的時機。更多內容

#聯想 #NAS

聯想修補20款NAS裝置的權限擴張漏洞

聯想(Lenovo)於9月修補了20款網路附加儲存(NAS)裝置的9個安全漏洞,而揭露相關漏洞的Independent Security Evaluators(ISE)安全分析師Rick Ramgattie,則在10月初公布漏洞細節。

這9個安全漏洞的編號分別是CVE-2018-9074、CVE-2018-9075、CVE-2018-9076、CVE-2018-9077、CVE-2018-9078、CVE-2018-9079、CVE-2018-9080、CVE-2018-9081與CVE-2018-9082,它們存在於Iomega及LenovoEMC品牌NAS產品的網路介面上,多屬權限擴張漏洞。

根據聯想的說法,經過身分驗證的使用者可串連其中的某些漏洞來擴張權限,駭客也可引誘NAS用戶點選連結,以執行惡意的JavaScript並竊取其憑證。更多內容

更多資安動態

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23