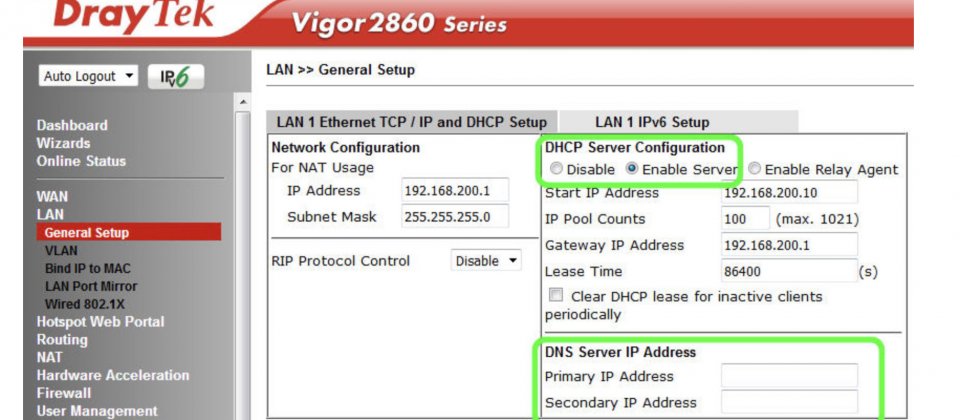

用戶可以檢視路由器的相關設定,原本的DNS欄位應該是空白或是ISP業者指定的位址,如欄位的位址為38.134.121.95,即遭到竄改。

圖片來源:

DrayTek

近來居易科技(DrayTek)的路由器用戶傳出遭到駭客竄改了DNS設定,原本以為駭客是利用路由器的預設憑證入侵,之後才證實是韌體含有安全漏洞,也讓居易科技展開韌體更新,準備修補逾20款的路由器型號。

居易為台灣的網通設備製造商,主要生產路由器與無線基地台等產品,有7成的營收來自於歐洲市場,此一被駭事件亦率先於歐洲傳出。

該公司說明,路由器中的DNS伺服器位址遭到變更看似為駭客要展開攻擊的第一階段,當駭客把使用者導向惡意的DNS伺服器時,即可竄改瀏覽器的流向,以冒牌網站來蒐集使用者憑證。

一般而言,路由器的DNS設定欄位應該是空白的,以用來填入ISP業者所指定的DNS伺服器或使用者輸入的DNS伺服器,但駭客卻把它設為自己所掌控的DNS伺服器,目前已知的惡意DNS伺服器位址為38.134.121.95。因此,居易路由器用戶若看到此一假冒的DNS路由器位址,就能確定已被入侵。

相關漏洞影響逾20款的Vigor品牌路由器,居易建議路由器用戶可在備份配置之後回復出廠預設,僅透過安全傳輸存取網頁管理服務,最好關閉遠端管理功能,並靜待各型號的韌體更新出爐。

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

Advertisement