資安業者FireEye警告,偽裝成正牌金融服務App的Android木馬家族SlemBunk危害程度與攻擊手法精細度超出原本的預估,至少已經有33個不同的金融相關App被發現遭到假冒,而且還被駭客用來作為未來持續攻擊的墊腳石,而非竊取單一帳號密碼而已。

FireEye在官方部落格公布該公司在2015年12月首度披露的Android木馬家族SlemBunk的後續研究結果,顯示此木馬家族不但只被設計用來釣魚騙取用戶金融機構的帳號密碼,其攻擊手法與攻擊鏈設計其實更為精細周全,整個惡意程式被拆成三個階段,並透過指令與控制伺服器(C&C Server)調整整個過程,讓一般的安全監控軟體不容易直接判斷其存在的安全威脅。

這個在Android作業系統上發展的木馬家族,目前已經被發現針對33個不同的行動銀行App進行偽冒,被仿冒的金融機構App服務範圍遍及北美、歐洲與亞太等地區。

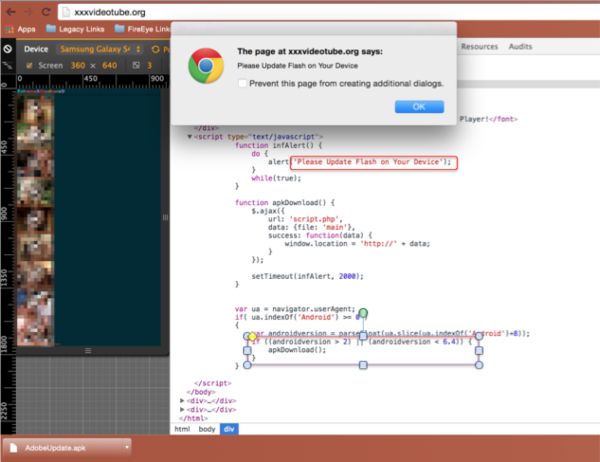

↓不過這些被偽冒的App並沒有出現在Google Play商店中,而是透過以色情網站為主的特定網站散布,使用者透過Android裝置瀏覽遭植入惡意程式的網站時,便會下載該木馬的第一塊拼圖,之後並陸續透過C&C下載成完整版本後,再偽冒成合法銀行App騙取用戶帳密。(圖片來源:FireEye)

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

Advertisement