Sophos NAC Advanced原本是另外一家資安廠商Endforce所推出的產品,今年1月Endforce被Sophos併購之後,剛開始稱做Sophos Endforce Enterprise,直到最近才定為目前所使用的名稱。除了修改介面風格之外,重新包裝過的產品也強化了與它牌產品(如防護軟體、網路設備)之間的支援度,透過Sophos NAC Advanced的檢測,管理者可以更容易掌握每臺電腦的使用狀況,並採取適當的措施,以解決現有的安全問題。

需要在用戶端電腦安裝代理程式

和Cisco、Juniper等廠商以設備形式銷售的NAC方案不同,Sophos NAC Advanced屬於軟體式的產品。在架構上,這套產品可以區分為主控和被控端2種角色,企業需要在內部網路架設一臺裝有Sophos NAC Advanced的Windows Server 2003伺服器,做為NAC的主控站。管理規則的制定與發送,都是從這裡進行。由於Sophos NAC Advanced採用網頁式的管理介面,因此在部署產品之前,需要在主控臺安裝IIS、ASP.NET,以及SQL Server。以我們這次測試的版本來說,資料庫的部份只有支援到SQL Server 2000的SP3a版本,這對於全面使用SQL Server 2005的企業來說,將有可能造成導入時的障礙。據Sophos表示,預計在2008上半年推出的新版產品會提升資料庫版本的相容性,屆時Sophos NAC Advanced將可以搭配SQL Server 2005一起運作。

當我們設定好主控站,接著需要在被控端電腦安裝代理程式(Agent),就版本來說,Sophos NAC Advanced目前只有提供Windows一種平臺版本的代理程式,未安裝的電腦會被NAC當成是不安全的端點,會暫時隔離起來,不過仍然可以存取外部網路,直到用戶裝好程式才會解除封鎖。

Sophos NAC Advanced一共提供2種不同形式的代理程式供用戶選擇安裝,其中一種是MSI封裝檔,至於另外一種則是透過網頁下載的Active X元件(又稱為Web Agent)。

就適用對象來說,前者適合部署在企業內部的員工電腦,安裝完成之後,Windows桌面的右下角會出現一個常駐圖示,顯示NAC目前的控管狀態,紫色代表一切正常,綠色則是更新中,打叉則是代表電腦目前已被隔離;當規則更新完畢之後,如果出現需要處理的項目,則常駐圖示就會像ICQ收到交談訊息時一樣,會不停地在視窗右下角跳動,提醒用戶趕快處理。至於Active X元件則多半用於來自外部的訪客電腦,和前者不同的是,Active X元件只會在訪客電腦剛連接上線之後進行一次檢查,之後就不會從主控臺下載更新的規則對外來電腦持續執行檢查,總之,只要主控臺確認端點安全無虞之後,就會立即放行。

可結合802.1x、DHCP,有效落實存取隔離

為了因應企業各自不同的網路架構,大多數的NAC產品都會具備一種以上的部署方式,以便將NAC存取隔離的控管機制有效落實到企業內部。除了一般NAC都有支援的802.1x之外,Sophos NAC Advanced也可以和DHCP相結合,透過自動變更網路組態的方式,將可能帶有資安威脅的電腦與受到保護的內部網路彼此隔離,如此一來,企業就不需要隨著NAC的導入,花費一筆費用更新軟硬體(主要是作業系統與交換器),以及更動既有的網路架構,因此在實作上較802.1x要來得容易許多。

以iThome的實地測試為例,我們在Sophos NAC Advanced主控臺所在的Windows Server 2003伺服器啟用了DHCP的服務,並且發放10.10.1.x網段的IP位址給測試架構下的其它電腦使用。

為了讓Sophos NAC Advanced能夠透過DHCP將不安全的電腦隔離於內部網路之外,所以還必須在DHCP伺服器安裝同樣是Sophos提供的DHCP Enforcer Configuration Utility(有Windows、Linux等2種平臺版本),負責管理DHCP的組態設定,一旦發現用戶端電腦沒有安裝代理程式,或者是安全性未能合乎企業需求,DHCP伺服器就會依照我們在DHCP Enforcer Configuration Utility所做的設定,將電腦的子網路遮罩由正常狀態下的255.255.255.0,變更為255.255.255.255,也就是說,僅允許該臺電腦連接NAC主控站,但是禁止存取周圍的其它電腦,避免將資安威脅擴散出去。

反應時間可隨企業需求自行設定

談論NAC產品的時侯,反應時間的長短也是我們所關心的一項重點,當資安威脅已經從用戶端電腦排除,但NAC卻遲遲未能將解除隔離,同樣也會造成管理上的不便。Sophos NAC Advanced預設每5分鐘會將目前的設定派送到用戶端電腦,檢查端點的安全性是否已經符合企業的要求;這項設定最短可以設定成1分鐘,最長可以設定成數小時,直到數天不等,一切可依照企業實際的使用需求自行設定。

對於未能符合安全要求的電腦,提供3種處理方式

針對安全性未能符合企業要求的用戶端電腦,Sophos NAC Advanced提供了3種處理方式,分別是:Report Only(傳送端點的狀態記錄至資料庫儲存,除此之外不做任何處理)、Remediate(僅向用戶端電腦傳送警告訊息,通知用戶處理),以及一般人所熟悉的Enforce(強制隔離),其中Report Only是預設的處理方式,而管理者可以在新增設定規則的時侯,展開頁面當中的下拉式選單,快速地在3種方式之間完成切換。

整體而言,管理規則的設定方式採用元件式的概念,雖然是英文介面,操作上卻十分直覺容易,Sophos NAC Advanced目前支援600多套由各家廠商所推出的防護軟體,每套軟體在Sophos NAC Advanced的架構中都被視做為一個元件,當管理者完成元件的設定之後,接著就是在管理規則的設定頁面,將所要用到的元件逐一匯入,成為NAC的檢查項目。

不只是一般的防護軟體,其它像是作業系統版本,以及修補程式,也是Sophos NAC Advanced的元件項目之一,因此可以透過NAC的檢查將特定版本的作業系統,或者是未依企業規定安裝修補程式的電腦隔離起來,待問題解決之後再予以放行。

除了檢查用戶端電腦是否有依照規定安裝軟體,NAC的功能在各家廠商的定義之下,也呈現出多種不同的延伸,像是Juniper的UAC可以設定規則檢測用戶端電腦目前所執行的應用程式與註冊機碼,若是發現用戶端電腦目前正在執行一些不被允許的應用程式類型,則可以在UAC的主控端設備(IC系列)設定規則予以停用,或者是當使用者自行關閉防毒軟體的防護功能時,可以設定自動開啟,維持電腦對於惡意程式的防護能力。Sophos NAC Advanced目前雖然沒有具備類似的延伸功能,不過可以和自家的Anti-Virus產品相整合,透過軟體所提供的應用程式控管功能,限制用戶端電腦無法執行某些特定類型的應用程式,據Sophos表示,未來NAC與Anti-Virus產品之間會有更緊密的結合,NAC的代理程式會直接內建到Anti-Virus的用戶端軟體,對於原本已經使用該套軟體的用戶來說,就不用花費時間在同臺電腦上安裝另外一套的Sophos產品。

結合AD,可個別套用不同的管理規則

在企業內部,不同部門的電腦往往會因為作業需求,而必須個別制定管理規則加以控管,針對這一點,Sophos NAC Advanced可以結合AD(Active Directory)原有的使用者群組,讓各個部門下的電腦,可以分別套用不同的規則加以管理,做法上管理者只需在群組設定的分頁,新增一個和網域使用者群組同名的新群組,最後再指定要套用的管理規則即可。文⊙楊啟倫

|

Sophos NAC Advanced |

|

| 建議售價:授權人數1,000~1,999人之間,每人每年2,500元。

Sophos (02) 8772-1877 |

|

| 伺服器系統需求 | Windows Server 2003,SQL Server 2000 SP3a |

| 用戶端系統需求 | Windows 98以上版本作業系統 |

| 支援網路設備廠牌 | Alcatel、Aruba、Aventail、Cisco、CheckPoint、Enterasys、Extreme、Foundry、HP、Infoblox、Juniper、Lucent、MetaInfo、Nortel、Novell、RSA Security、Sun、3Com等 |

| 更新方式 | 1年線上更新 |

利用DHCP實作網路存取隔離的控管機制

對於企業來說,隨著NAC導入802.1x的驗證機制,就必須將作業系統,以及交換器更新到可以支援802.1x的版本,這項花費並不便宜,同時也有可能因此而變更原本正常運作中的網路架構,整個流程可以說是相當繁複,也因此各家的NAC方案皆能支援一種以上,甚至多達3種的部署架構。

Sophos NAC Advanced可以和企業內部的DHCP服務相結合,它可以在DHCP服務的存取過程中,透過自動變更用戶端電腦子網路遮罩的方式,將安全性未符合企業要求,或者是把沒有安裝代理程式的電腦隔離在受到保護的內部網路之外。

在我們的測試環境中,一共部署了3臺用戶端電腦,它們分別是主控臺(10.10.1.100),正常運作中的PC1(10.10.1.1),以及準備連接上線,但是尚未安裝代理程式的PC2(10.10.1.2),這裡我們就以PC2為例,實際操作如何透過DHCP落實網路存取隔離的控管機制。文⊙楊啟倫

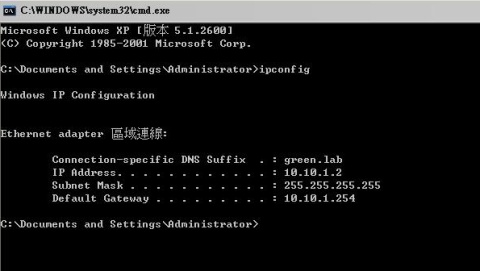

Step 1:查詢網路組態

PC1完成開機之後,在終端機模式下輸入ipconfig指令,查詢電腦目前的網路組態,可以看到子網路遮罩的設定是255.255.255.255,此時只能連接Sophos NAC Advanced的主控臺,但無法存取PC2。

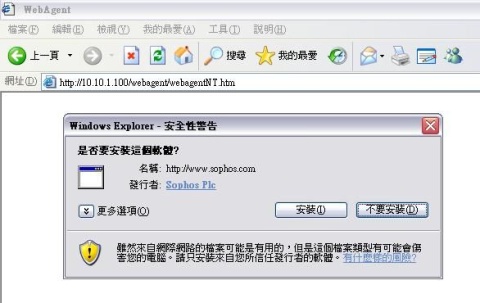

Step 2:安裝代理程式的Active X元件

透過IE連接http://10.10.1.100/webagent,下載代理程式的Active X元件。

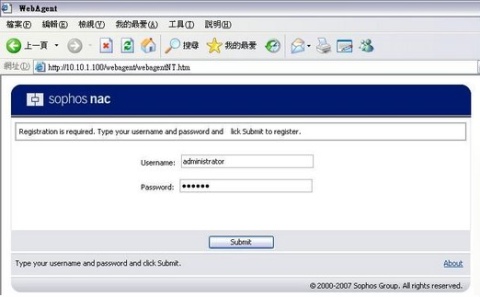

Step 3:輸入網域使用者帳號

Sophos NAC Advanced可以整合AD的使用者群組輔助控管,不同群組的使用者可以套用不同的管理規則加以稽核。這裡可以輸入任何一組網域使用者的帳號密碼。

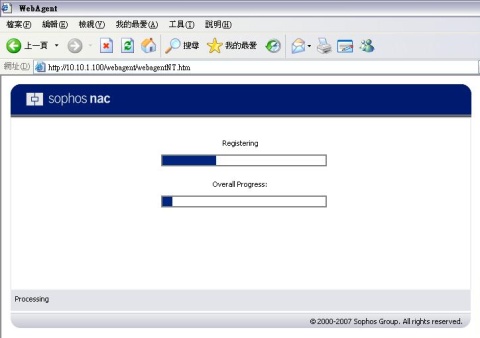

Step 4:下載管理規則

先前輸入的帳號密碼驗證無誤之後,電腦就會開始從主控臺下載管理規則,檢查連接上線的電腦是否安全無虞。

Step 5:完成檢查

完成檢查之後,如果沒有違反規則,畫面上就會秀出Complete的字樣,如果有的話則會顯示出來,通知用戶加以解決。

Step 6:再次查詢網路組態

我們在PC2上,再次輸入ipconfig指令,此時可以發現子網路遮罩已經變成正常狀態下的255.255.255.0,以Ping指令測試和PC1之間的通訊,結果顯示電腦目前已經可以正常存取周圍的其它電腦。

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05