想要藉由Splunk這套大數據分析軟體收集到企業內部網路設備的資料,進一步分析可能的惡意威脅,企業可藉由Splunk User Behavior Analytics(UBA),找出隱而未現的問題,這個分析平臺也能與Splunk Enterprise Security(ES)這套SIEM平臺整合,用戶可直接在ES檢視由UBA彙整出來的情報。

UBA獨立於Splunk和ES之外,對於已經採用專屬指定廠牌網路設備、防毒軟體監控的Splunk應用程式,也能反過來從UBA接收相關的分析結果。

藉由過往使用習慣,與同職等用戶行為交互分析,發現異常

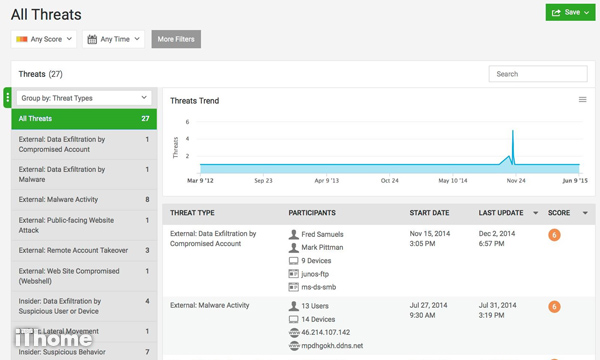

UBA會從Splunk收集的各式系統登入、應用服務、文件存取、網路層行為等記錄中,透過內建的統計模型與機器學習模型,進行分析。IT人員進入UBA後,儀表板會顯示這些事件中,辨識為威脅(Threats)、可疑行為事件(Anomalies),以及疑似異常的使用者帳號、裝置與應用程式的數量。

管理者可依據威脅事件、可疑行為、執行異常行為的人員等面向,進行檢視。換言之,被UBA列為需要留意的使用者,系統會顯示使用者名稱、帳號類型、執行可疑行為的次數,以及UBA認為使用者的威脅程度,進行評分(滿分為10分)。

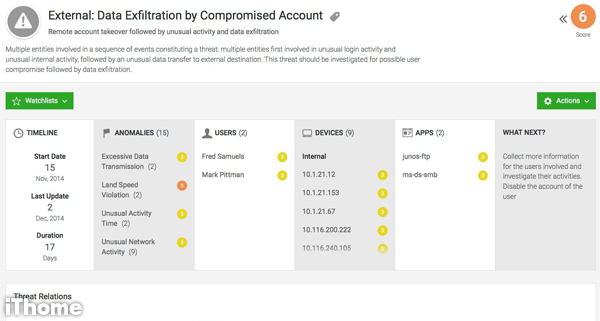

舉例來說,IT人員有一天發現系統顯示特定使用者近期有多次異常的記錄,而UBA認定這些行為不正常的依據,是藉由與這個帳號以前的正常行為,以及其他不同部門、但相同職等的用戶日常使用模式,做為判定的基準。此時,或許UBA發現的情況是使用者可能透過其他公務以外的設備,甚至是登入其他共用帳號,並外傳公司機密資料,而這些都是他以前不曾做過的事情。

這個時候,公司就能透過UBA與Splunk的分析來源資料,確認這個員工是否為商業間諜,或是因帳號遭竊而成為非故意的共犯。

此外,管理者還能檢視完整的資訊,包括這個事件中,所有的電腦、使用者的關係圖,甚至,受到波及、但可能尚未發作的電腦。

假如,今天某些使用者持續異常存取伺服器檔案,那麼IT人員可在儀表板的威脅類型分布圓餅圖中,透過Insider: Data Exfiltration類型,找到UBA歸納為同一事件的有關行為。藉此管理者就能追查這個使用者,並做為相關的證據。

接著,管理者可檢視細部違規行為發生,以及受到影響的使用者與裝置,在這種情況中,這個使用者很可能從外部登入,但也許並非帳號持有者所為,假如是外部攻擊,那麼會有大量測試登入的記錄,而這個使用者的密碼正好遭到破解,受到利用。

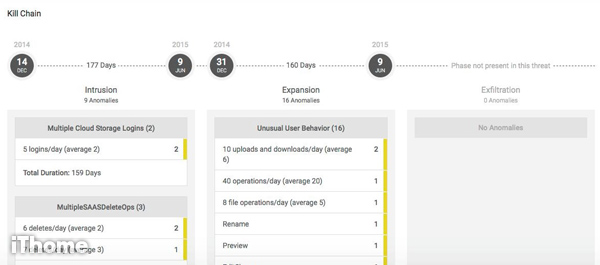

值得一提的是,UBA提供攻擊鏈(Kill Chain)防禦情報功能,可以統合所有屬於單一攻擊事件中的不尋常行為,主要以3種類型的情資提供佐證,首先是入侵的記錄,再者,列出與同一事件有關的現象,以及是否有洩密行為,藉此提供管理者深入調查整起事件的始末。

Splunk User Behavior Analytics針對企業內部威脅提供進階分析,管理者可依據威脅與可疑行為事件,進行追蹤。儀表板本身提供最新威脅事件、遭受攻擊的類型比例分布,也有時間軸的呈現,管理者得以檢視各類事件的發生頻率。

支援實體伺服器主機、虛擬機器或雲端型式建置

在架構上而言,Splunk UBA是獨立在Splunk以外的一臺分析主機,想架設這套系統,企業可採用實體伺服器,或匯入原廠提供的OVA檔案的方式、建置成虛擬機器的應用設備。如果企業採用雲端版Splunk Cloud,也能以AWS雲端服務型態建置UBA。

這臺主機的建議硬體需求比較高,它必須至少擁有16核心的處理器與64GB記憶體,而程式本身與資料存放區,分別至少需要50GB與500GB的儲存空間。

對於資料來源的收集,UBA可接取來自Splunk,包含AD、單一簽入(Single sign-on)、VPN等身分認證資料,以及接收端點電腦與伺服器的應用程式和資安事件記錄,還有,它也能支援擷取HTTP傳輸與通過內部網路的行為,包含防火牆、網路閘道、Proxy代理伺服器等記錄。

在已經建置SIEM資安事件管理平臺的環境,UBA可存取支援從其中的記錄裡,分析可疑行為;甚至,它也能支援分析像是Cloudera、HortonWorks等Hadoop系統的資料。企業如果採用AWS CloudTrail或是Box等雲端服務,UBA也可分析相關記錄。

|

Splunk User Behavior Analytics特色總覽 藉由大資料的使用者行為分析,管理者可從Splunk UBA直接檢視其中所發現的資安問題,並探究可能發生的關連事件。

|

產品資訊

● 代理商:零壹科技

● 電話:(02)2656-5656

● 建議售價:每個使用者帳號為3,780元(未稅),最低購買數量為1,000個帳號

● 版本:2.1.2

● 建置方式:實體伺服器、虛擬主機、雲端(AWS)

● 架構:單一主機

● 硬體需求:16個核心處理器、64GB記憶體、550GB以上磁碟空間

● 作業系統需求:64位元Ubuntu 14.04.3 LTS、Red Hat Enterprise Linux 6.6或CentOS 6.6

● 資料庫軟體:N/A

● 設備監控:無代理程式

【註:規格與價格由廠商提供,因時有異動,正確資訊請洽廠商。】

【相關報導請參考「內部存取行為監控系統」採購大特輯】

熱門新聞

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23