異於現行多數APT防護產品的形式,我們這次測試的Seculert是一套SaaS雲端軟體服務,而且提供的是網路安全預警的情報,並非直接即時偵測與阻擋線上的APT行為。

簡而言之,Seculert可針對網際網路上正在活動的APT威脅行為,透過他們本身發展的雲端運算環境與大資料的分析技術(Big data analytics),並交叉比對、關聯(Correlate)用戶網路應用環境的所有事件資訊,若站方發現到用戶網路環境相關的APT活動跡象,即會透過電子郵件自動發出警報,並將事件資訊呈現在網頁管理介面上。

這樣的攔截機制是如何運作?根據Seculert提供的資訊,他們會架設類似一般人平時在用的許多臺電腦,讓它們連上網際網路並感染APT,相對地,Seculert就可以借此來觀察惡意軟體長時間下的網路傳輸流量,這種作法同時也讓Seculert能夠收集到關於威脅活動狀態的相關資訊,然後得以將這樣的資訊與租戶的網頁存取活動的記錄檔,彼此交互關聯起來,進而準確地指出已受感染系統的所在地。

針對內外員工、合作廠商與顧客等面向,觀察殭屍網路的流量記錄

在Seculert提供的功能中,最常用到的是對於殭屍網路(Botnet)通訊流量資訊的攔截,簡而言之,這是從公司內部與外部雙管齊下的一種APT監視防護機制——Seculert會持續觀察殭屍網路的流量動態,並以此來找出內部、外部已經受到Botnet控制的所有網路節點。亦即是用混入敵營、伺機收集情報的方法,來找出已經潛伏在公司周遭或內部環境的奸細,原廠形容這是一種「雙面間諜」的反間手法,倒也貼切。

因此,要啟用這樣的防護,用戶需事先到Seculert網站介面上,去設定本身所處與周遭環境的基本網路位址資訊,而要定義的範圍,會依據由內而外的觀點,區分出內部員工、辦公室外部的員工、經常業務往來的合作廠商與顧客等四大面向。

之後,Seculert就會根據這些設定完成的組態,運用他們發展的大資料引擎來比對、分析所收集到的殭屍網路傳輸流量記錄中,如果發現到這些網址的確曾出現在殭屍網路的流量資訊上,Seculert就會將這些事件自動以電子郵件寄送訊息通知,並呈現在用戶網頁介面上。

在不同攔截面向上,用戶需輸入的設定資訊項目有一些差異。以針對內部員工的防護設定為例,IT人員需輸入公司對外網路的IP位址範圍,以及員工在工作時需經常存取的內部系統網站入口,例如CRM、HR、電子郵件等;若是要保護辦公室以外的員工,IT人員需輸入的是內部網站入口,以及員工收發電子郵件時所用的公司網域。至於合作廠商和顧客,則只需要輸入對應的網域。

我們在當中的設定,實際在內部員工的組態中,輸入了iThome測試室對外網路IP位址範圍(因為希望能更快攔截到殭屍網路流量,所以我們刻意把IP位址涵蓋數量設到255個之多),以及員工可能會經常存取的網站入口,並依序設妥外部員工、合作廠商與顧客等組態下的網站名稱位址。設定兩天後,帳號會正式啟動,接下來需要3到5天的偵測,才能知道Seculert是否找到惡意攻擊。

經過幾天後,Seculert的確發出電子郵件警報,表示有8個IP位址出現了APT活動的跡象。結果,我們對外網路的IP位址並沒有「中標」,而是其他IP位址的租戶偵測到相關的威脅。

不過,由於我們在原廠網站上所申請的只是免費試用帳號,因此只能看到其中1個IP位址的資訊,要升級到付費的Premium帳號,才能看到更多資訊。事實上,試用帳號只有兩周的使用時效。

整合記錄檔分析,進一步掌握公司內網連至殭屍網路的情況

要運用這功能,需注意Seculert對記錄檔有格式要求,如W3C組織定義的ELFF(Extended Log File Format),或Squid這套Proxy伺服器的記錄檔格式。

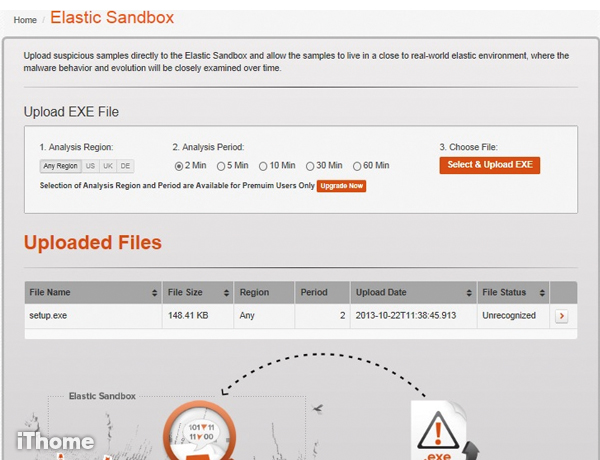

整合提供沙箱線上服務,用戶能上傳可疑執行檔進行測試

除了攔截殭屍網路的流量,作為判斷APT行為是否逐漸接近公司網路邊界的依據,Seculert本身也具備沙箱機制Elastic Sandbox,能夠讓用戶上傳可疑的EXE執行檔,而且可就近觀察該檔案經過一段時間後,是否衍生出異常行為。

理論上,在這樣的環境當中,惡意程式的執行將會被引出、檢驗與取樣,而不會受限任何時間或地點,才能觸發。

受限於我們是試用帳號的身分,所以只能單純上傳檔案,無法選擇執行沙箱分析的地區,以及分析期間的長短。若是付費帳號,目前將可設定為以美、英、德等三國作為模擬執行的主要網路區域,也可選擇以2、5、10、30或60分鐘作為觀察該執行檔的時間。有點可惜的是,目前只能針對EXE執行檔,而無法涵蓋到Office文件或PDF等其他格式,並且模擬環境類型與可疑執行檔沙箱測試的期間也相當有限。

具有能觀察可疑程式的線上沙箱

除了匯集殭屍網路流量、用戶上傳的記錄檔,用作分析APT活動的依據,Seculert的用戶網站操作介面還提供了一個可伸縮的沙箱環境,租用服務的人可隨時上傳疑似APT的EXE執行檔,並自行設定是在美、英、德等國家的網路環境執行,以及觀察期間長短(最長一小時)。

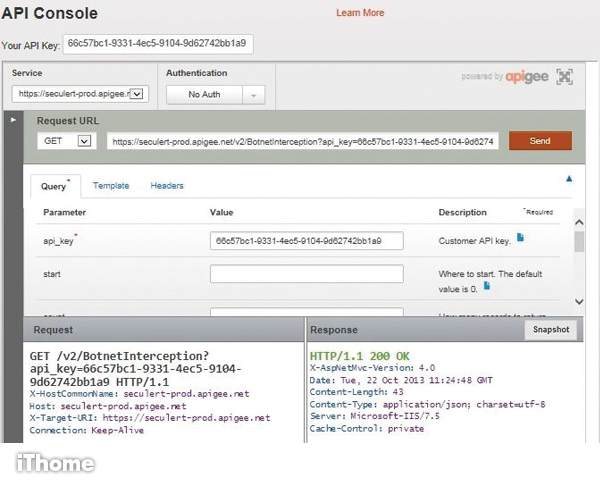

提供輔助操作Seculert API的介面

Seculert本身提供了API,讓用戶可以透過撰寫簡單的程式碼來存取Seculert所產生的分析結果,API也可以用在上傳的資料與系統產生的報表。而在Seculert的用戶網頁介面上也提供了Seculert API Console,讓IT人員可以用它,來學習在圖形介面或cURL的指令環境中運用API。

提供詳細的資安鑑識資訊

Seculert一旦比對出到所屬環境的網路有殭屍網路的活動,會將相關資訊擷取下來,以圖中的情況為例,我們可以看到系統呈現了來源與C&C伺服器的IP位址,以及註明侵入的威脅類型(圖中為Ice IX,這是一支專門竊取使用者帳號、密碼的惡意程式),並且列出殭屍網路上所流傳的用戶側錄資料原始記錄,當中包含使用者帳號與密碼。

| 產品資訊 | ●建議售價:以年度防護服務合約計價,並以涵蓋人數分級距,平均每人每年150~400元不等 ●網址:www.seculert.com ●代理商:漢領國際(02)8228-6983 ●系統平臺:Amazon Elastic MapReduce (EMR) ●資料分析技術平臺:Apache Hadoop ●監控殭屍網路數量:1,000個以上 ●沙箱分析惡意程式樣本數量:每天4萬個以上。 |

【註:規格與價格由廠商提供,因時有異動,正確資訊請洽廠商。】

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05