以國家基礎建設為攻擊目標,並非科幻電影中才會出現的故事情節,就過去幾年國際間發生的重大APT攻擊事件來看,現實生活中的確出現這樣的例子。像是2010年出現的Stuxnet蠕蟲就是以攻擊伊朗的核電廠為目標,同時也針對煉油廠、電廠、水庫等重要基礎設施。而今年南韓近5萬多臺電腦,包含多家電視臺與銀行電腦系統,3月20日受到來自北韓駭客攻擊重創,也是APT攻擊很典型的例子。

因此,就算你明確認知到自己或所屬單位,不是這類有具體攻擊對象的主要目標,仍有可能因為APT攻擊癱瘓了重要民生設施的電腦系統,而使得你與其他人的工作與生活徹底停擺。

點點滴滴、迂迴潛入攻擊目標,再逐一蠶食或猛然鯨吞

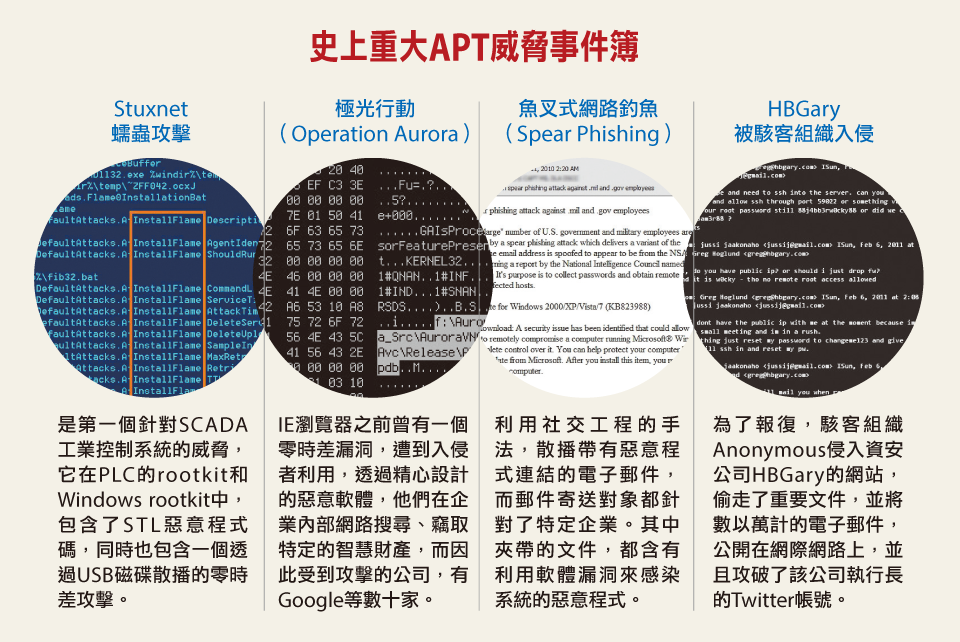

不斷演進而來的APT式攻擊,幾年前都還只是的零星事件,例如利用應用程式的漏洞滲透到特定電腦、寄送魚叉式網路釣魚(Spear Phishing)信件,或透過勒索軟體(Ransomware)等。即便是前面提到的Stuxnet蠕蟲攻擊發生後,由於對大多數人的衝擊與影響不大,所以,一般使用者和企業也並未真正感受到目標式攻擊的威脅。

但從今年傳出受害的這些事件來看,APT攻擊的手法日益複雜,而且往往不是一開始就正面強攻目標對象,而是用量身打造的社交工程手法,從旁繞路攻入你的合作廠商、同事的個人電腦與資訊系統,取得使用者存取權限,再伺機奪得系統管理者權限,接著再以類似的方式逐漸滲透更多電腦,以便接近目標對象與獲取更大的執行權限,以全面占領的態勢包圍攻擊目標。

而這種比傳統駭客攻擊更為低調、迂迴的方式,影響範圍已不限於政府單位或擁有高度機密資料的企業。以南韓這次APT發動的情況來看,主要受到衝擊的對象反而不是政府,而是電視臺和金融業。歷年臺灣受到APT攻擊的事件中,也可以看到政黨、媒體記者,也在攻擊目標之列。

那麼,到底是誰在發動APT呢?除了一般大眾認知到的國家級網軍,這幾年下來,從媒體報導中,也可看到商業間諜,以及LulzSec、Anonymous、AntiSec等駭客組織身影,出沒其中。而這些人想要趁機謀財或造成傷害的目標,都有可能是APT鎖定的目標,也因此,所有產業,以及駭客組織所看不順眼的個人、企業、社會團體,都脫離不了APT攻擊範圍。

同時,雖然個人電腦仍屬於受害範圍,但發動攻擊的人對於這些電腦是擁有更大的控制能力,而不只是一次性破壞。透過與遠端遙控(Command & Control,C&C)的伺服器連線,他們可以為所欲為,不論是執行大規模破壞行動、局部騷擾,或是摧毀、外洩電腦硬碟的資料,甚至將這些資料加以竄改,都易如反掌,而且,攻擊力道強弱與衝擊範圍大小,全在APT發動者一念之間。

對於發動攻擊的人來說,為了要達成目的,出手前,都已經針對鎖定目標所處的環境做了相當詳細的情報收集,而所設計的陷阱也非常逼真,並且根據情資,量身打造出目標對象不會起疑心的各種社交工程信件。不像過去,只是透過很粗糙的手法誘騙上鉤,很容易看出破綻,而認知到這是造假;現在的社交工程攻擊的手法非常細膩,有時會冒充公司其他部門發E-mail,希望你打開郵件附檔,以便進一步確認該單位公告、附檔文件中的名單或填寫資料回覆。

可怕的是,這些附檔裡面的內容都是攻擊者所細心準備、校對過的,而且裡面的資料都很正確,相當符合每個使用者日常遭遇的狀況,讓你不疑有他,但實際上,這些檔案裡面,往往隱藏了利用特定應用程式漏洞的惡意程式碼,執行後,會在電腦內陸續植入後門程式、鍵盤側錄器等工具,便利後續操控。

而且,即使當事人對於所有資安防護措施都落實了,也具備很高的防範意識,但是由於APT大量採用了迂迴戰術的進攻方式,所以,與他有關的同事、往來廠商、朋友和家人,也都是可能是攻擊過程中的先期目標,而他們不一定都有同樣的防備。

長期作戰是大勢所趨,因此,縱深防禦必要性大增

有別於傳統的資安威脅,防護APT攻擊的困難度增加許多,以往只要設法讓防毒軟體、防火牆與入侵防禦系統,取得辨識威脅的能力,用戶端環境就能獲得偵測與解除的效果。

然而,APT的出現,本身就是為了刻意避開這些防禦機制所設計,透過網路傳輸資料的方式和一般正常上網行為相同,而且是根據攻擊目標所量身打造,因此這些以惡意程式大量爆發為主的防護機制,很難及時因應。同時,等到使用者驚覺受到APT影響時,其實所使用的電腦在更早之前,已成為攻擊者的禁臠。若要做好防禦,所要強化的面向也相當廣,從收發電子郵件與瀏覽網頁的防護、應用程式漏洞修補、使防毒軟體能夠辨識APT,到能夠阻擋C&C伺服器的連線,都是需要注意的。但這些作業流程要100%落實,又很困難。

此外,只要攻擊者不放棄發動APT,相關的威脅就不會自動解除,因此作為防禦端,必須要持續提高被滲透進來的門檻,直到攻擊者轉移或放棄目標為止。

為了要維持不被伺機潛入的防護目標,企業可能就必須具備更強大的APT偵測、分析與防禦能力,並且透過在閘道、內網、伺服器、個人電腦端布下重兵,取得足夠的威脅分析、反應能力,才能建構更完整的縱深防禦體系。

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05