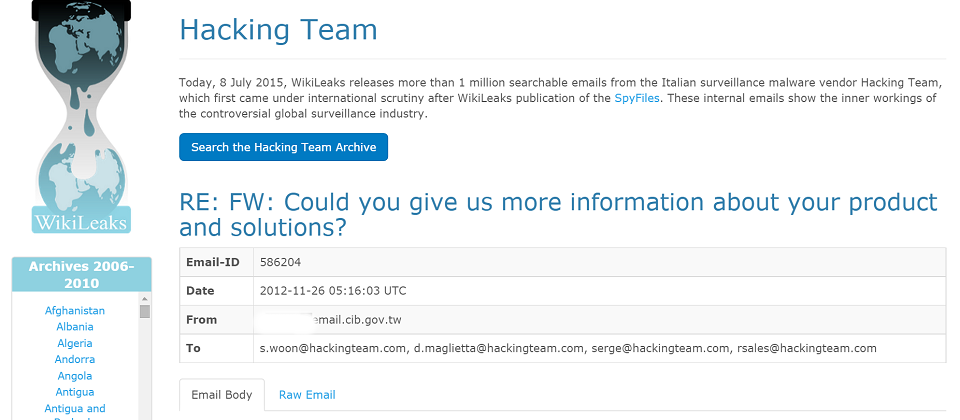

維基解密(WikiLeaks)彙整hacking Team外洩400GB的電子郵件和文件,發現臺灣刑事局曾在2012年11月與Hacking Team洽詢相關監聽產品事宜。

維基解密(WikiLeaks)

義大利資安監控業者Hacking Team上周有超過400GB電子郵件與文件外洩,維基解密將外洩郵件內容彙整後發現,臺灣刑事警察局曾在2012年11月寫信給Hacking Team,該公司也曾經來臺灣進行產品展示。臺灣刑事警察局今(14)日發新聞稿澄清,的確為強化犯罪偵防能力而詢問產品,但因該公司產品不符國際慣用的通訊監察標準,而不採購,且未再有進一步接觸。刑事警察局過往採購這類產品需符合以注重人權隱私和法治程序的歐洲電信聯盟通訊監察標準。

在維基解密中,負責與Hacking Team聯繫的是刑事局通訊監察科(原名為通訊監察中心)偵查員李鎮宇,通訊監察科原本業務範圍除了負責通訊監察系統規畫、建置和通訊監察系統與監察網路操作、管理及維護,也受理各犯罪偵查機關執行通訊監察作業及其管理,並負責警察機關執行通訊監察工作的管制作業及督導考核,同時也必須關切通訊監察技術的研究、發展與其他有關通訊監察事項。

李鎮宇表示,因為通訊監察科原本就必須了解國際上是否有最新的犯罪偵查工具,加上,近年來因為行動App通訊的盛行,導致警方在進行販毒、詐騙等相關的犯罪偵查時,遇到極大困難,甚至難以追蹤。因此,他在2012年參加由美國FBI舉辦的國際通訊偵查研討會中,看到Hacking Team現場的演講及產品展示,刑事局對該公司產品的功能好奇,因此在該公司表示會有亞洲行程時,便聯繫Hacking Team成員來臺灣做產品展示。

不過,李鎮宇指出,當年Hacking Team來臺灣展示產品後,刑事局在進一步研究後,最終還是沒有採購,其中,非常重要的關鍵原因在於,Hacking Team通訊偵查產品採用了封閉的標準,而不是注重人權隱私和法治程序的歐洲電信聯盟(ETSI)所制定的各種通信監察標準,而無法符合臺灣刑事局採購這類通信監察產品的規範。他解釋,臺灣採購所需遵循的這套國際通信監察標準,是國際慣用的規範,必須詳細規範電信業者的責任、所應該提供的介面以及各種交換資料格式等。刑事局也因為Hacking Team的產品不符規範,而沒有採購。

負責協助各國進行各種監控並開發間諜軟體義大利公司Hacking Team,成立於2003年,在7月9日遭到駭客入侵,並外洩電子郵件和文件超過400GB。從駭客外洩該公司平時往來的業務信件可以發現,包括蘇丹、埃及、黎巴嫩、衣索比亞、土耳其、摩洛哥、南韓、新加坡、越南等,都是該公司往來客戶。

臺灣駭客年會HITCON總召蔡松廷(網路暱稱TT)日前在臺灣駭客年會搶先看的網路直播中,更直指Hacking Team就是所謂的「數位軍火商」,其所販售的軟體和後門程式,就是數位軍火。

而駭客揭露Hacking Team外洩的程式碼漏洞,已經被許多駭客利用,包含趨勢科技和FireEye已經陸續揭露3個零時差漏洞,其中,尤其對Adobe的Flash Player危害更大。而臉書新任資安長Alex Stamos更公開表示,應該停用Adobe的Flash Player。

.png)

臺灣刑事警察局也於今(14)日發佈新聞稿,解釋刑事局因為Hacking Team產品並未使用符合人權隱私保障,由歐洲電信聯盟所制定的通訊監察標準,所以並未採購。

熱門新聞

2026-02-20

2026-02-20

2026-02-18

2026-02-20

2026-02-18