威脅情報團隊Amazon Threat Intelligence揭露針對Fortinet防火牆設備的大規模攻擊活動,駭客從今年1月11日至2月18日入侵超過600臺FortiGate裝置,過程中濫用多個生成式AI服務而引發關注。有資安公司根據Amazon公布的調查結果,發現與中國政府有關的駭客可能參與其中。

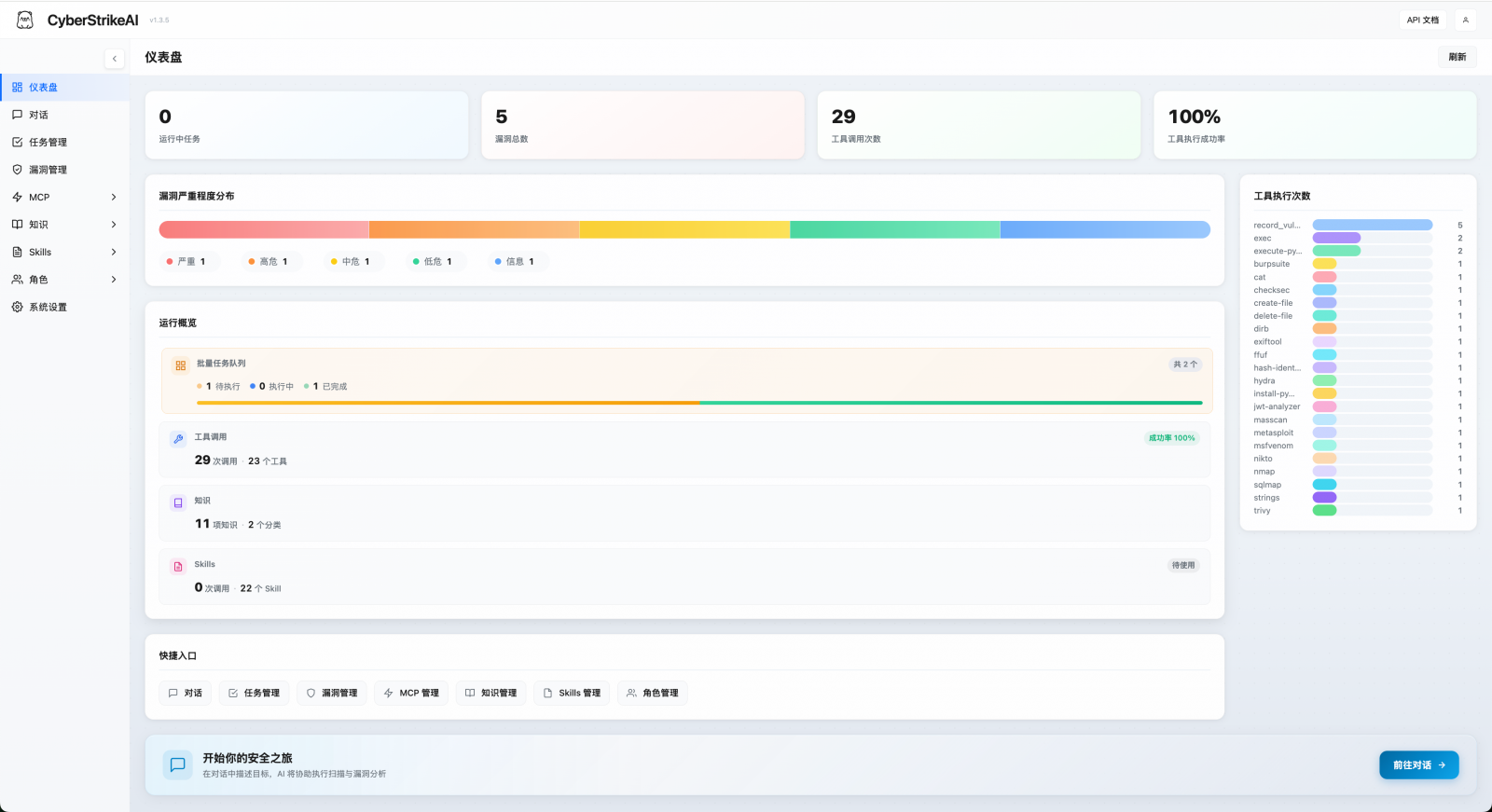

資安公司Team Cymru指出,他們根據Amazon公布的入侵指標,發現駭客用於掃描活動的基礎設施212.11.64[.]250,與名為CyberStrikeAI的資安測試平臺有關。此平臺由代號為Ed1s0nZ的團體打造,根據該開發團隊的GitHub資料,他們與中國政府資助的團體進行互動,部分為與中國國家安全部(MSS)有明確關聯的企業組織。其中一個是資安公司知道創宇(Knownsec),Ed1s0nZ在2025年12月將CyberStrikeAI發布到該公司經營的Starlink專案。

另一個印證此開發團體與中國政府有關的證據,是他們在1月初於GitHub檔案提及,他們在中國資安國家漏洞資料庫(CNNVD)專案當中,於2024年漏洞獎勵計畫的二級貢獻獎。而CNNVD的維運單位受到中國國家安全部的監督,資安公司Recorded Future、BitSight皆指出,CNNVD並非單純的漏洞情資共享平臺,而是中國政府收集可用於攻擊的零時差漏洞的重要管道。附帶一提的是,Team Cymru後續發現Ed1s0nZ不再提及獲得上述獎項,很可能就是為了避免被發現與中國政府之間的關聯。

值得留意的是,Ed1s0nZ在GitHub經營的其他專案,也突顯他們對網路攻擊感到興趣,而非一般的開發團隊。其中名為watermark-tool的專案,是使用Go語言打造數位浮水印工具,支援透過網路或命令列使用,能透過隱寫術(steganography)埋入正常的文件檔案;另外名為PrivHunterAI與InfiltrateX的專案,皆為權限提升工具,其中的PrivHunterAI運用被動代理伺服器並搭配主流AI工具,例如:Kimi、DeepSeek、GPT,偵測目標系統是否存在可被用於提權的弱點。

針對CyberStrikeAI的使用情況,Team Cymru從1月20日至2月26日發現採用數量增加,一共看到有21個IP位址執行該平臺,其中近半數於中國,其次為新加坡、美國。研究人員提及,許多CyberStrikeAI主機都位於使用簡體中文的地區,這代表中國駭客採用該工具的情況,將會越來越常見。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02