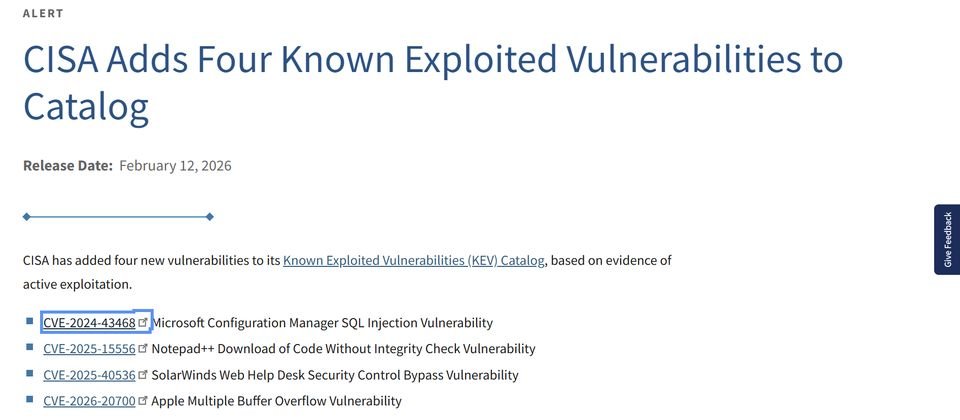

美國網路安全暨基礎設施管理署(CISA)上週警告,微軟Microsoft Configuration Manager(MCM,前身為SCCM)於2024年修補的舊遠端程式碼執行(Remote Code Execution,RCE)漏洞,被偵測到發生攻擊行動。

編號CVE-2024-43468的漏洞,微軟於2024年10月已發布更新程式修補。根據資安公司Wiz的說明,該漏洞影響Microsoft Configuration Manager負責處理用戶端傳送到MCM訊息的MP_Location服務。漏洞出於該服務對資料庫查詢輸入的驗證不當,導致兩個函式包括getMachineID及getContentID成為攻擊媒介,攻擊者可以運用系統管理員層級權限執行惡意SQL查詢,遠端執行xp_cmdshell程序進行攻擊。

技術分析顯示,兩個媒介都不需驗證即可存取,進一步提高漏洞風險。成功濫用漏洞可導致整個部署環境被駭客存取MCM資料庫,並執行指令,導致竊取資料和在網路上橫向移動,這漏洞僅需駭客簡單動作,即能執行高權限行為,CVSS風險值高達9.8分。

CVE-2024-43468之外,CISA另外將3個漏洞列入已知受濫用漏洞(Known Exploited Vulnerabilities,KEV)清單,包括被中國駭客用於攻擊東亞多國的Notepad++漏洞CVE-2025-15556、SolarWinds Web Help Desk的漏洞CVE-2025-40536、被用於攻擊特定高風險個人的蘋果iOS/iPadOS/watchOS/tvOS/visionOS 26.3漏洞的CVE-2026-20700。

熱門新聞

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23