中國駭客鎖定全球電信業者的網路間諜活動頻傳,今天有兩則消息相當引人矚目,一則是Salt Typhoon攻擊歐洲電信業者的事故,另一則是中東電信業者遭駭,這兩起事故駭客的手法存在共通點,那就是駭客都透過防毒軟體的執行檔來側載惡意程式,而且,他們同時運用兩個至三個廠牌的軟體來搭配。究竟要如何防範自家產品的元件遭到濫用?已成為防毒廠商不得不面對的挑戰。

另一個相當值得留意的消息,是英國汽車業者Jaguar Land Rover(JLR)因勒索軟體攻擊停工超過一個月的後續,有當地機構進行評估,這起事故損失估計多達19億英鎊,相當於約新臺幣788億元,成為英國損失金額最龐大的資安事故,而且,上述金額還不包括資料外洩的隱含成本,以及JLR可能向駭客支付的贖金。

【攻擊與威脅】

中國駭客Salt Typhoon鎖定歐洲電信業者發動攻擊,利用惡意程式Snappybee滲透網路環境

中國駭客入侵全球電信業者從事網路間諜活動的情況,其中又以去年Salt Typhoon(Earth Estries、GhostEmperor或UNC2286)最受到關注,因為他們對美國多家電信業者出手,但如今,這些駭客也將魔掌伸向歐洲電信業者。

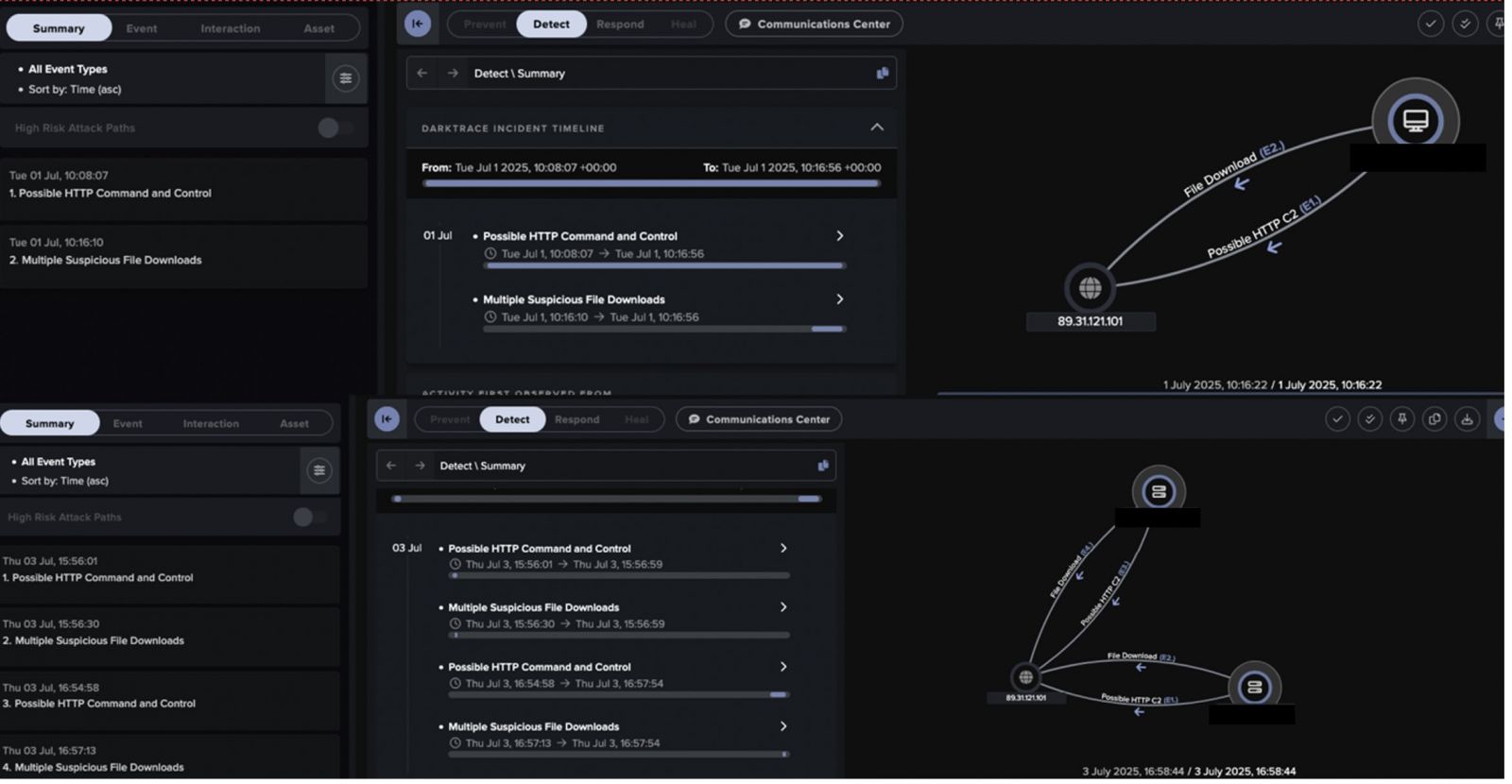

資安業者Darktrace揭露發生在今年7月的攻擊行動,他們看到一家歐洲電信業者遭到入侵的活動,比對戰術、手法、流程(TTP)之後,他們認為攻擊者的身分,就是Salt Typhoon。這群攻擊者疑似透過Citrix NetScaler Gateway漏洞,取得初期存取的管道,隨後轉向、駭入Machine Creation Services(MCS)子網域的Citrix Virtual Delivery Agent(VDA)主機。附帶一提的是,攻擊者的存取活動源自與SoftEther VPN服務有關的端點,目的是混淆駭客的基礎設施。

接著,Salt Typhoon於多臺Citrix VDA植入後門程式Snappybee(也叫做Deed RAT)。令人訝異的是,他們一併將防毒軟體Norton Antivirus、Bkav Antivirus,以及IObit Malware Fighter的執行檔元件,傳送到Citrix VDA主機,目的是透過這些合法軟體檔案用來進行DLL側載,執行後門程式的有效酬載。

中東電信業者遭駭,中國駭客利用ToolShell入侵網路環境

今年7月出現零時差漏洞攻擊的SharePoint資安漏洞ToolShell(CVE-2025-53770),最近有資安業者指出,在漏洞公布不久後,有中國駭客利用該漏洞對中東地區的電信業者發動攻擊,突顯這項零時差漏洞造成的災情,還有可能再擴大。

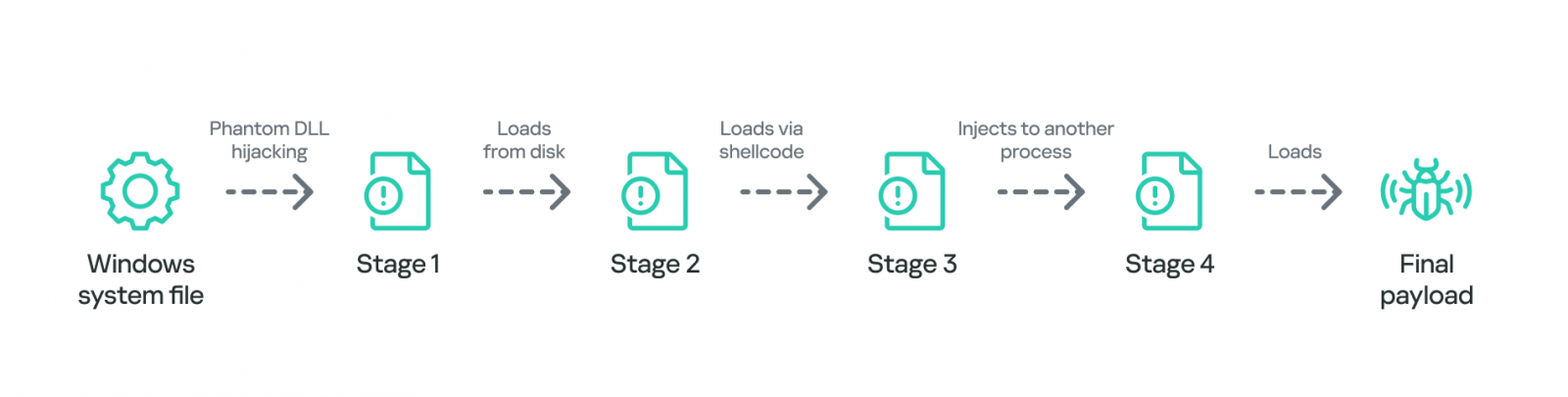

資安業者賽門鐵克指出,他們發現有人在7月21日入侵一家中東電信公司,時間點剛好是微軟發布ToolShell修補程式的兩天後。一旦攻擊者成功滲透SharePoint伺服器,就部署了疑為Web Shell的作案工具。

接著,攻擊者利用趨勢科技產品的二進位檔案進行側載,在受害者的網路環境載入後門程式Zingdoor,進而收集系統資訊、上傳和下載檔案,以及在受害組織網路環境執行任意命令。Zingdoor是運用Go語言打造的HTTP後門程式,最早在2023年4月出現,巧合的是,首度公布該惡意程式的資安業者,就是趨勢科技。賽門鐵克發現攻擊者也部署RAT木馬ShadowPad,其啟動的方式也是透過側載進行,而遭到濫用的二進位檔案,來自另一家資安業者Bitdefender。

亞洲、非洲、拉丁美洲的政府機關、金融與工業組織遭鎖定,駭客透過SQL Server進行滲透

資安業者卡巴斯基近日揭露名為PassiveNeuron的網路間諜活動,駭客使用名為Neursite與NeuralExecutor兩款惡意程式,在於亞洲、非洲和拉丁美洲從事相關活動,目標涵蓋政府機關、金融機構,以及工業組織。這起攻擊約從去年6月出現,之後駭客約有半年暫停相關活動,直到12月,卡巴斯基再度看到新的攻擊,最新一波發生在今年8月。

針對攻擊者初期取得的存取管道,卡巴斯基指出大部分被鎖定的目標都是執行Windows Server的主機,而且多數可能安裝了SQL Server。在其中一起攻擊行動裡,他們看到攻擊者透過SQL Server得到遠端執行任意命令的能力,不過,究竟攻擊者如何得逞?卡巴斯基表示並不清楚,他們推測有可能透過SQL Server漏洞、SQL注入手法,或是利用暴力破解等方式取得管理帳號來達到目的。

接著,攻擊者試圖部署ASPX檔案的Web Shell,但沒有成功,於是他們決定改用Neursite、NeuralExecutor,以及Cobalt Strike來執行後續活動。

Oracle公布的EBS漏洞CVE-2025-61884,CISA證實已被用於攻擊行動

10月上旬Oracle修補E-Business Suite(EBS)伺服器請求偽造(SSRF)漏洞CVE-2025-61884,並指出新漏洞相當容易利用。由於不久前才揭露零時差漏洞CVE-2025-61882,不禁讓人聯想到CVE-2025-61884可能已被用於實際攻擊,現在這樣的推測,終於得到證實。

20日美國網路安全暨基礎設施安全局(CISA)發布公告,將5個資安漏洞列入已遭到利用的漏洞列表(KEV),其中一個就是CVE-2025-61884,CISA要求聯邦機構必須在11月10日前完成修補。

遭駭的Jaguar Land Rover估計損失高達19億英鎊,為英國史上之最

英國汽車業者Jaguar Land Rover(JLR)今年9月初遭到駭客攻擊而被迫停產,直到今年10月8日才重啟,停產超過一個月。專門監測、分類與評級英國重大網路事件的網路監測中心(Cyber Monitoring Centre,CMC)周三(10月22日)估計,這起事件所造成的經濟損失高達19億英鎊(約新臺幣788億元),為英國史上損失最大的資安事件,絕大多數的損失來自於JLR及其供應商的生產中斷。

在2021年成立於克羅埃西亞、專門開發API生命周期平臺的Treblle分析,JLR是在9月1日左右發現IT系統遭到入侵,初步調查顯示駭客假冒內部人員身分,針對其它員工展開了網路釣魚並竊取憑證,也自黑市取得了以往外洩的憑證資訊,之後藉著各種憑證於JLR系統內橫向移動,再透過破壞性惡意程式與勒索軟體癱瘓了系統。同一時間,駭客組織Scattered Lapsus$ Hunters在Telegram聲稱是他們所為。

CMC所計算的經濟受損包括JLR業務中斷的損失,JLR主要工廠停產了5周,每周平均減產5,000輛;鑑識與重建成本;數千家供應鏈受創;銷售下滑及品牌忠誠度受損;維修、運輸及出口等下游產業也受到影響;JLR員工減薪衝擊到地方經濟。不過,CMC並未納入資料外洩及贖金的損失。

其他攻擊與威脅

◆北韓駭客從事ClickFake Interview攻擊,散布惡意軟體OtterCandy

◆北韓駭客整併BeaverTail與OtterCookie,打造更具破壞力的惡意程式

【漏洞與修補】

臺灣工控設備業者Moxa修補近滿分漏洞,影響網路安全設備與路由器

10月17日臺廠四零四科技(Moxa)發布資安公告,指出旗下部分網路安全設備及路由器存在5項資安漏洞CVE-2025-6892、CVE-2025-6893、CVE-2025-6894、CVE-2025-6949,以及CVE-2025-6950,其中3個風險被評為重大層級,非常危險。對此,該公司呼籲用戶,應立即套用新版韌體因應。

上述漏洞影響7個產品線的機種,包括:EDR-G9010、EDR-8010、EDF-G1002-BP、TN-4900、NAT-102、NAT-108,以及OnCell G4302-LTE4系列的設備。我們也向四零四科技進一步了解臺灣用戶受影響的情況,該公司表示,目前未有客戶反映受到影響。

針對四零四科技本次揭露的資安漏洞,最危險的是4.0版CVSS風險評分達到9.9(滿分10分)的CVE-2025-6950,此為寫死(Hard-coded)憑證造成的弱點,原因是系統裡採用固定的金鑰簽署用於身分驗證的JSON Web Token(JWT),使得攻擊者有機會用來偽造Token來繞過身分驗證機制,冒充任意使用者。一旦成功利用,有可能導致系統完全損壞,進行未經授權存取、竊取資料,以及完全控制目標設備,嚴重影響裝置的機密性、完整性,以及可用性。

其他漏洞與修補

◆微軟修補有史以來最嚴重的ASP.NET Core漏洞,通過身分驗證的攻擊者可用來繞過安全功能

◆IDE工具Cursor、Windsurf存在近百個Chromium已知漏洞

◆微軟以Rust打造的GDI模組存在漏洞,攻擊者可遠端攻擊Windows電腦

【資安產業動態】

美國托管資安服務供應商LevelBlue於10月16日宣布,將買下專精於延伸偵測與回應(XDR)平臺的Cybereason。雙方並未公布交易金額,僅說軟銀(SoftBank)、願景基金2(Vision Fund 2)與Liberty Strategic Capital都將成為LevelBlue的股東,使得外界猜測該交易是以股票交易為主,而讓Cybereason既有投資人成為LevelBlue股東。

LevelBlue期望Cybereason的加入可替該公司客戶帶來更多強化功能,像是以其XDR整合Trustwave的MDR,以提供更強大的端點安全服務;Cybereason還帶來一流的數位鑑識與事件回應(Digital Forensics and Incident Response,DFIR)服務,輔以Stroz Friedberg的數位鑑識能力,將可擴大LevelBlue的產能;其它還包括更聰明的威脅情報、進攻及防禦協同,以及以Cybereason身為日本市場最大供應商之一而擴大LevelBlue全球足跡。

近期資安日報

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06

2026-03-06