一般來說,駭客從事網路間諜活動,有許多是鎖定微軟郵件伺服器Exchange Server而來,但如今也有攻擊者將目標轉向資料庫系統SQL Server的現象。

資安業者卡巴斯基近日揭露名為PassiveNeuron的網路間諜活動,駭客使用名為Neursite與NeuralExecutor兩款惡意程式,於亞洲、非洲和拉丁美洲從事相關活動,目標涵蓋政府機關、金融機構,以及工業組織。這起攻擊約從去年6月出現,之後駭客約有半年暫停相關活動,直到12月,卡巴斯基再度看到新的攻擊,最新一波發生在今年8月。

針對攻擊者初期取得的存取管道,卡巴斯基指出大部分被鎖定的目標都是執行Windows Server的主機,而且多數可能也安裝了SQL Server。在其中一起攻擊行動裡,他們看到攻擊者透過SQL Server得到遠端執行任意命令的能力,不過,究竟攻擊者如何得逞?卡巴斯基表示並不清楚,他們推測有可能透過SQL Server漏洞、SQL注入手法,或是利用暴力破解等方式取得管理帳號來達到目的。

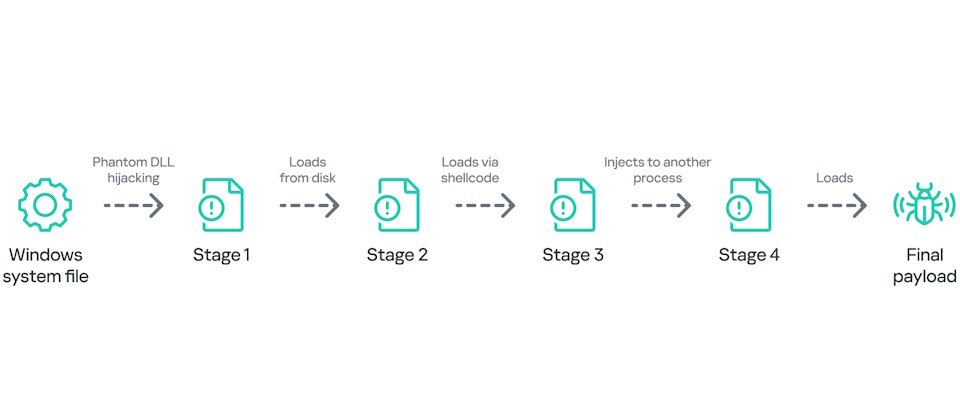

接著,攻擊者試圖部署ASPX檔案的Web Shell,但沒有成功,於是他們決定改用Neursite、NeuralExecutor,以及Cobalt Strike來執行後續活動。

其中,Neursite是以C++打造的模組化後門程式,可透過TCP、SSL、HTTP,以及HTTPS多種通訊協定進行C2通訊,攻擊者可用來擷取系統資訊、控管受害主機正在執行的處理程序,以及透過其他受害主機的代理伺服器流量,進行橫向移動。此外,攻擊者還能加裝外掛程式,執行Shell命令與檔案系統管理等功能。

另一支惡意程式NeuralExecutor,是以.NET打造的惡意程式載入工具,它也能透過多種通訊方式與C2連線,包括:TCP、HTTP與HTTPS、名稱管道,以及WebSocket。再者,它也具備後門的功能,攻擊者可下達命令,並載入及執行.NET程式。

近期駭客鎖定SQL Server下手,從而在受害企業組織收集情報的現象,已有前例。9月底資安業者Palo Alto Networks指出,他們長期追蹤的中國駭客組織Phantom Taurus,從今年初開始鎖定SQL Server下手,透過特定的指令碼從資料庫收集資料。雖然兩起事故都與SQL Server有關,但PassiveNeuron當中攻擊者是當作初期入侵受害組織的管道,而Phantom Taurus試圖從該資料庫系統挖掘機密資訊。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02