6月初電子郵件伺服器系統Roundcube發布資安更新,修補風險值達到9.9分的後身分驗證漏洞CVE-2025-49113,通報此事的資安業者Fears Off指出,這項漏洞不僅危險,影響範圍還相當廣泛,因為該漏洞影響近10年的Roundcube,更可怕的是Roundcube有許多管理工具內建,也有許多雲端服務業者、主機代管業者採用,粗估有超過5,300萬臺伺服器曝險,攻擊者很快就會將其用於實際攻擊,如今研究人員的推測成真,因為馬上就有駭客在地下市集兜售利用漏洞的方法。

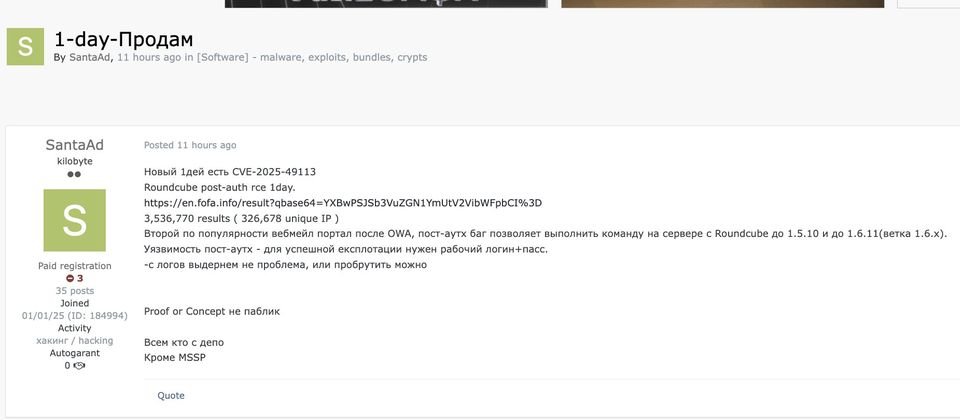

CVE-2025-49113是在6月1日揭露,3天後,Fears Off執行長Kirill Firsov在社群網站X提出警告,指出暗網有人在兜售CVE-2025-49113的利用方法,駭客號稱這種手法可用於對全球353.6萬臺郵件伺服器下手,雖然駭客並未公布售價,但Kirill Firsov認為,漏洞掮客可能會以5萬美元的價格買下。

有鑑於已有駭客提供作案工具的情況,Fears Off決定更新先前發布的部落格文章內容,公開此漏洞更多細節,並指出問題源自於$_GET['_from']的參數缺乏消毒(sanitization)處理,造成PHP物件出現反序列化的現象。

事隔數日(6月9日),威脅監控平臺Shadowserver基金會公布此漏洞曝險的情形,他們在6月8日偵測到有84,925臺郵件伺服器尚未修補,其中以美國、印度、德國最多,分別約有19,500、15,500、13,600臺。

值得留意的是,鎖定Roundcube的攻擊事故頻傳,6月5日波蘭電腦緊急應變團隊(CERT Polska)提出警告,與白俄羅斯有利益關係的駭客組織UNC1151,藉由寄送釣魚信試圖觸發另一個重大層級的跨網站指令碼(XSS)漏洞CVE-2024-42009(CVSS風險值9.3),意圖攻擊波蘭的企業組織。由於正好碰到研究人員公布CVE-2025-49113,CERT Polska認為攻擊者接下來也可能嘗試利用、串連新漏洞,呼籲當地企業組織應儘速套用更新修補漏洞因應。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09