思科上周釋出安全更新,修補影響二項產品的三項軟體漏洞。

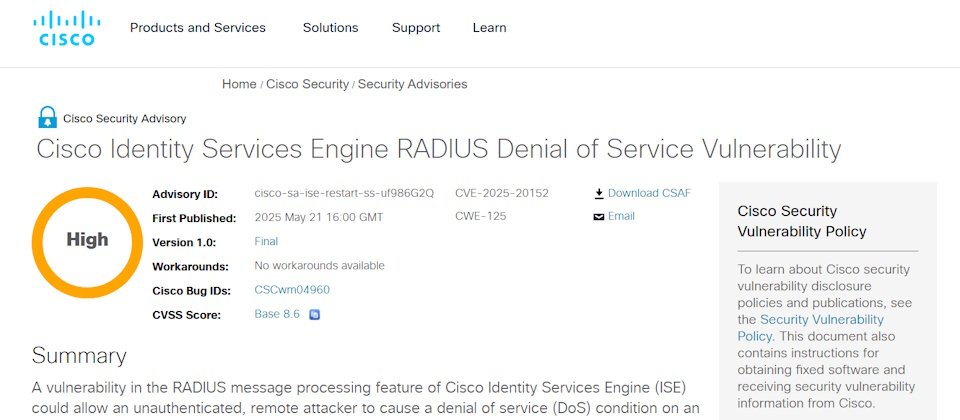

修補漏洞之一位於身份服務(Cisco Identity Services Engine,ISE)RADIUS訊息處理功能CVE-2025-20152。它出於對RADIUS呼叫訊息處理不當,攻擊者可傳送特定驗證呼叫,給使用思科ISE軟體的網路裝置進行驗證、授權和計費(authentication, authorization and accounting,AAA)來濫用該漏洞。成功濫用可導致引發阻斷服務(Denial of Service,DoS)攻擊,讓思科ISE不斷重新載入而無法運作。CVE-2025-20152風險值達CVSS 3.1的8.6分。

這項漏洞影響啟用RADIUS驗證服務的ISE軟體,若ISE只使用TACACS+(Terminal Access Controller Access-Control System)驗證將不受影響。不過RADIUS是預設啟用的。

思科在另一項安全公告中修補CVE-2025-20113及CVE-2025-20114。兩者皆影響思科統合智能中心(Unified Intelligence Center,CUIC)。CUIC為思科客服中心套件的Web報告平臺。

其中CVE-2025-20113是出於該產品API呼叫、或HTTP呼叫的使用者參數的伺服器端驗證不足。攻擊者可傳送假造的API或HTTP呼叫,到CUIC系統濫用漏洞。成功利用該漏洞,可讓攻擊者得以升高權限以存取、修改或刪除系統儲存的資料,包括可能的隱私資訊。CVE-2025-20114則是出於UIC對API呼叫參數的驗證不足,讓攻擊者可傳送API呼叫濫用,以執行直接物件參照攻擊,結果是水平權限擴充,攻擊者得以存取裝置上不同用戶的資料。

CVE-2025-20113和CVE-2025-20114風險值分別CVSS 3.1的7.1和4.3。受影響產品為UIC 12.5、12.6及Unified CCX 12.5(1)SU3與之前版本。

思科已經發布安全更新,修補上述三項漏洞。思科說未發現漏洞遭存取的證據。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02