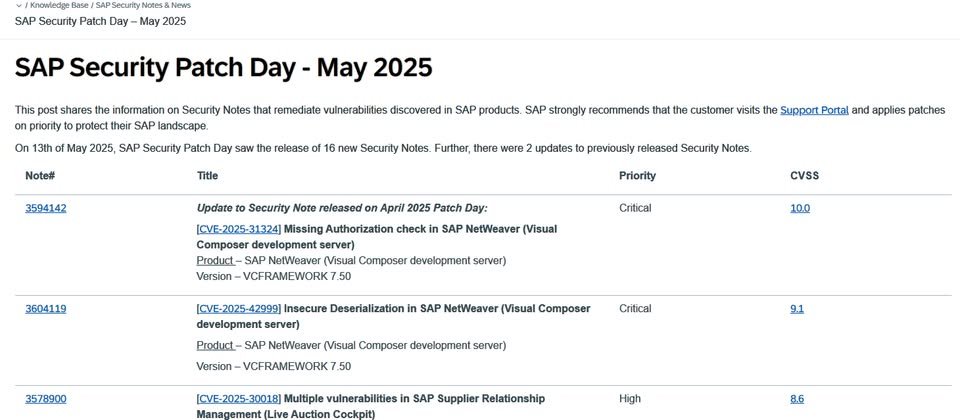

5月13日SAP發布Security Patch Day每月例行更新,總共發布16則新公告,並對於2則既有的公告內容提出新說明。其中最受關注的部分,是NetWeaver中Visual Composer元件的重大漏洞CVE-2025-42999,已遭駭客用於實際攻擊,事實上,此漏洞與4月底SAP修補的CVSS滿分漏洞CVE-2025-31324有關,通報新漏洞的資安業者Onapsis更是指出,攻擊行動可追溯至今年1月,駭客串聯上述這兩個發動攻擊。

針對這次公布的CVE-2025-42999,SAP指出他們接獲資安業者Onapsis的通報,掌握漏洞已遭到利用的情況。這項漏洞存在於Visual Composer的元件Metadata Uploader,具備特殊權限的攻擊者能上傳不受信任(或惡意的)內容,一旦主機系統進行反序列化的時候,就會影響機密性、完整性、可用性,CVSS風險為9.1分。

通報此事的Onapsis也做出說明,他們針對5月初揭露的攻擊活動進行深入調查後有新發現,通報後SAP登記為列管漏洞CVE-2025-42999。Onapsis指出,這項漏洞就是造成CVE-2025-31324的根本原因。SAP在公告裡表示,他們調整Visual Composer處理部分檔案的機制,從而緩解在修補CVE-2025-31324完成之後仍存在的資安弱點。

針對上述資訊的揭露,SAP、Onapsis也向媒體提出更多說明。SAP向資安新聞網站Bleeping Computer揭露,他們掌握NetWeaver Visual Composer相關弱點並持續著手處理,並要求所有NetWeaver用戶套用更新因應。

Onapsis技術長Juan Pablo Perez-Etchegoyen透露,根據他們的調查,駭客從今年1月就開始將CVE-2025-31324、CVE-2025-42999串連,用於實際攻擊行動。這兩項漏洞的結合,讓攻擊者能在不需取得系統特殊權限的情況下,遠端執行任意程式碼。不過利用漏洞存在前提,那就是攻擊者必須利用具有VisualComposerUser角色的使用者,才有機會觸發這項反序列化弱點。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26