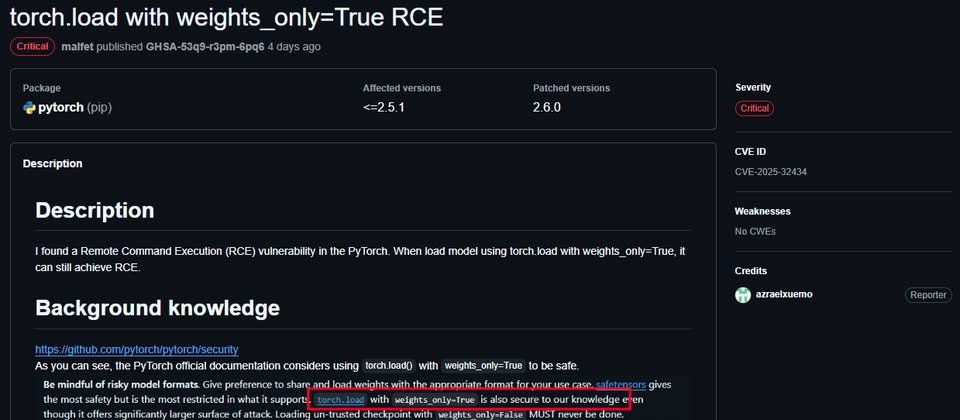

研究人員Ji'an Zhou在深度學習框架PyTorch發現重大層級的漏洞CVE-2025-32434,指出該框架在使用名為torch.load的功能,並搭配weights_only=True的功能參數載入模型的過程裡,他能夠突破安全防護機制並遠端執行任意程式碼(RCE),4.0版CVSS風險達到9.3分(滿分10分),相當危險。這項弱點影響去年10月發布的2.5.1版,PyTorch於今年1月推出的2.6.0版予以修補。

由於PyTorch廣泛受到產業及學術界採用,是主流的深度學習框架,不僅是深度學習技術標準化的重要推手,也是OpenAI、Meta等公司採用、作為生成式AI的主要開發平臺,一旦出現資安漏洞,將會帶來相當廣泛且深遠的影響。

如前所述,CVE-2025-32434的問題,在於特定功能的使用方式可能產生資安風險。Ji'an Zhou指出,照理來說,torch.load是底層資料載入工具,而weights_only=True是高階模型載入API的配置,通常不會一起使用,PyTorch的正式文件卻提及,開發者應同時使用兩者來降低相關資安風險,然而,這麼做,反而產生問題。

針對這項弱點發生的原因,Ji'an Zhou未說明細節,資安業者卡巴斯基進一步解析並提出解決的方式。他們指出,該漏洞起因是PyTorch載入模型的過程裡,反序列化不正確造成,建議開發人員儘速升級為新版PyTorch,而對於無法即時套用更新的用戶,最好不要同時使用torch.load和weights_only=True載入模型,以降低曝險。

資安業者Cyble旗下的新聞網站The Cyber Express,也對開發人員提出緩解上述弱點的建議:除了應將PyTorch升級至2.6.0版,也要稽核從公開儲存庫取得的第三方AI模型,同時,最好追蹤GitHub上的資安公告,以便掌握此漏洞的最新資訊。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02