駭客盯上微軟Visual Studio Code(VSCode)用戶的情況,近期有越來越頻繁的現象,最近資安業者Koi Security揭露的攻擊行動引起關注,因為駭客上傳的惡意延伸套件,短短不到4天之內,總共就被下載超過100萬次。

但真的有這麼多人上當受騙嗎?研究人員認為,這些下載次數很有可能是人工灌水產生,目的是製造套件受到大量採用的假象,來降低開發人員的戒心。

【攻擊與威脅】

散布挖礦軟體的惡意VSCode延伸套件下載百萬次,有灌水騙取信任之嫌

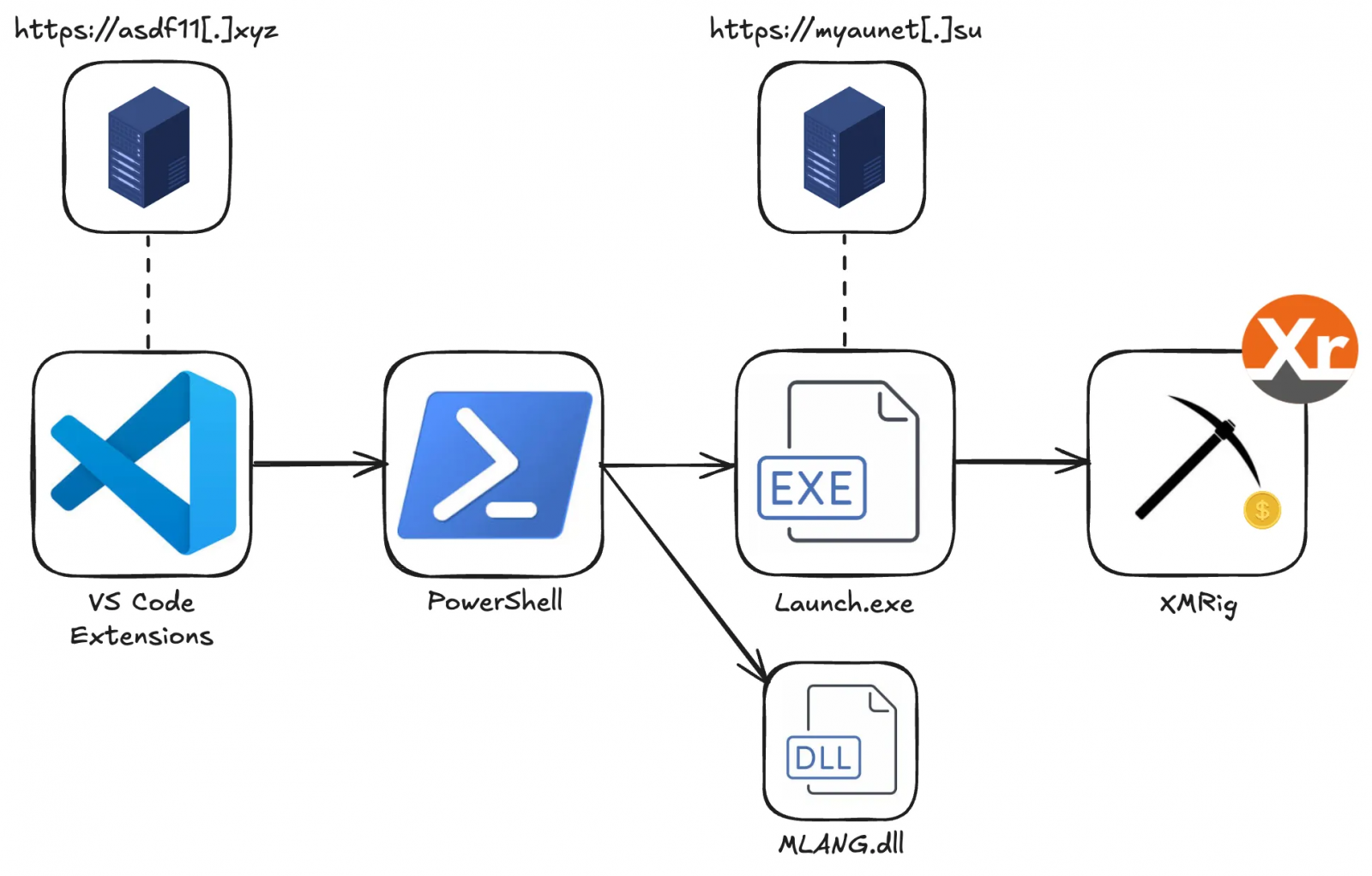

駭客上傳NPM、PyPI惡意套件攻擊開發人員的情況日益頻繁,但也有針對使用微軟Visual Studio Code(VSCode)的開發者而來的情況,最近有資安業者發現,攻擊者在市集提供惡意擴充套件,企圖利用受害電腦挖礦。

供應鏈資安業者Koi Security指出,他們透過威脅情報平臺ExtensionTotal找到10個惡意VSCode擴充套件,這些套件總共已被下載超過100萬次,一旦開發人員不慎安裝,電腦就有可能被植入挖礦程式XMRig,為駭客挖取門羅幣(Monero)。

研究人員指出,這些套件在4月4日於微軟的VSCode市集上架,其中最多人下載的是Prettier — Code for VSCode、Discord Rich Presence for VS Code、Rojo — Roblox Studio Sync,分別有95.5萬、18.9萬、11.7萬次下載。針對這些套件在不到一週就出現大量下載的情況,Koi Security認為並不尋常,很有可能是攻擊者人工產生的數字,目的是製造擴充套件廣泛受到信任及採用的假象,以減少開發人員的懷疑。

北韓駭客Lazarus透過NPM套件散布惡意軟體BeaverTail,意圖竊取帳密資料及數位資產

北韓駭客針對開發人員而來的惡意套件攻擊行動不斷傳出,但如今駭客採取更為隱密的手法,使得開發人員更容易上當。

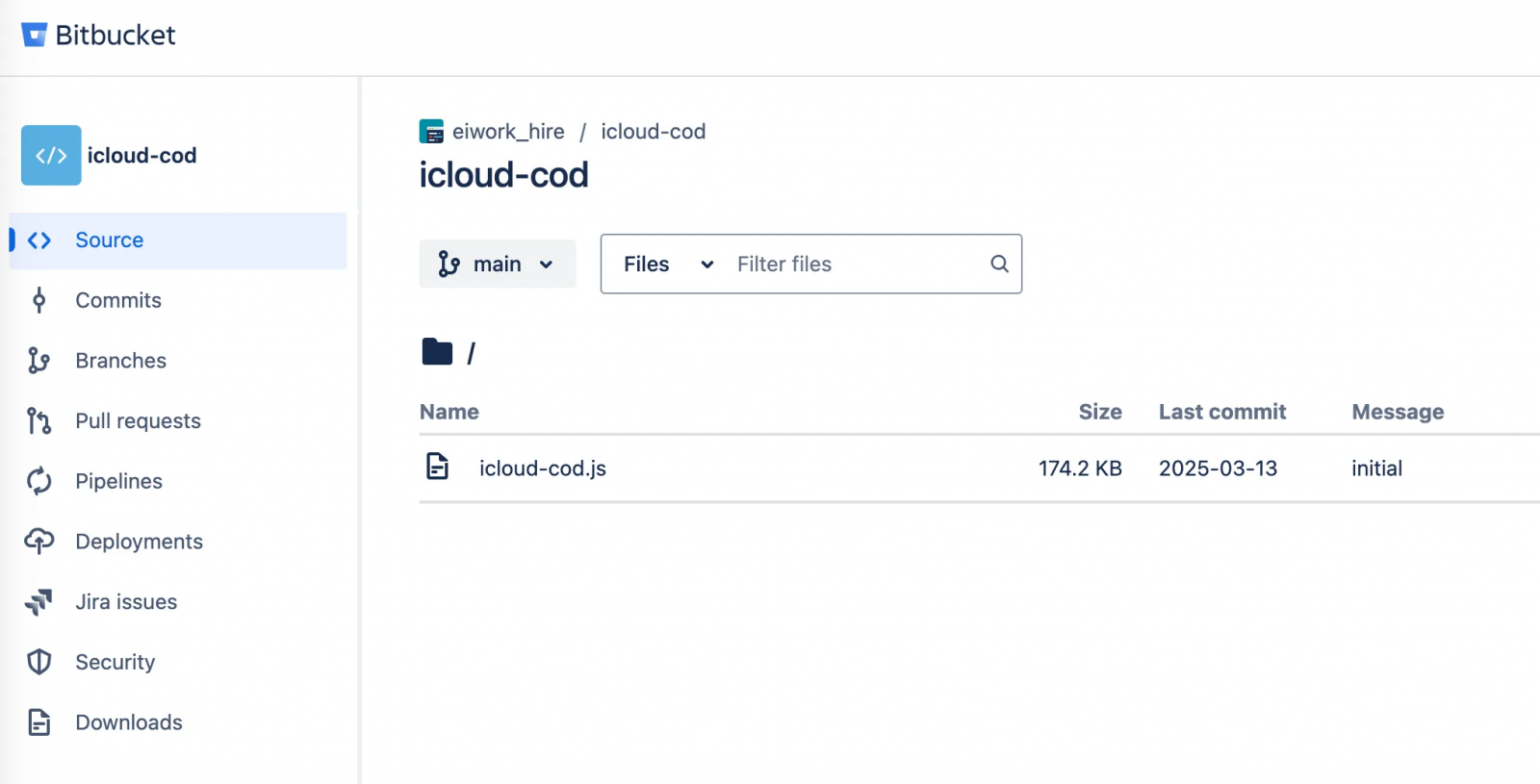

資安業者Socket指出,他們看到北韓駭客Lazarus新一波的Contagious Interview攻擊行動,駭客意圖透過11個惡意NPM套件,散布具備遠端存取木馬(RAT)功能的惡意程式BeaverTail,這些套件偽裝成陣列處理、事件記錄、除錯、事件處理,以及API處理的工具,意圖針對開發人員下手,竊取敏感的帳密資料及金融資產。

Socket研究人員向NPM通報此事,惡意套件全數遭到下架,在此之前這些套件總共被下載超過5,600次。值得留意的是,這些駭客的攻擊步調並未趨緩,他們持續建置新的NPM帳號,並在NPM、GitHub、Bitbucket部署惡意程式碼。

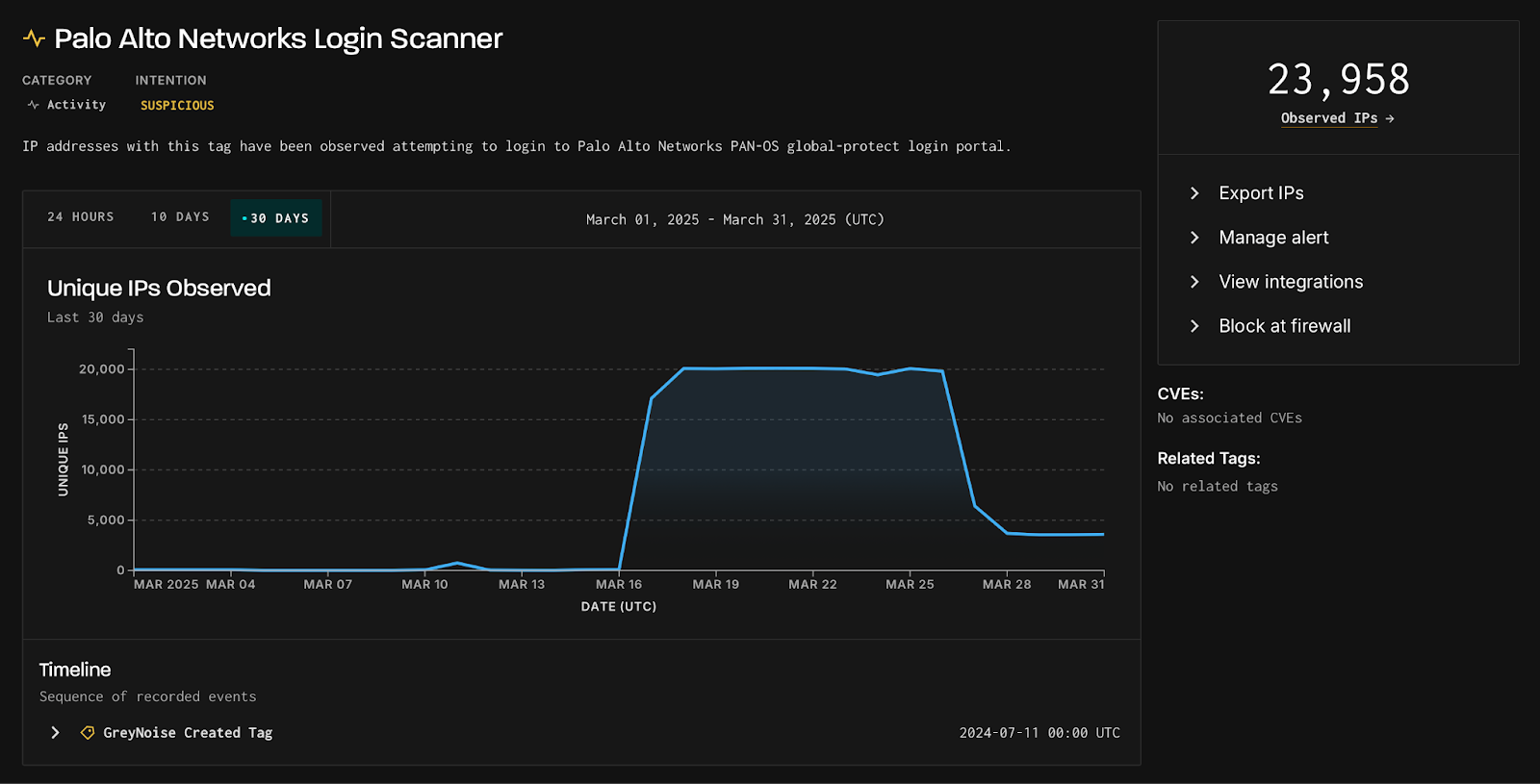

駭客利用近2.4萬個IP位址掃描Palo Alto Networks GlobalProtect登入網站

駭客鎖定企業的SSL VPN系統下手,企圖藉此取得初期入侵的管道,這樣的現象不時傳出,如今有研究人員發現針對特定廠牌系統的大規模攻擊活動,呼籲用戶要採取相關措施因應。

3月底威脅情報業者GreyNoise提出警告,他們觀察到針對Palo Alto Networks的GlobalProtect入口網站新一波的掃描登入活動,最近1個月有近2.4萬(23,958)個來源IP位址嘗試存取這些SSL VPN系統。針對這樣的情況,Palo Alto Networks表示他們已掌握GreyNoise部落格揭露的內容,將積極監控相關情勢、確認可能會造成的影響,並評估是否需要採取緩解措施。

這波攻擊從3月17日出現,持續至26日,大部分的攻擊來自美國及加拿大,分別有16,249及5,823個IP位址,但也有來自芬蘭、荷蘭、俄羅斯的攻擊。

4月7日下午偏光板製造商力特光電科技於股市公開觀測站發布資安重訊,指出該公司資訊系統遭到駭客攻擊的情況,事發當下他們啟動相關防禦機制,初步評估這起事故對公司營運無重大影響,也沒有個資或內部文件外流的情況。

其他攻擊與威脅

◆中國駭客ToddyCat鎖定ESET防毒已知漏洞而來,以此暗中載入惡意程式

◆惡意PyPI套件鎖定WooCommerce電子商務網站而來,已被下載3.4萬次

◆網釣攻擊PoisonSeed鎖定CRM及行銷郵件管理系統而來,目標是進行供應鏈詐騙

◆駭客假冒通行費收款機構E-ZPass發送iMessege與簡訊,意圖騙取民眾個資及信用卡資料

【漏洞與修補】

Google發布4月份安卓例行更新,修補已遭利用的零時差漏洞

4月7日Google發布本月安卓例行更新,總共修補62個資安漏洞,值得留意的是,他們提及有兩個漏洞CVE-2024-53150、CVE-2024-53197,出現局部、針對特定目標進行濫用的跡象。

上述兩項漏洞最早是去年12月揭露,存在於Linux核心,CVSS風險評分都達到7.8分,屬高風險層級漏洞。

其中,權限提升漏洞CVE-2024-53197特別引起注意,因為這正是傳出去年12月被塞爾維亞警方濫用的其中一項漏洞,揭露此事的國際特赦組織(Amnesty International)指出,當時塞爾維亞警方利用數位鑑識業者Cellebrite的工具,觸發3項零時差漏洞,企圖解鎖社運人士的手機。附帶一提的是,另外兩項被串連的資安漏洞CVE-2024-53104、CVE-2024-50302,Google先後於2月、3月完成修補。

4月2日開源VPN軟體OpenVPN發布2.6.14版,主要是修補阻斷服務(DoS)漏洞CVE-2025-2704,這項弱點影響2.6.1至2.6.13版,以伺服器模式執行,並且採用TLS Crypt v2(--tls-crypt-v2)組態的OpenVPN,CVSS風險評為7.5分。

一旦攻擊者在初期交握的過程裡,藉由中斷或重放網路封包,就有可能觸發這項漏洞,造成OpenVPN中斷服務的現象。值得留意的是,攻擊者可遠端利用這項弱點。

對於漏洞的影響範圍,OpenVPN強調,用戶端不受這項漏洞影響,未使用TLS Crypt v2的伺服器端不受影響,2.4及2.5版OpenVPN也不受影響。

其他資安防禦措施

◆西班牙逮捕6名從事加密貨幣投資詐騙的嫌犯,不法所得近2千萬歐元

近期資安日報

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02