工程師不慎在程式碼裡帶入重要的帳密資料,且並未採取保護的情況,過往有不少研究人員揭露極其氾濫的現象,但如今出現真實的資安事故。AI程式碼編譯網站Sourcegraph昨(8月31日)證實遭遇網路攻擊,駭客濫用其網站管理者的權限大規模呼叫API,影響該網站的運作。

但駭客究竟如拿到管理員權限?起因竟是有工程師在提交程式碼的內容裡,不慎讓管理者的Token曝光,而讓攻擊者有機可乘。

【攻擊與威脅】

AI程式碼編譯網站Sourcegraph管理者Token外洩,網站遭到破壞

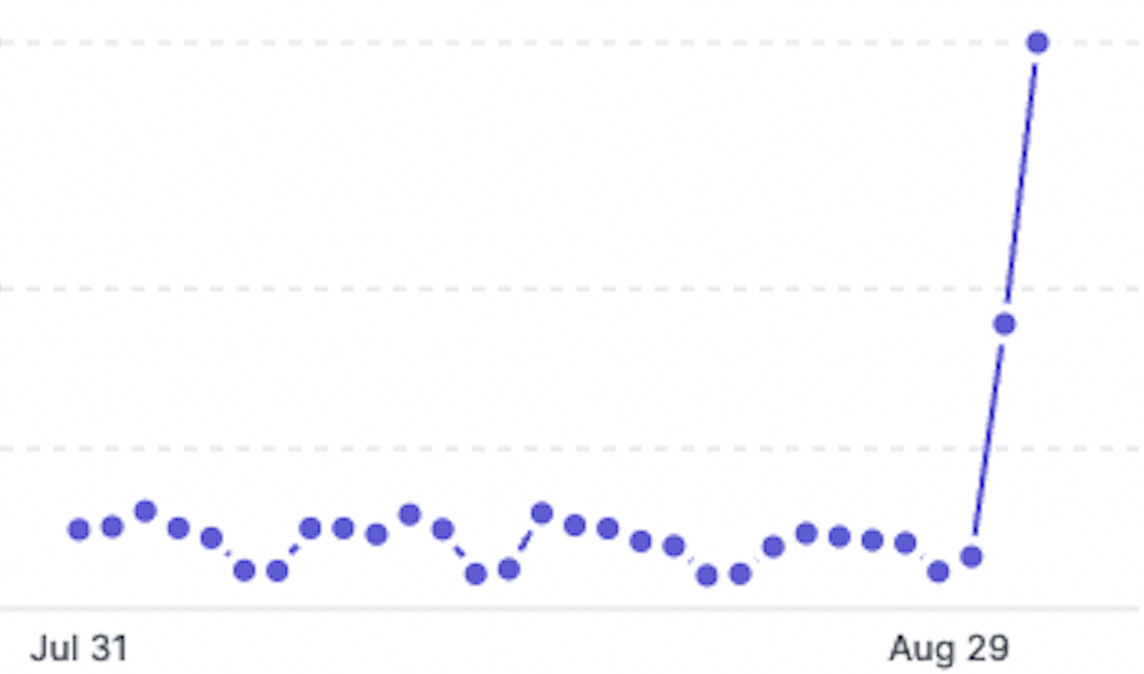

8月31日AI程式碼編譯網站Sourcegraph發布資安通告,他們在30日察覺API的使用顯示增加,進而發現因程式碼曝露管理員權限引發的網路攻擊。

8月31日AI程式碼編譯網站Sourcegraph發布資安通告,他們在30日察覺API的使用顯示增加,進而發現因程式碼曝露管理員權限引發的網路攻擊。

該公司進一步調查發現,起因是7月14日有工程師不慎在提交程式碼變更的內容當中,上傳了網站管理員連線階段的Token,此Token被授予過多存取權限,一旦有人取得,便能拿來檢視、竄改所有Sourcegraph網站上的帳號資料。到了8月28日,攻擊者建立了新的Sourcegraph帳號,然後在30日利用前述的Token,將自己提升為網站管理員,進而存取主控臺。而該名用戶與其他人士後續趁機打造新的代理伺服器應用程式,讓使用者直接呼叫Sourcegraph的API並利用大型語言模型(LLM),導致有不少人申請免費帳號並運用代理伺服器應用程式、藉由駭客提供的方式,存取該網站的API。

而對於這起事故帶來的影響範圍,該公司指出,攻擊者得以存取付費用戶的姓名、電子郵件信箱、授權金鑰,以及免費用戶的電子郵件信箱,但目前尚未出現異常存取的跡象。

四分之一惡意軟體攻擊濫用合法網路服務,駭客偏好Pastebin、Telegram

駭客利用網路服務來展開攻擊,於合法流量中暗藏惡意行為,以削弱傳統的防禦能力,這樣的手法越來越氾濫。資安業者Recorded Future針對超過400個惡意程式家族進行分析,結果發現每四款就有一個濫用合法的網路服務(Legitimate Internet Services,LIS),且當中有68.5%的惡意軟體利用兩個以上的服務。

最常遭到濫用的雲端共享服務為文字分享平臺Pastebin(26.4%)、Google Drive(24.5%),而即時通訊軟體的部分,則是Telegram最受駭客青睞。研究人員指出,駭客利用LIS充當C2,不只能迴避偵測,還能減輕部署與主機代管的成本,同時能透過合法服務維持C2的可靠度及穩定性,此外,有些駭客也透過LIS傳遞惡意酬載,或是外洩資料的管道。

最常濫用LIS的惡意軟體類型是竊資軟體(Infostealer),占37%;其次是行動版惡意軟體、木馬程式、惡意程式載入器(Loader),分別占17%、15%、14%。

【漏洞與修補】

Splunk Enterprise、IT Service Intelligence存在高風險漏洞,若不修補可被用於RCE、XSS攻擊

8月30日Splunk針對旗下兩款產品發布新版,一款是Splunk Enterprise,推出8.2.12、9.0.6、9.1.1版,另一款是IT Service Intelligence(ITSI)推出4.13.3、4.15.3版,目的是修補多個高風險漏洞。

Splunk Enterprise本次改版處理的最嚴重問題,是RCE漏洞CVE-2023-40595,攻擊者可執行偽造的請求,進而濫用不受信任的資料,藉由連續的連線階段酬載(Serialized Session Payload),遠端執行任意程式碼,CVSS風險評分為8.8。其他本次修補的高風險漏洞還有命令注入漏洞CVE-2023-40598、跨網站指令碼(XSS)漏洞CVE-2023-40592、絕對路徑穿越漏洞CVE-2023-40597等,CVSS風險評分為7.8至8.5。

而他們的ITSI改版處理的漏洞CVE-2023-4571,也須多加注意,因為這是未經授權的事件記錄注入漏洞,攻擊者可在該系統的事件記錄檔案裡,注入ANSI編碼的逃脫程式碼,一旦終端機應用程式將其讀取,就會執行當中埋藏的惡意程式碼,CVSS風險評分為8.6。

WordPress網站遷移外掛程式出現漏洞,攻擊者可趁機存取網站敏感資料

資安業者Patchstack指出,他們在WordPress網站遷移外掛程式All-in-One WP Migration裡,發現資訊洩漏漏洞CVE-2023-40004,能允許未通過身分驗證的攻擊者存取、操控此外掛程式多個Token的組態,而有機會偷走預計搬遷的網站資料,將它們轉送到自己的雲端服務帳號,或是用來復原其內容,製作冒牌網站、竊取當中重要的網站資料,開發商ServMask於7月26日發布7.78版予以修補。

研究人員指出,存在這項漏洞的程式碼,也出現於該外掛程式搬移至Box、Google Drive、OneDrive、Dropbox的延伸功能套件,網站管理者也要進行修補。

Mozilla、Google發布瀏覽器更新,修補高風險記憶體中斷漏洞

8月29日Mozilla基金會、Google發布瀏覽器更新,修補當中的記憶體漏洞。

以Firefox而言,推出117版,共修補17個漏洞,其中7個為高風險等級、4個為記憶體中斷臭蟲。在高風險漏洞裡面,需注意CVE-2023-4584、CVE-2023-4585,因為它們也影響長期支援版本(ESR)Firefox,以及收信軟體Thunderbird,該基金會推出Firefox ESR 102.15、Firefox ESR 115.2、Thunderbird 102.15、Thunderbird 115.2予以修補。

Chrome的部分,則是針對電腦版推出116.0.5845.140、116.0.5845.141,修補高風險漏洞CVE-2023-4572,此為MediaStream元件的記憶體釋放後濫用(UAF)漏洞。

資料來源

1. https://www.mozilla.org/en-US/security/advisories/mfsa2023-34/

2. https://chromereleases.googleblog.com/2023/08/stable-channel-update-for-desktop_29.html

漏洞懸賞專案Zero Day InitiativeZero(ZDI)揭露Netgear網路設備的漏洞,其中,較嚴重的是Mesh延伸系統Orbi 760路由器的CVE-2023-41183,屬於API身分驗證繞過漏洞,允許臨近路由器的攻擊者加以利用,與SOAP API的實作有關,問題出在准許存取相關功能之前,缺乏足夠的身分驗證措施,CVSS風險評為8.8分。

另一個漏洞為CVE-2023-41182,則是出現於ProSAFE網路管理系統NMS300,涉及名為ZipUtils的類別,由於這部分的執行對使用者提供的路徑缺乏適當的驗證,使得攻擊者能以此遠端執行任意程式碼,CVSS風險評為7.2分。Netgear接獲通報後,於8月22日發布新版Orbi 760、NMS300韌體予以修補。

資料來源

1. https://www.zerodayinitiative.com/advisories/ZDI-23-1283/

2. https://www.zerodayinitiative.com/advisories/ZDI-23-1284/

3. https://kb.netgear.com/000065734/Security-Advisory-for-Authentication-Bypass-on-the-RBR760-PSV-2023-0052

4. https://kb.netgear.com/000065705/Security-Advisory-for-Post-authentication-Command-Injection-on-the-Prosafe-Network-Management-System-PSV-2023-0037

【資安產業動態】

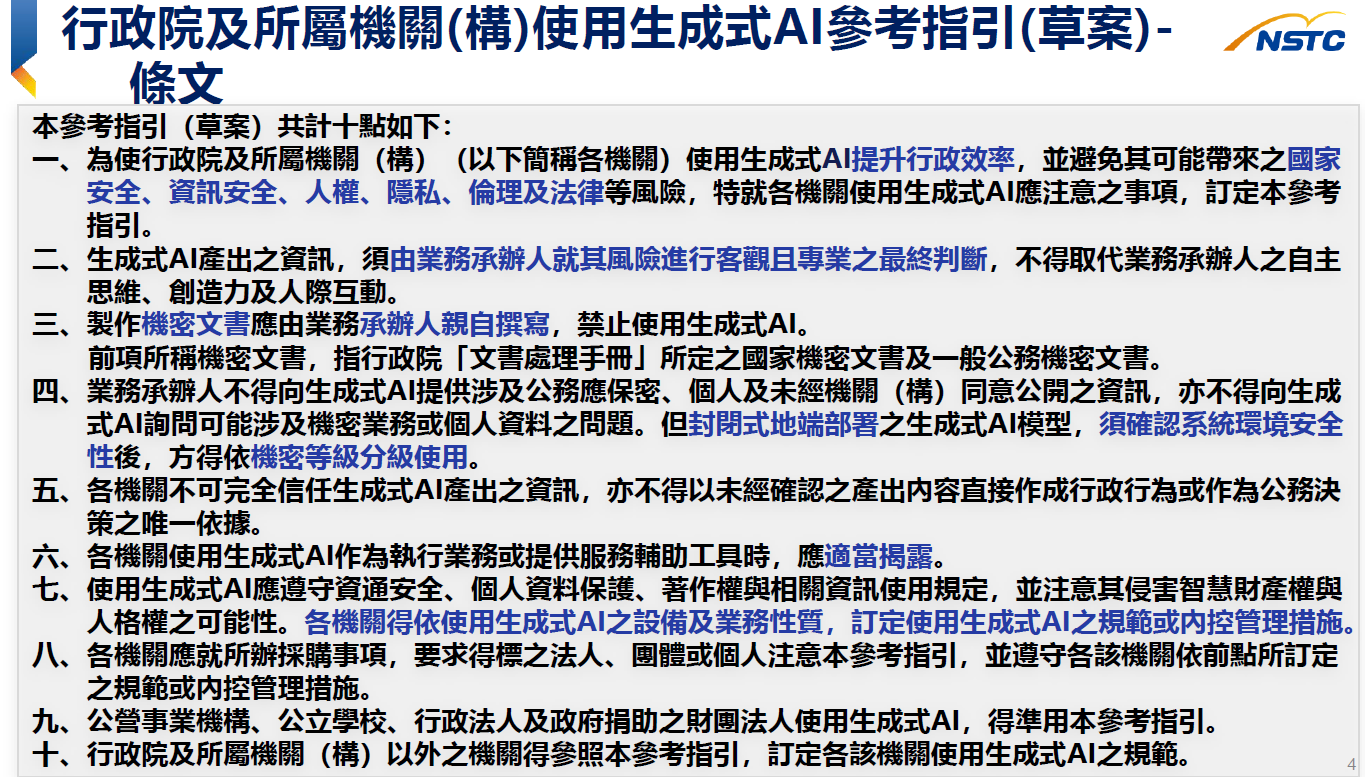

國家科學及技術委員會於7月發布「行政院及所屬機關(構)使用生成式AI參考指引(草案)」,8月31日行政院長陳建仁在行政院會聽取國科會報告後指示,請國科會觀察全球AI發展趨勢持續滾動修正這份指引的內容,並函頒各機關參考,各部會可視業務需要,訂定使用生成式AI之規範或內控管理措施;數位發展部則要帶頭建立相關規範及教育訓練機制,促進政府運用AI提升行政效率。

國家科學及技術委員會於7月發布「行政院及所屬機關(構)使用生成式AI參考指引(草案)」,8月31日行政院長陳建仁在行政院會聽取國科會報告後指示,請國科會觀察全球AI發展趨勢持續滾動修正這份指引的內容,並函頒各機關參考,各部會可視業務需要,訂定使用生成式AI之規範或內控管理措施;數位發展部則要帶頭建立相關規範及教育訓練機制,促進政府運用AI提升行政效率。

此參考指引適用於公營事業、公立學校、行政法人及政府捐助的財團法人,內容共計有10項,其中幾項重要的規範包括,使用生成式AI產生的內容,應由承辦人員依客觀及專業進行判斷,不可取代承辦人自主思維。機密文書應由人員親自撰寫,禁止使用生成式AI。國科會主委吳政忠先前也透露,行政院正在規畫我國的AI基本法,為臺灣在研發及應用AI制訂整體規範。

【其他新聞】

政府零信任架構推動有成,數位部首度公布內部導入經驗,資安院揭2023年上半最新進展

網路安全監控服務LogicMonitor證實部分用戶遭到攻擊

VMConnect供應鏈攻擊背後可能是北韓駭客Lazarus主使

Exchange Server 2016、2019正式支援HSTS協定

近期資安日報

【8月31日】 駭客組織Earth Estries從事網路間諜活動,包含臺灣在內的多國政府機關、科技業者成為目標

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09