背景圖片來源/Milad Fakurian on Unsplash

微軟本周二(8/9)的Patch Tuesday修補了121個安全漏洞,是今年以來修補數量第二多的月份,其中有17個被列為重大(Critical)漏洞,有2個已知漏洞,當中的CVE-2022-34713(DogWalk)已被開採。

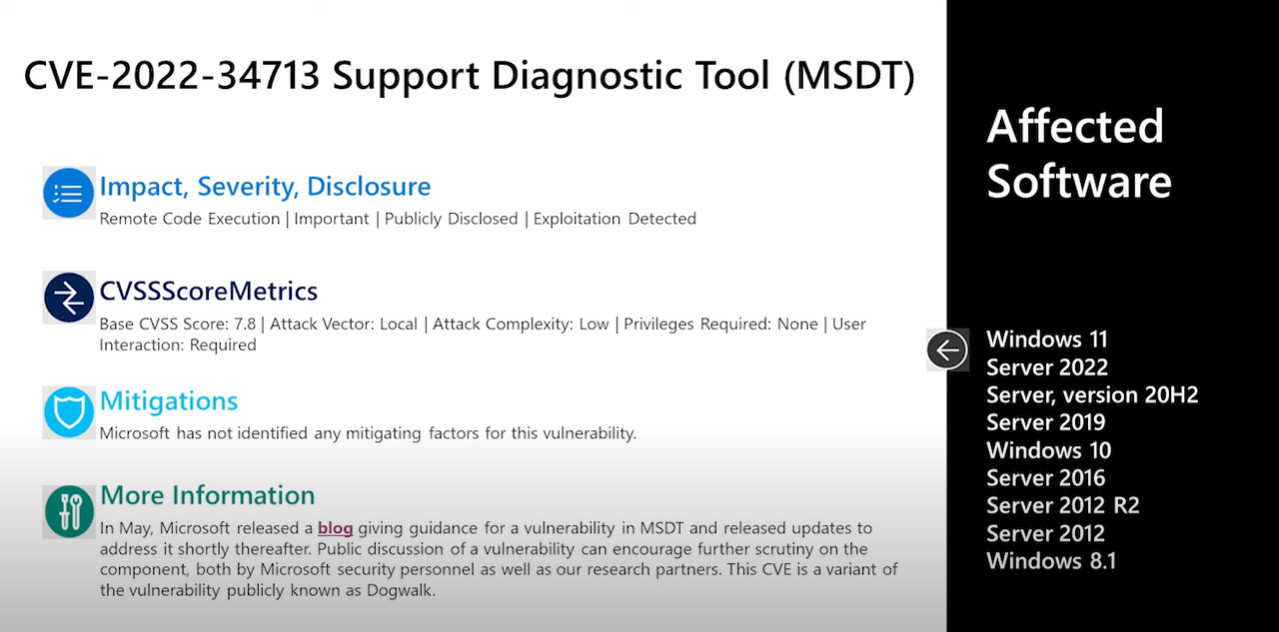

CVE-2022-34713漏洞位於微軟Windows支援診斷工具(Microsoft Windows Support Diagnostic Tool,MSDT)中,當使用者開啟了駭客所傳送的特製檔案後,就會觸發遠端程式攻擊漏洞,它於今年6月再度浮上檯面,當時被研究人員稱為DogWalk。

微軟在今年6月也曾修補另一個同樣位於MSDT、別名為Follina的安全漏洞CVE-2022-30190,不管是DogWalk或Follina都曾在更早之前就被提交給微軟,只是微軟皆宣稱它們並非安全問題而未予修補,一直到遭到實際攻擊。

另一個尚未被開採的零時差漏洞則是CVE-2022-30134,它屬於Microsoft Exchange的資訊揭露漏洞,成功開採該漏洞的駭客將可讀取目標對象的電子郵件,影響Exchange Server 2013、Exchange Server 2016與Exchange Server 2019。

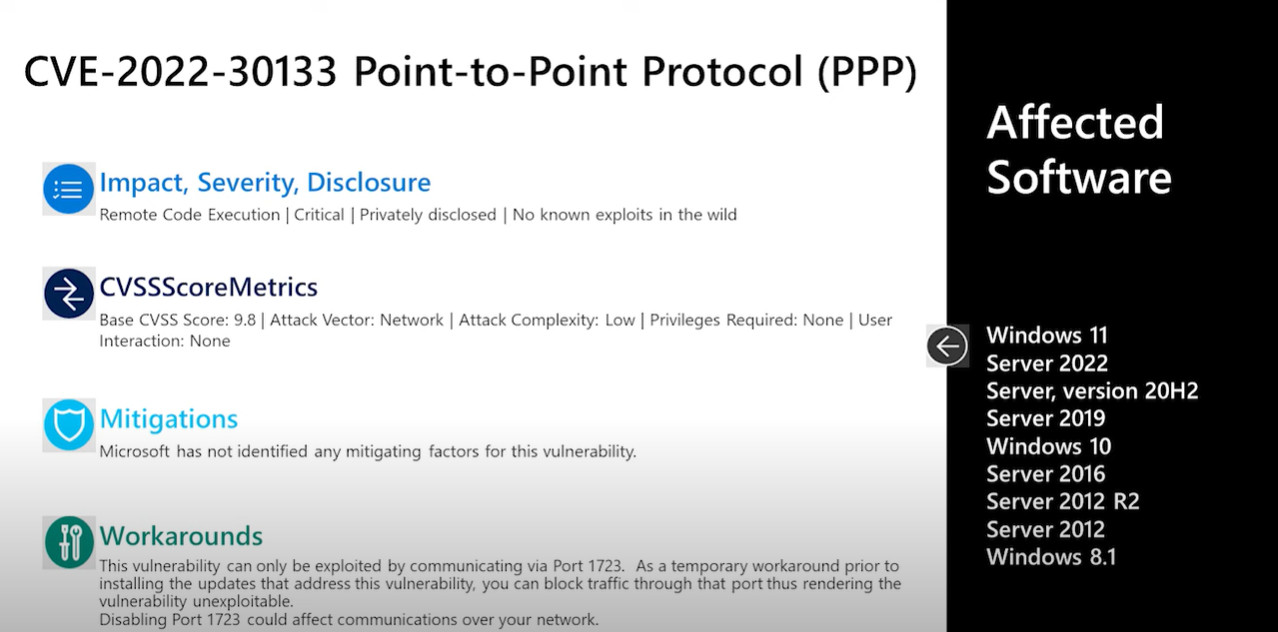

在本月修補的17個重大漏洞中,有兩個CVSS風險評分高達9.8,它們是涉及點對點協定(Point-to-Point Protocol,PPP)的CVE-2022-30133與CVE-2022-35744,駭客只要傳送一個特製的連結至遠端存取伺服器(RAS),就能自遠端於RAS機器上執行程式,這兩個漏洞都只有在透過1723傳輸埠通訊時才能運作,若無法立即部署更新,暫時修補方式便是封鎖該傳輸埠的流量。

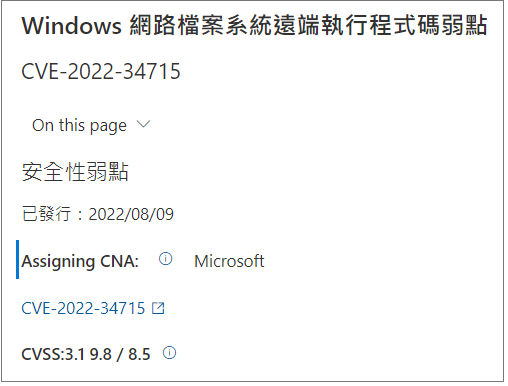

另有一個僅被列為重要(Important)漏洞,但CVSS風險評分也達9.8的CVE-2022-34715。這是位於Windows網路檔案系統(Network File System,NFS)的遠端程式攻擊漏洞,允許未經授權的駭客向NFS執行特製呼叫,即可擴張權限並執行程式。

趨勢科技旗下的Zero Day Initiative(ZDI)團隊建議,使用NFS的用戶應把CVE-2022-34715視為重大漏洞並優先修補。

8月13日補充更新

微軟在8月12日,針對8月例行安全性更新提出重點說明,當中指出三個漏洞需特別關注,包括CVE-2022-34715的NFS漏洞,CVE 2022-30133的PPP漏洞,以及CVE-2022-34713的MSDT漏洞。文⊙iThome電腦報週刊資安主編羅正漢

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-13

2025-04-15

2026-03-13

2026-03-13

.png)