美國聯邦眾議院議長裴洛西已經結束訪問行程離開臺灣,然而相關的網路攻擊仍持續發生──國防部與桃園國際機場的網站,先後於昨天半夜和今天早上遭到攻擊。

為了散布惡意軟體,駭客經常濫用免費的檔案共享服務,或是程式碼儲存庫來存放作案工具,但最近出現了新的手法,駭客大量複製他人的程式碼儲存庫來加以濫用,有開發者認為很可能會波及原本專案的開發安全。

駭客鎖定雲端電子郵件服務的攻擊行動,也開始能突破多因素驗證(MFA)的機制來挾持使用者的帳號,且這樣的攻擊行動還是針對企業而來。比較值得留意的是攻擊者用於繞過MFA的攻擊手法,在上個月也引起微軟提出警告,並指出駭客的目的很可能是商業郵件詐騙(BEC)。

【攻擊與威脅】

國防部證實8月3日網站遭到DDoS攻擊

國防部於8月4日證實,他們的網站約於3日晚間11時4分起,陸續遭到DDoS攻擊,並於11時27分流量過大導致服務中斷,經流量清洗與封鎖惡意中繼站,該網站於4日零時30分恢復運作。

而這起事故似乎已經不是國防部網站因裴洛西訪臺而遭到攻擊。根據美國新聞網站NBC News的報導,8月2日至少有4個政府網站遭到DDoS攻擊,而其中一個就是國防部的網站。

桃園機場網站疑遭到網路攻擊陸續出現服務中斷的情形

美國聯邦眾議院議長裴洛西訪臺引起中國不滿,該國解放軍在今日中午12時於臺灣周邊軍演,傳出桃園國際機場取消部分航班因應。但在軍演之前,卻傳出機場網站遭到攻擊而無法運作的情況。根據經濟日報、聯合新聞網、自由時報的報導,今日上午8時起,桃園國際機場的網站出現無法運作或是執行緩慢的現象。

根據上述的報導,知情人士透露這起事故發生的原因。起因疑似駭客持續發動攻擊,並屢次企圖登入網站,消耗伺服器大量運算資源,導致網站無法瀏覽。 對此,桃園國際機場也發出聲明,表示網站從上午8時許出現連線不穩定的情況,他們在11時排除。該公司亦指出內部網路、行動裝置App,以及機場營運皆正常。

駭客複製逾3.5萬個GitHub儲存庫,意圖散布惡意軟體

程式碼儲存庫提供的複製功能,讓開發人員能引用他人的程式碼並進一步改寫,但這樣的功能也有可能遭到濫用。軟體開發員Stephen Lacy近日在GitHub上發現,有35,613個儲存庫被用於惡意軟體攻擊,但這些儲存庫並非駭客自行建置,而是複製他人的儲存庫而來。

另一名開發者James Tucker表示,這些被複製的儲存庫很有可能還會曝露原始儲存庫的API密鑰、Token、AWS的帳密。GitHub獲報後已刪除上述複製的儲存庫,並強調尚未有證據顯示開發者的帳號遭駭。

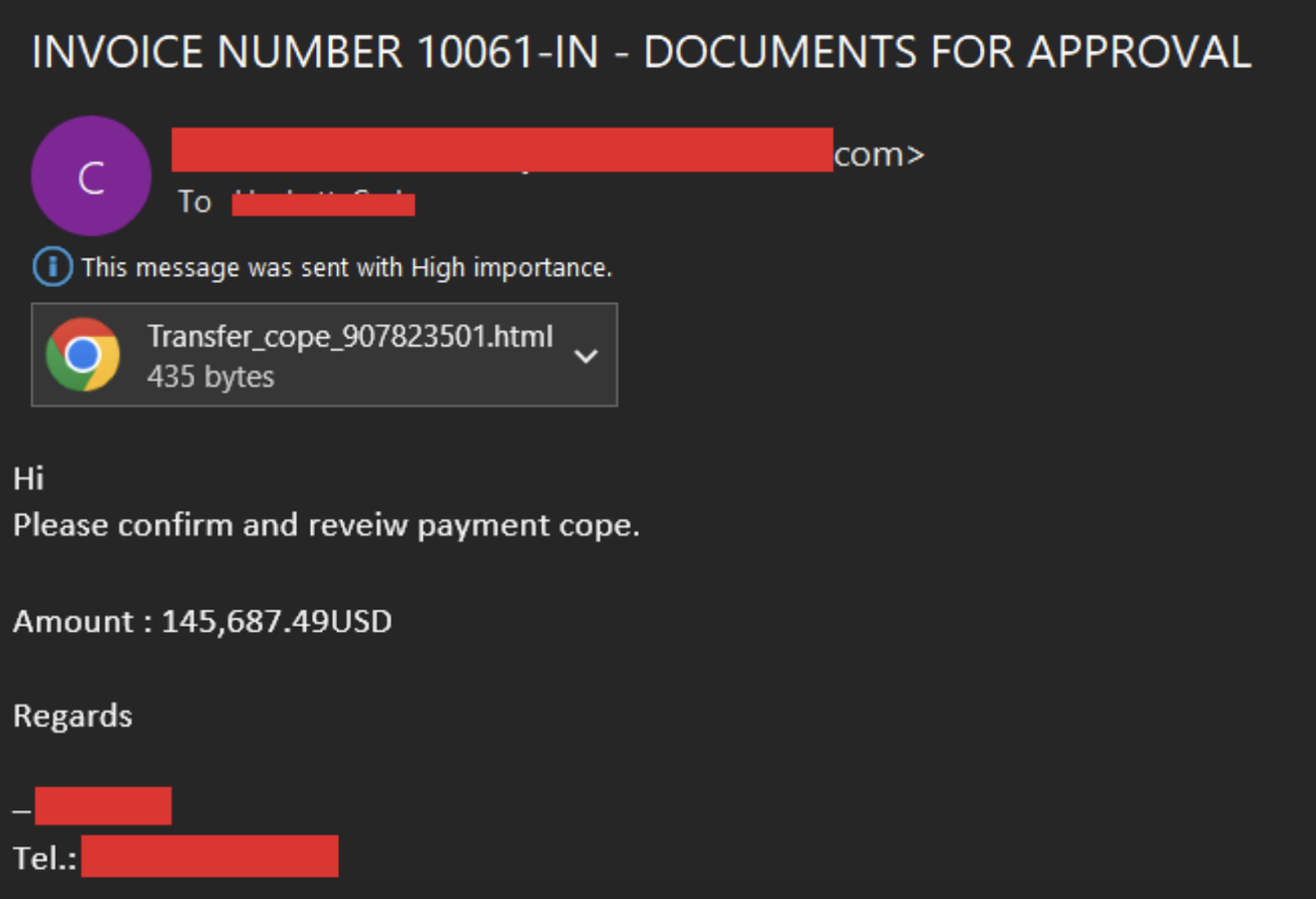

大規模微軟電子郵件信箱服務攻擊再度鎖定企業而來

資安業者Zscaler近期揭露針對微軟電子郵件用戶的網路釣魚行動,駭客在今年6月,使用了Adversary-in-the-Middle(AiTM)的攻擊手法,來規避多因素驗證(MFA)的身分驗證流程,並使用URL重新導向的方式來規避企業的防護系統偵測。

資安業者Zscaler近期揭露針對微軟電子郵件用戶的網路釣魚行動,駭客在今年6月,使用了Adversary-in-the-Middle(AiTM)的攻擊手法,來規避多因素驗證(MFA)的身分驗證流程,並使用URL重新導向的方式來規避企業的防護系統偵測。

這些駭客攻擊的目標主要位於美國、英國、紐西蘭、澳洲,並鎖定金融、能源、製造業下手。研究人員指出,為了延長攻擊的有效時間,駭客濫用了雲端程式碼編譯平臺,如:CodeSandbox、Glitch等。

駭客利用AiTM手法攻擊微軟企業用戶的情況並非首例──微軟在上個月揭露在2021年9月開始出現的攻擊行動。相較之下,發生在今年6月的事故裡,駭客利用了更多隱匿攻擊意圖的手法。

區塊鏈平臺Solana遭到攻擊,近8千個錢包遇害

在8月2日3日,區塊鏈平臺Solana出現了大量加密貨幣錢包資產被盜的情況,此事亦得到Solana的證實。根據區塊鏈分析業者Elliptic的統計,7,947個Solana熱錢包中的數位資產被盜轉,共有580萬美元數位資產被盜,當中有260萬美元為美元穩定幣(USDC)、180萬美元的SOL幣。研究人員指出,此起攻擊事件疑似與軟體錢包有關,而非Solana平臺程式碼的臭蟲。

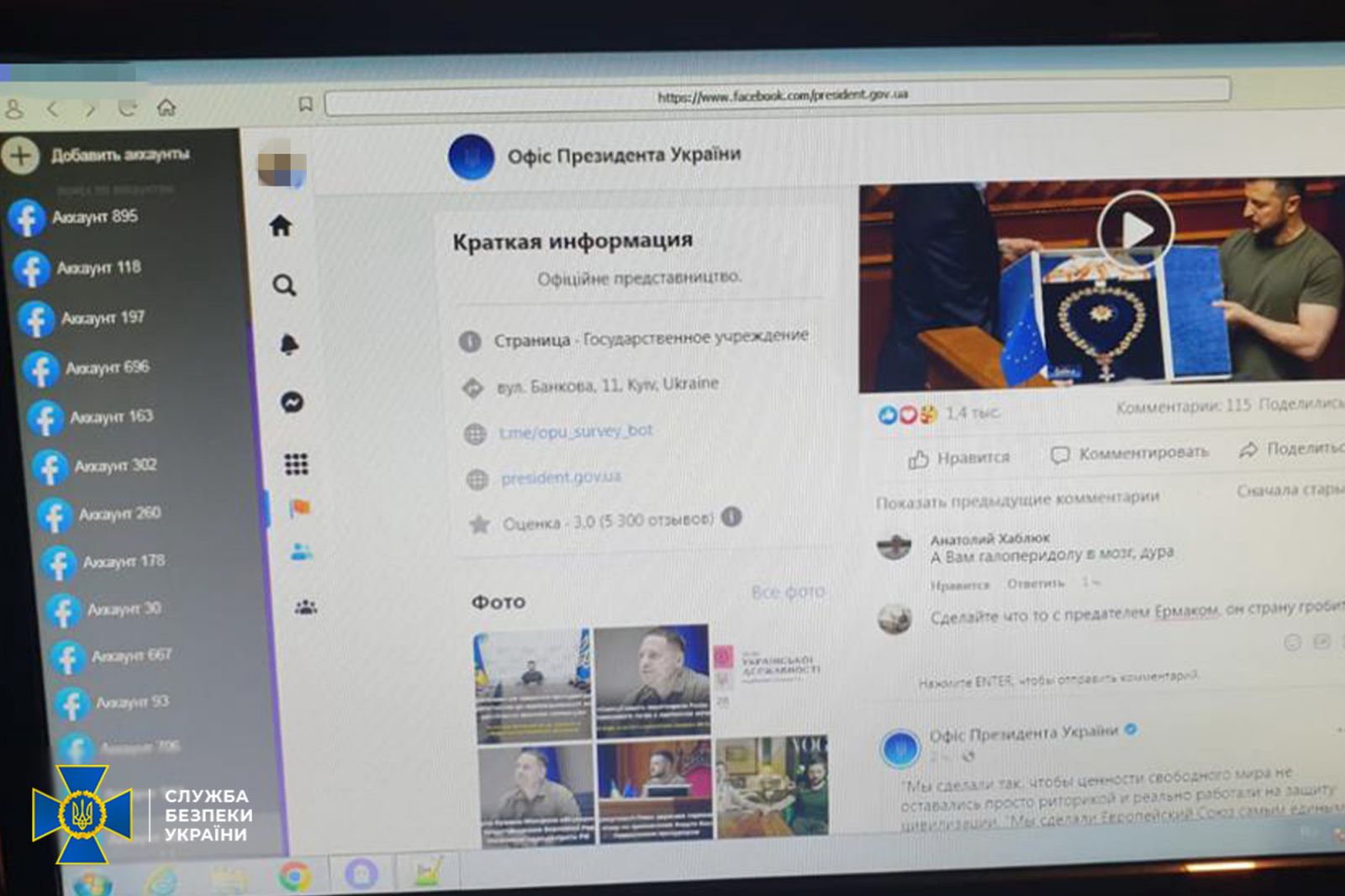

烏克蘭破獲俄羅斯在基輔架設的機器人農場

為了誤導烏克蘭人對戰爭情勢的了解,俄羅斯駭客試圖透過機器人(Bot)農場來大量散播假消息,而且還是在烏克蘭境內部署相關設備。烏克蘭國家安全局(SSU)於8月2日指出,他們破獲俄羅斯人在基輔架設的機器人農場,這個農場擁有超過百萬個機器人,並使用了5千張SIM卡來建置社群網站帳號,該農場亦架設200個代理伺服器,以便隱匿來源IP位址。

為了誤導烏克蘭人對戰爭情勢的了解,俄羅斯駭客試圖透過機器人(Bot)農場來大量散播假消息,而且還是在烏克蘭境內部署相關設備。烏克蘭國家安全局(SSU)於8月2日指出,他們破獲俄羅斯人在基輔架設的機器人農場,這個農場擁有超過百萬個機器人,並使用了5千張SIM卡來建置社群網站帳號,該農場亦架設200個代理伺服器,以便隱匿來源IP位址。

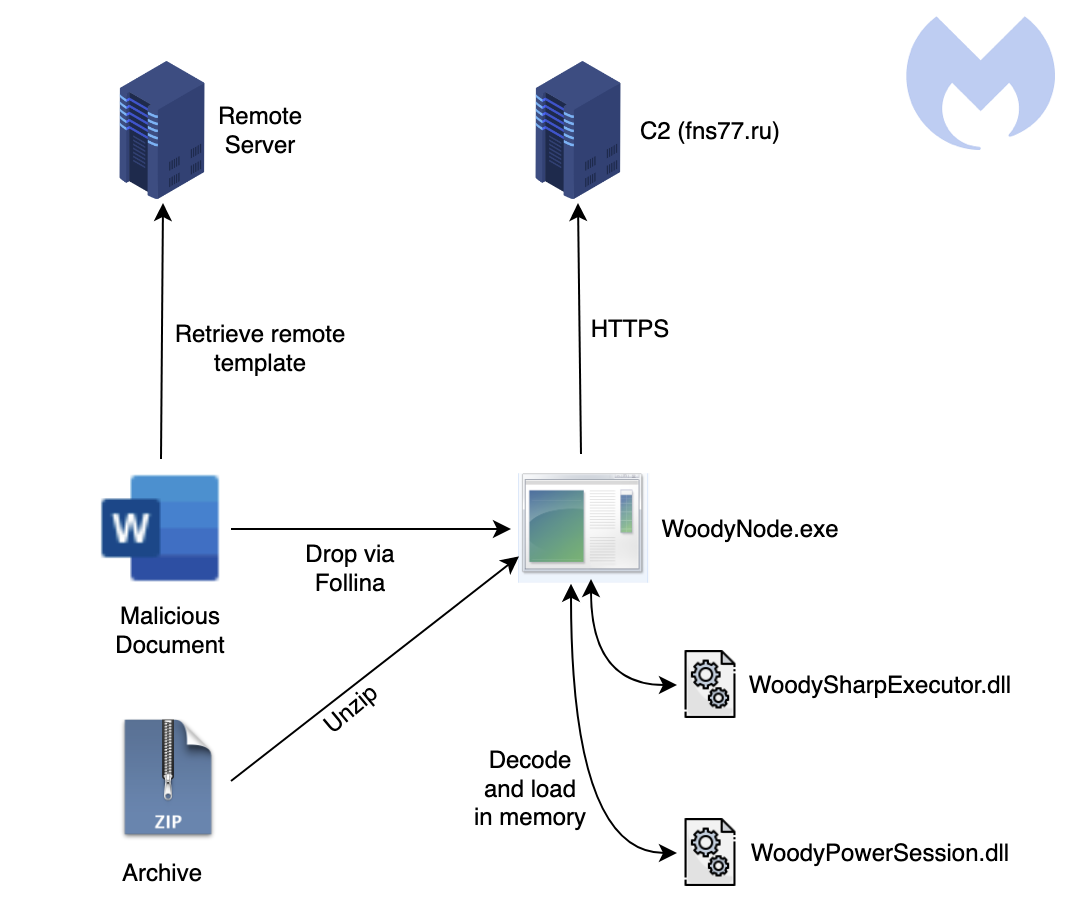

俄羅斯航空公司遭到Woody RAT惡意軟體攻擊

資安業者Malwarebytes發現為期超過一年的木馬程式Woody RAT攻擊行動,駭客疑似鎖定俄羅斯聯合航空製造公司下手,並透過壓縮檔或是惡意Office檔案來散布此惡意軟體。

資安業者Malwarebytes發現為期超過一年的木馬程式Woody RAT攻擊行動,駭客疑似鎖定俄羅斯聯合航空製造公司下手,並透過壓縮檔或是惡意Office檔案來散布此惡意軟體。

研究人員指出,在惡意Office檔案中,駭客利用了Follina漏洞在受害電腦植入木馬程式。此外,為防範資安人員追查源頭,該惡意軟體與C2通訊的流量,使用了RSA-4096和AES-CBC等演算法來進行加密。

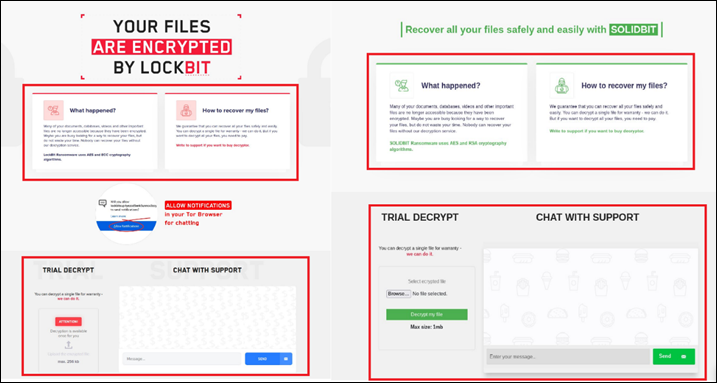

勒索軟體SolidBit鎖定電玩玩家與社群網站用戶而來

趨勢科技發現勒索軟體SolidBit變種,駭客將此惡意軟體上傳到GitHub,並偽裝成遊戲工具或是社群網站工具,如英雄聯盟(League of Legends)的帳號檢測工具、Instagram追隨者機器人,來引誘受害人上當。

趨勢科技發現勒索軟體SolidBit變種,駭客將此惡意軟體上傳到GitHub,並偽裝成遊戲工具或是社群網站工具,如英雄聯盟(League of Legends)的帳號檢測工具、Instagram追隨者機器人,來引誘受害人上當。

研究人員指出,此勒索軟體採用.NET開發,並以勒索軟體Yashma(亦稱Chaos)為基礎進行修改,並擁有類似LockBit的勒索訊息及通訊網站。開發SolidBit的駭客以訂閱服務型式(Ransomware-as-a-Service)提供相關工具,並以收到的贖金8成為誘因,吸引攻擊者上門。

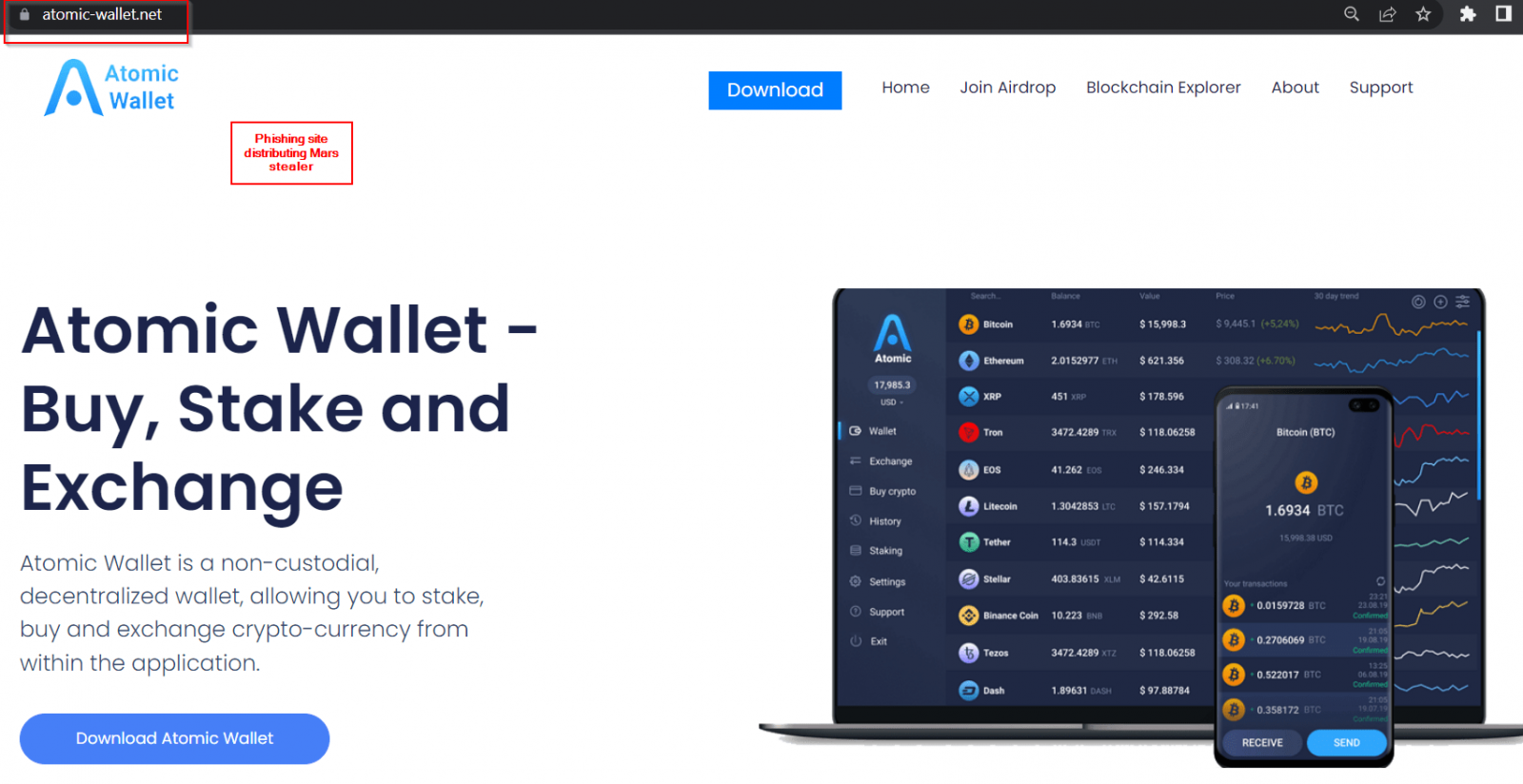

駭客以提供加密貨幣錢包軟體的名義散布惡意軟體Mars Stealer

資安業者Cyble揭露近期竊密軟體Mars Stealer的散布手法,駭客打造冒牌的Atomic加密貨幣錢包網站,吸引投資加密貨幣的Windows使用者上勾。

資安業者Cyble揭露近期竊密軟體Mars Stealer的散布手法,駭客打造冒牌的Atomic加密貨幣錢包網站,吸引投資加密貨幣的Windows使用者上勾。

一旦投資者依照指示下載、安裝應用程式,此安裝程式的批次檔(AtomicWallet-Setup.bat)將會觸發PowerShell命令,來提升權限,並執行以AES或Base64演算法加密的程式碼,進而於受害電腦植入Mars Stealer。研究人員呼籲使用者要留意下載應用程式管道。

【漏洞與修補】

WPS Office出現OLE物件處理漏洞,PPS、PPSX簡報檔案恐被用於攻擊

WPS Office臺灣總代理無敵科技於8月3日發布資安通告,他們發現特定版本的Windows版辦公室軟體,在處理物件連結與嵌入(OLE)的過程中,存在邏輯漏洞,可被攻擊者用來製造惡意的PPS與PPSX簡報檔案,使用者若是不慎開啟這種惡意檔案,並在播放投影片的過程移動滑鼠或點選OLE物件,就有可能從遠端伺服器下載惡意程式碼並執行,使得攻擊者能在電腦重開機後進行控制。該公司表示將發布新版修補上述漏洞。

【其他資安新聞】

Google修補安卓重大漏洞CVE-2022-20345,若不修補有可能讓攻擊者透過藍牙發動RCE攻擊

研究人員揭露Go語言的ParseThru漏洞,恐波及此程式語言開發的應用程式

GitHub持續交付與整合服務存在漏洞,恐被用於取得GitHub儲存庫存取權限

近期資安日報

【2022年8月3日】 總統府網站遭DDoS攻擊、統一超商與臺鐵電子看板內容被置換成恐嚇訊息

【2022年8月2日】 勒索軟體LockBit透過微軟防毒軟體側載偵察工具、3千款行動裝置App恐導致用戶推特帳號遭冒用

【2022年8月1日】 Atlassian Confluence密碼寫死漏洞已有駭客攻擊鎖定利用,台積電擴大推動營業祕密註冊制度

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23