AWS用戶現在可以運用智慧威脅偵測服務Amazon GuardDuty,掃描EBS區塊儲存中的惡意軟體,藉由監控AWS帳戶和EC2工作負載偵測惡意活動。

當用戶啟用GuardDuty的惡意軟體保護新功能後,在GuardDuty偵測到EC2執行個體,或是EC2上的容器工作負載,正在執行已知惡意指令或是對其他EC2執行個體執行DoS攻擊等可疑行為時,GuardDuty便會執行惡意軟體掃描功能。

GuardDuty支援多種檔案系統類型,能夠掃描用於傳播惡意軟體的檔案格式,像是Windows和Linux可執行檔、PDF檔案、二進位檔、腳本、安裝程式、電子郵件資料庫和普通電子郵件等。在GuardDuty辨識出惡意軟體後,便會生成安全調查報告,包括檔名、路徑、EC2執行個體ID和容器映像檔資訊。

另外,GuardDuty也能支援EC2上的容器工作負載,包括由客戶管理的Kubernetes叢集或是單一Docker容器。與其他GuardDuty檢測結果處理方法相同,惡意軟體檢測結果,會送到GuardDuty控制臺,統一由Amazon EventBridge推送,路由到AWS Security Hub,並可用於Amazon Detective事件調查。

AWS官方進一步解釋GuardDuty掃描惡意軟體的原理,用戶會需要設置一個IAM服務關聯角色,提供權限讓GuardDuty執行惡意軟體掃描,當GuardDuty需要針對特定EC2執行個體啟動惡意軟體掃描時,GuardDuty會對該EBS區塊儲存執行快照,並利用該快照在同一AWS地區創建一個儲存副本,進行惡意軟體掃描。

如此用戶便不需要部署安全軟體或是代理監控惡意軟體,而且GuardDuty對區塊儲存的掃描工作,也不會影響到用戶正在執行的工作負載。當掃描結束後,快照和創建出來的儲存副本會被刪除,用戶也可以在發現惡意軟體後,選擇將快照留下。

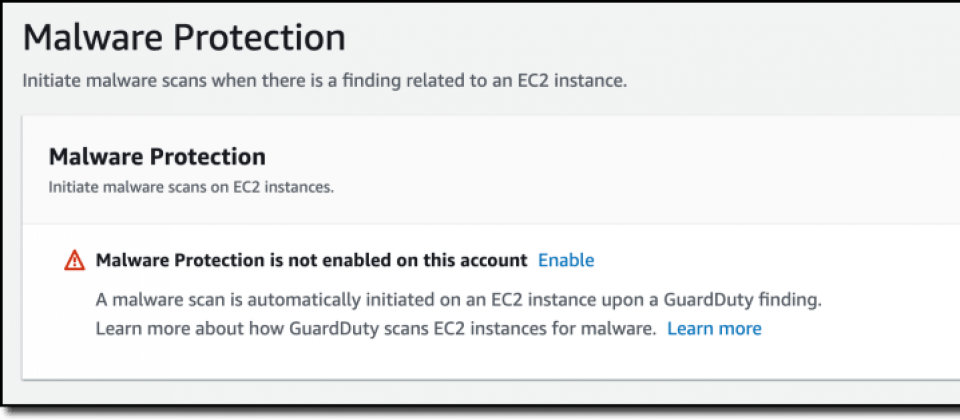

如果用戶過去尚未啟用GuardDuty,在帳戶啟用GuardDuty之後,預設情況會自動啟用惡意軟體防護,當用戶早已使用GuardDuty,則需要手動啟用惡意軟體防護功能。目前這項功能已經在所有提供GuardDuty的AWS地區推出,除了中國北京、中國寧夏,還有AWS GovCloud美東與美西地區。

熱門新聞

2026-03-13

2025-06-02

2026-03-17

2026-03-17

2026-03-17

2026-03-14

2026-03-16