Cloudflare

大規模的分散式阻斷服務攻擊(DDoS)事故,這幾年來已有數起。例如,今年4月資安業者Akamai揭露博奕網站遭到攻擊,是當時史上規模第3大的事故,流量每秒高達800GB。而最近,內容遞送網路(CDN)暨資安服務業者Cloudflare表示,他們攔阻了一起每秒發出1,720萬次HTTP請求的DDoS攻擊,鎖定金融產業的客戶而來,該公司指出,這樣的攻擊規模,約是過往規模最大事故的3倍。

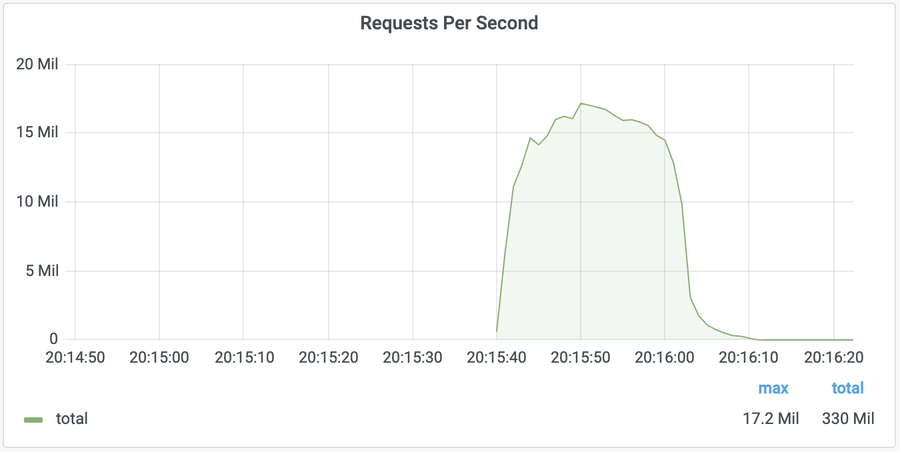

這樣的請求次數有多大?Cloudflare表示,他們在今年第2季處理的HTTP合法流量請求次數,平均每秒為超過2,500萬次,而在這起事故裡最高峰的請求次數,就接近合法流量請求的7成(68%)。

有別於過往的大規模DDoS攻擊,研究人員都是提及流量的規模,而本次Cloudflare則是揭露HTTP流量的請求次數,至於流量的規模為何?該公司並未提及。

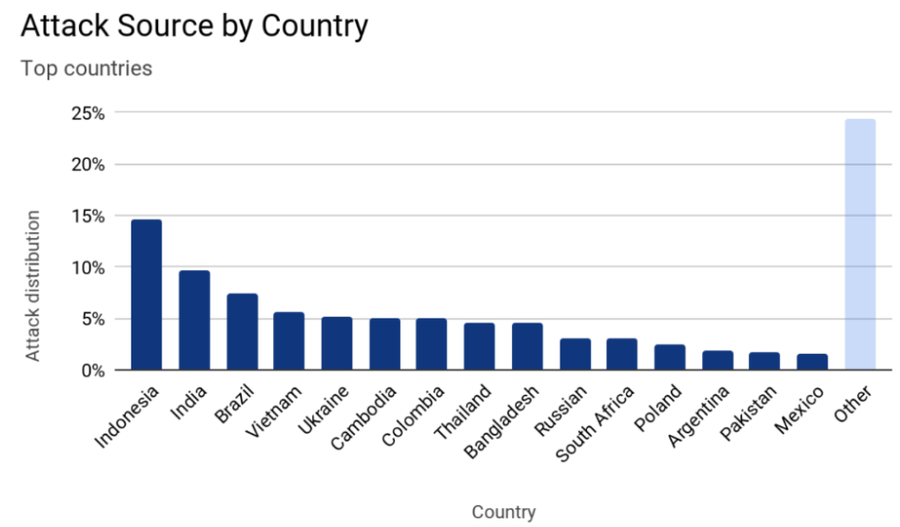

針對攻擊流量的來源,Cloudflare認為是由殭屍網路發動,這些殭屍網路機器人(Bot)總數超過2萬個,分別來自全世界125個國家。該公司根據來源IP位址清查,印尼可能是殭屍網路機器人最多的國家,占了15%;另外有17%來自印度與巴西。這起攻擊中,殭屍網路機器人在大約30秒之中,總共發出了3.3億次請求,最高峰達到每秒1,720萬次。

不過,發動攻擊的殭屍網路為何?Cloudflare沒有說明。

但在這一波攻擊之前,Cloudflare認為已有預兆,因為他們在最近半個月發現了數起大規模的DDoS攻擊。其中一起發生於上星期,與發動上述事故相同的殭屍網路,鎖定主機服務供應商發動攻擊,最高峰的HTTP攻擊流量請求為每秒近800萬次。

而在2週之前,Mirai殭屍網路鎖定了兩家公司下手,其中一家是亞太地區的網際網路、電信,以及主機服務供應商,另一家則是博奕公司。在這些DDoS攻擊行動裡,Cloudflare指出,殭屍網路發動數次超過1Tbps的攻擊,最高峰達到約1.2Tbps。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02

2026-03-02