卡巴斯基根據一個受害系統蒐集到的樣本分析,研判Moriya這隻後門可能是經由Windows IIS伺服器漏洞CVE-2017-7269,使用China Chopper工具而駭入Windows伺服器。影響Windows Server 2003的安全漏洞CVE-2017-7269被揭發時,Windows Server 2003已終止生命周期,微軟當時並未回應修補與否,僅呼籲客戶升級到最近的作業系統。

卡巴斯基發現一個不明駭客組織近日在網路上,散佈全新的rootkit程式感染Windows伺服器,以竊聽用戶網路通訊,受害者特別集中在東南亞、南亞及非洲用戶,包括2個知名的跨國外交單位。

卡巴斯基是在亞洲和非洲國家的區域性外交組織網路上,發現一隻rootkit程式,他們將此波攻擊稱為TunnelSnake,而依據rootkit二進位檔命名為Moriya。它是一種被動後門程式,感染連向網際網路的Windows伺服器。根據一個受害系統蒐集到的樣本分析,這隻後門可能是經由Windows IIS伺服器漏洞CVE-2017-7269,使用China Chopper工具而駭入Windows伺服器。Moriya舊版最早在2018年就被偵測到。

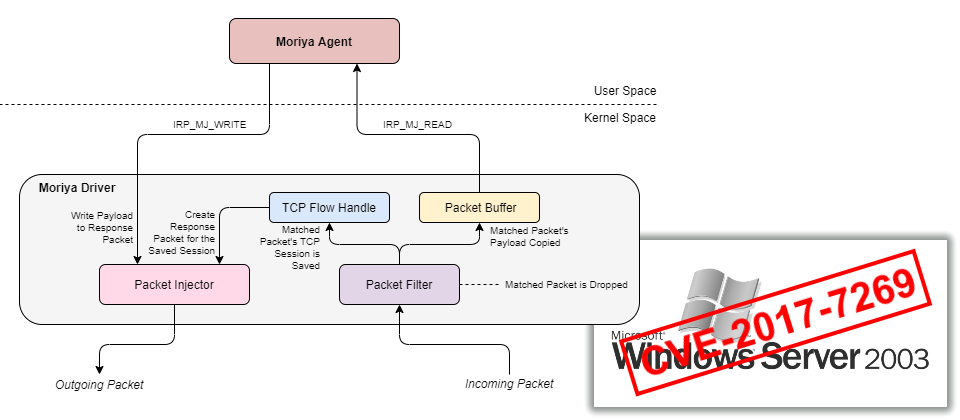

分析Moriya有二個部份元件。使用者模式元件使其建立連向C&C伺服器的祕密通道,藉此讀取C&C伺服器發送的shell指令。另一個為核心模式元件,它的驅動程式元件使用Windows Filtering Platform (WFP),攔截流入伺服器的封包、篩選出指定的封包,然後根據shell指令假造封包內容,送入Windows核心。結果是利用核心執行權限,執行高權限的程式碼。

Moriya的二項特徵使其相當難以偵測。一是它在核心模式中利用Windows驅動程式進行封包探測(packet inspection),使封包被網路堆疊處理之前就被丟失,因此難以被安全產品偵測。其次,它是被動監聽流進的封包,不需要在其二進位檔中寫入外部C&C伺服器IP或建立穩定連線,因此很難被追蹤,藉此長期潛伏在受害系統內。

這波攻擊受害單位數量小於10,其中包含2個國際外交組織,分別位於東南亞和非洲,其他則位於南亞。

分析這波攻擊的樣本,其中一些甚至可追溯到2019年10月和2020年5月,顯示這隻程式一植入受害機器中至少可潛伏好幾個月。另一隻感染南亞一家組織的Moriya樣本則除了rootkit外,還有其他橫向移動的工具,推測2018年就已進入網路內。

至於發動攻擊者的身份,雖然卡巴斯基沒有點名,但分析TunnelSnake使用的策略及工具,如China Chopper、BOUNCER、Termite和Earthworm,推測可能是操中文的組織,而且這波攻擊受害者也落在中文駭客組織的攻擊範圍內。

研究人員指出,自從Windows加入驅動程式簽章強制執行(Driver Signature Enforcement) 防範Windows 核心空間寫入程式碼,而Kernel Patch Protection則在Windows核心系統架構被竄改時引發藍色死亡螢幕,這幾年rootkit危害已大幅降低,但Moriya的出現並未被偵測到,顯示惡意程式作者手法仍然持續演化中。

熱門新聞

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-23

2026-02-23