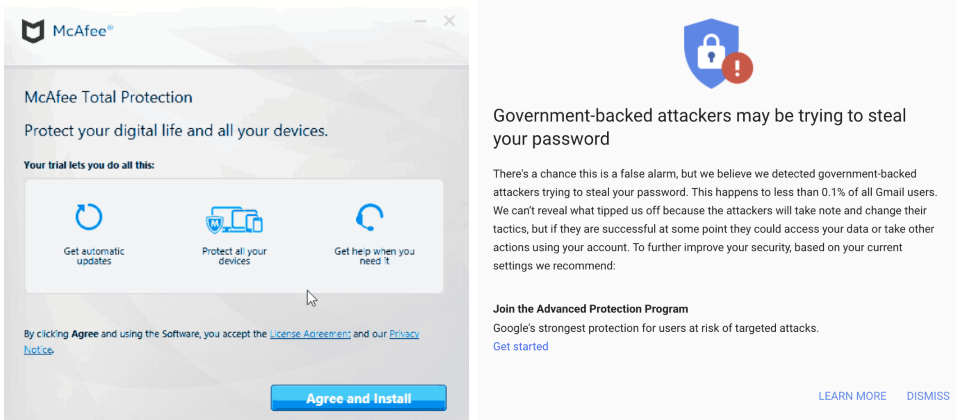

圖左為Google發現中國駭客組織APT31假冒為Mcafee,在郵件中誘導使用者自GitHub中安裝正版的防毒軟體,但駭客卻在防毒軟體中植入了惡意程式,Google宣稱在察覺相關攻擊是來自駭客時,即傳送通知予受害者,同時分享該訊息予其它業者及FBI(如圖右示意)。(圖片來源/Google)

Google威脅分析小組(Threat Analysis Group,TAG)今年6月曾警告,國家級駭客組織中國APT31與伊朗APT35,企圖透過網釣郵件滲透美國總統候選人拜登(Joe Biden)與川普(Donald Trump)的競選團隊,上周TAG則揭露了APT31的攻擊細節,指出該組織同時利用合法GitHub與Dropbox發動攻擊,使得相關攻擊行動更難偵測。

TAG指出,APT31攻擊行動在網釣郵件中嵌入的連結,是連至GitHub以下載惡意程式,而該惡意程式更利用Dropbox作為命令暨控制中心,此舉讓駭客得以上傳及下載檔案並執行任意命令,由於該攻擊的每個惡意元件都藏匿在合法的服務中,使得它更難仰賴網路訊號來偵測與防禦。

其中一個例子是APT31假冒為Mcafee,在郵件中誘導使用者自GitHub中安裝正版的防毒軟體,但駭客卻在防毒軟體中植入了惡意程式,在Google察覺相關攻擊是來自國家級駭客時,即傳送通知予受害者,同時分享該訊息予其它業者及FBI。

根據Google的統計,今年前三季該公司總計通知了超過3.3萬名被國家級駭客鎖定的使用者。

這次Google罕見引用了微軟的研究報告,用以突顯該公司追查到的APT31攻擊對象與微軟的調查一致,都是鎖定美國總統大選的候選人陣營,也透露出駭客的攻擊行動擴及各種品牌的服務。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-06

2026-03-09