在這2年相當熱門的紅隊演練(Red Team)中,找出企業弱點的攻擊方紅隊,與執行防守工作的藍隊之間,由於工作指標的方向完全不同,導致兩個團隊可能因此站在彼此對立面,而產生會有誤解或是不滿,影響紅隊演練的效果。因此,透過紫隊(Purple Team)來居間協調、仲裁,成為近期的新興熱門話題。奧義智慧資安研究員姜尚德,他在2020 Cybersec臺灣資安大會裡,便特別以自己公司建立紫隊的經驗,來介紹紫隊在紅隊演練的重要性。

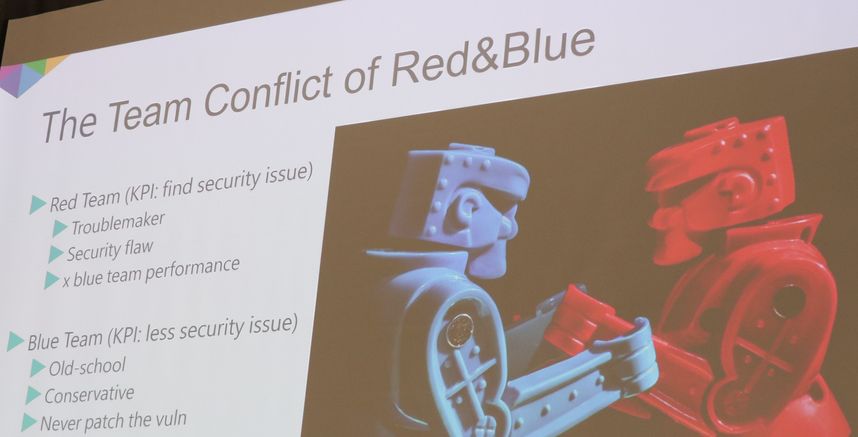

為何企業會需要「紫隊」?姜尚德說,在紅隊演練的工作任務中,因為紅藍兩隊之間屬性的緣故,導致他們的績效指標可能完全相反,以紅隊來說,他們主要的指標是儘可能找出企業的安全問題,但對於藍隊而言,他們則是要避免公司曝露越少的安全問題。這樣的情況,往往會導致藍隊會認為紅隊總是在找他們的麻煩,老是專門挑那種他們難以處理的漏洞下手;對於紅隊而言,則可能會覺得藍隊採取被動、老派的作風,多一事不如少一事,甚至是覺得有些問題很嚴重,藍隊卻總是不願意處理,但事實上藍隊可能遇到了沒有辦法解決的情況。這種紅藍隊彼此之間認知上的鴻溝,勢必會造成紅隊演練執行上的障礙,對此,企業需要設立紫隊來改善這種現況。

姜尚德說,在沒有紫隊的情況下,他曾經聽聞過有些藍隊會對於紅隊發現的漏洞,告訴對方漏洞的問題就是存在某些情況,而無法處理,要求紅隊不要把漏洞寫入報告之中。這種兩隊之間私了的情況,顯然會讓紅隊演練失去原本的用意。

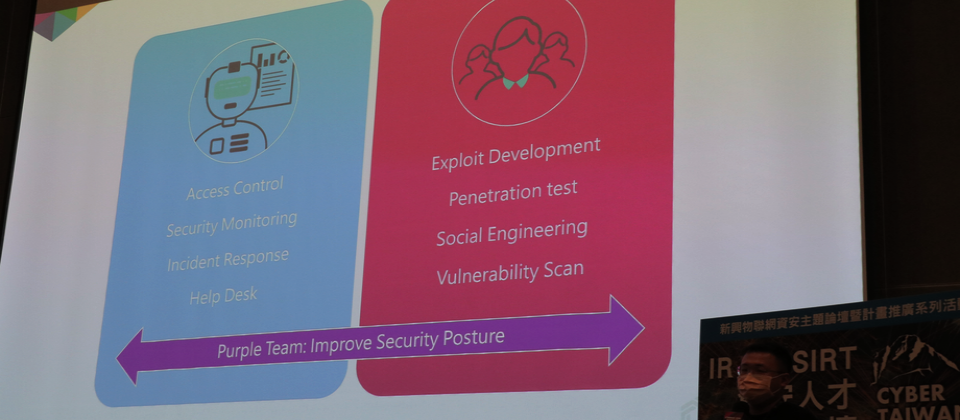

整體來說,成立紫隊主要是消弭紅隊演練之間的鴻溝,讓藍隊與紅隊能站在同一陣線。隨之而來的好處,包含可以降低企業偵測與回應攻擊的時間(MTTD和MTTR),並且增加企業資安監控的成熟度等。

不過,有了紫隊就不需要紅藍隊了嗎?答案顯然不是如此。針對駭客能夠濫用的攻擊弱點,企業想要降低攻擊面的做法之中,從早期透過弱點管理,來掌握還沒修補的CVE漏洞,到針對特定範圍進行滲透測試(Penetration Testing),再來是訴求整體系統的紅隊演練等,姜尚德指出,這幾項工作沒有互相取代的關係,例如有了紅隊演練,企業還是要做弱點管理。同樣地,紫隊也不是直接把紅隊和藍隊整併,因此無法取代紅隊演練的工作。

紫隊的工作是讓紅隊演練達到應有的目的

那麼,究竟企業要如何成立紫隊呢?姜尚德提出了兩種準備工作的面向,其中一種與人有關,包含了挑選紫隊成員及設立裁判;另一層面則是界定範圍與目標。

他說,召集紫隊成員的方式,通常是來自於紅隊與藍隊的成員,因此挑出合適的人員參與,是成立紫隊相當重要的工作。因為,藍隊的成員往往負責不同面相的工作,像是管理防火牆、IPS、端點電腦防護等,熟悉的領域會有所不同,紫隊便可能需要精通各領域的人投入;而紅隊參與的人員也需要了解公司網路環境,因此也不能派出菜鳥來擔任紫隊工作。不過,紫隊的成員不一定是專職,很可能是原本紅隊和藍隊的人兼任。

在成員之外,還有要負責決策的「裁判」,由於要決定弱點的處理方向,或是必須優先處理的工作項目,這個裁判通常會是由資安部門的高階主管、資訊長(CIO),或者是資安長(CSO)來擔任。姜尚德舉例,紅隊透過PowerShell發動攻擊,藍隊表示他們不能封鎖PowerShell而置礙難行,此時裁判就要進行判斷,決定是否暫緩處理,或者要求藍隊採取替代方案來因應,而非任由藍隊說做不到就完全放著不予處理,造成偏袒的情況。

有了上述的成員,接下來紫隊就是要界定紅隊演練的範圍與目標。像是企業打算要在紅隊演練納入社交工程,就要假設會有員工不慎點開釣魚郵件,因此,在演練的過程裡,企業的入侵防禦系統(IPS)、端點偵測與回應系統(EDR),以及資安事件管理系統(SIEM)等,就可能是企業需要納入測試的目標。

其中,企業首先要找出攻擊面,包含那些地方是可能會被攻擊,以及針對曾經遭遇過的攻擊事件裡所出現的手法,企業是否仍有尚未緩解的部分?姜尚德說,企業可以參考如ATT&CK一類的資安框架,來彙整現在企業出現的攻擊面。

而對於攻擊事件的處理方向,姜尚德認為企業必須留意,不能停留在頭痛醫頭、腳痛醫腳的層面,而是要找出事件背後的真正威脅。他舉出近期的目標式勒索攻擊事件為例,企業就不是只有著重於防堵勒索軟體,應該要了解背後駭客如何滲透到內部環境,姜尚德說,以此前提設計的紅隊演練,才會真正達到防範此種攻擊的效果。

再者,則是紅隊演練完成後,兩隊參與紫隊的成員也應該要即時探討結果,這樣才能紅藍兩隊在技術上很快進入狀況,進而回饋到藍隊的偵測與防守上。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09