本周加拿大宣布該國的接觸追蹤App即將開發完成,不過安全廠商ESET發現已經有勒索軟體搶先冒充這款App,鎖定加國Android用戶。(圖片來源/ESET)

惡意程式作者又來趁火打劫。在武漢肺炎(COVID-19)疫情稍緩,各國相繼解封並釋出接觸追蹤App之時,有勒索軟體冒充這類App誘騙用戶下載。

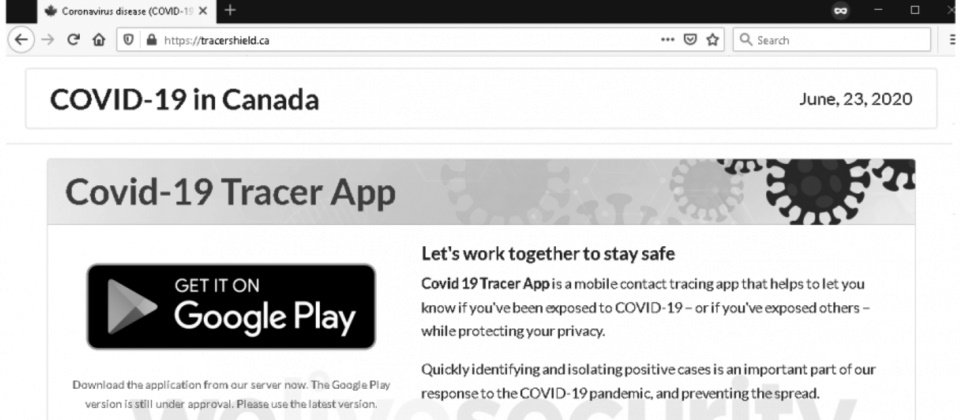

本周加拿大衛生主管機關Health Canada宣布該國的接觸追蹤App -- COVID Alert 即將開發完成,最快下個月在安大略省試行,鼓勵民眾屆時配合防疫政策下載安裝。不過安全廠商ESET發現已經有勒索軟體搶先上線,鎖定加國Android用戶。勒索軟體CryCryptor於近日開始透過tracershield[.]ca及covid19tracer[.]ca網站發布,冒充是Health Canada開發的官方COVID-19接觸追蹤App。目前這兩個網域已經被關閉。

不知情的用戶安裝後,CryCryptor就會將Android裝置上的所有常見檔案加密。它在啟動時會允許存取裝置檔案,一旦獲得許可即會以AES加密及16-bit金鑰來加密裝置上的外接磁碟及檔案,產生副檔名為.ENC的檔案,並在每個資料夾中留下readme純文字檔案,內容是攻擊者的電子郵件信箱及勒索訊息。

研究人員猜測它是經由Android上一個Android元件不當匯出的漏洞(MITRE資料庫編號CWE-926)成功執行。

所幸ESET的工具可成功解密CryCryptor加密的檔案,廠商已公布於GitHub上。ESET並已通知加拿大當局。

這不是勒索軟體第一次利用消費者防疫心理為害。三月間有勒索軟體AZORult冒充COVID-19全球感染地圖誘使用戶下載。而鎖定醫療機構或政府部門的勒索軟體更是不計其數。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-09

2026-03-06