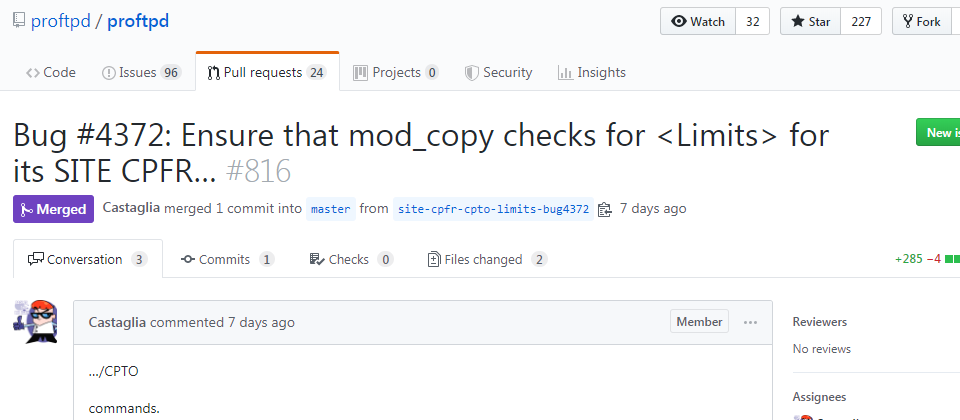

CVE-2019-12815的安全漏洞影響所有的ProFTPd版本,修補程式已併入最新的ProFTPd 1.3.6穩定版與1.3.7測試版中,並透過GitHub釋出。(github.com/proftpd/proftpd/pull/816)

ProFTPd專案在上周修補了由Tobias Mädel所揭露的遠端程式攻擊漏洞,然而BleepingComputer透過Shodan搜尋了網路上的ProFTPd伺服器,發現在上百萬臺ProFTPd伺服器中,只有4台部署了修補該漏洞的ProFTPd 1.3.6版本。

ProFTPd為一開源的FTP伺服器軟體,為各種Unix系統上最受歡迎的FTP伺服器之一,相容於Unix、Linux與Windows。

Mädel是在去年9月發現此一漏洞,指出該漏洞存在於mod_copy中,屬於ProFTPd標準安裝選項的mod_copy,在大多數類Unix系統上的預設值都是啟用的,例如Debian。

當駭客向ProFTPd伺服器發出CPFR與CPTO指令時,就算沒有寫入權限也能複製該伺服器上的任何檔案。負責維護ProFTPd專案的TJ Saunders(Castaglia)即說,駭客可輕易地利用這兩項指令來執行遠端程式攻擊。

此一編號為CVE-2019-12815的安全漏洞影響所有的ProFTPd版本,Saunders已於上周釋出修補程式,並已將該程式併入最新的ProFTPd 1.3.6穩定版與1.3.7測試版中。

然而,BleepingComputer利用Shodan搜尋時卻發現,網路上大約有104萬台ProFTPd伺服器,卻只有4台部署了ProFTPd 1.3.6,大多數的用戶仍然採用更早的ProFTPd 1.3.5系列版本,顯示出絕大多數的ProFTPd伺服器都曝露在安全風險中。

不過,假使無法立即升級,ProFTPd用戶只要在ProFTPd配置檔案中關閉mod_copy,也能防止該漏洞遭到開採。

熱門新聞

2026-02-20

2026-02-23

2026-02-20

2026-02-20

2026-02-23

2026-02-21