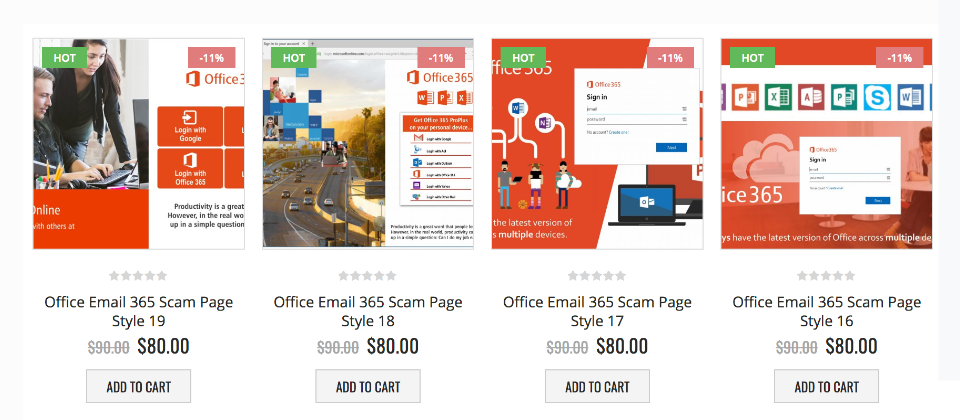

在黑市裡銷售的網釣套件示意圖(圖片來源/Cyren)

資安業者Cyren本周指出,網釣即服務(Phishing-as-a-Service,PaaS)及網釣套件的盛行,讓業餘駭客也能取得高級的閃避偵測技術,以逃過電子郵件安全系統的偵測,估計目前在黑市所銷售的網釣套件中,就有87%含有至少一項的閃避技術。

根據Cyren的調查,坊間的PaaS很便宜,每月的訂閱費用多半落在50美元到80美元之間,而最便宜的網釣套件下載只需50美元,且光是今年就發現了5,334個不同且全新的網釣套件。

他們觀察到有愈來愈多的PaaS嵌入了可閃避網釣偵測的機制,這些擁有高階技術的網釣攻擊開發者,採用了網釣即服務的商業模式,讓業餘駭客也能以低成本取得可閃避安全偵測的能力。

另一方面,在黑市裡銷售的網釣套件中,有87%至少含有一項基本的閃避偵測技術,而且預期未來這些網釣套件的開發者,將同時整合不同的閃避偵測技術來提高攻擊的成功機率。例如他們曾發現一款惡意程式可執行26種不同的安全檢查,相信這也是網釣套件未來的發展方向。

最常見的閃避網釣偵測技術有6種,分別是經過編碼的HTML、加密內容、封鎖檢查、於附加郵件中夾帶URL、內容注射,以及依附在合法雲端服務上。

例如駭客會把網釣頁面上的HTML加以編碼,讓它能在瀏覽器中正常呈現,卻可讓安全爬梳視而不見,而能逃過偵測;或是直接將內容加密;或者是封鎖安全機制的IP,讓它們無法存取網釣頁面;也有愈來愈多的攻擊手法會將網釣URL藏在附加檔案中;也會將網釣內容隱藏在合法網站中;或是以合法雲端服務來代管網釣網站。

根據微軟所發表的《安全情報報告》,網路釣魚為駭客執行攻擊的首選之一,2018年內含網釣訊息的電子郵件比例增加了250%,而Osterman Research的調查則顯示,2018年有44%的企業曾遭受過至少一次成功的網釣攻擊,高於2017年的30%。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02