0509-0515 一定要看的資安新聞

#加密貨幣安全 #漏洞攻擊

全球最大加密貨幣交易中心幣安遭駭

數位貨幣交易所遭駭的情況不斷發生,全球最大交易所幣安(Binance)在5月7日公告,駭客藉由安全漏洞,取得大量的用戶金鑰、雙因素認證碼等資料,然後一口氣領走超過7,000個比特幣,相當於4,200萬美元。

幣安執行長趙長鵬(Changpang Zhao)表示,駭客使用了網路釣魚、病毒等手法入侵,並且耐心等待最佳出手時機,再透過多個看似獨立的帳號,一次領走大量比特幣。遺憾的是,直到駭客盜走比特幣時,觸發多個警報系統,他們才發現遭到攻擊。

雖然,駭客只盜走存放於熱錢包(Hot Wallet)中的比特幣,總共占交易所持有數量的2%。這也讓幣安決定進行全面資安稽核,估計需耗時一周,這段期間只允許交易,暫停存款及取款業務。詳全文

#特權帳號漏洞 #漏洞攻擊

以小巧著稱的Alpine Linux,存放在 Docker Hub的映像檔出現根帳號漏洞

思科安全人員發現,Alpine Linux的Docker映像檔裡,出現根帳號(Root)密碼為空(NULL)的漏洞,允許攻擊者繞過密碼檢測,直接存取系統。

這套Linux作業系統以輕巧著稱而受到歡迎,Docker映像檔大小更只有5MB,遠小於大多數的Linux發行版。在Docker Hub裡,Alpine Linux的映像檔下載次數超過千萬。

這項漏洞在2015年首度被發現,並且已經得到修補,但在當年底的迴歸測試中,又陰錯陽差再度出現,導致3.3版以後的Docker映像檔,都存在這個漏洞。為避免系統遭到不當存取,思科建議用戶應該要停用根帳號。詳全文

#挖礦攻擊 #應用系統安全

兩大挖礦駭客集團在雲端Linux環境爭地盤

安全廠商Intezer發現,駭客團體Pacha鎖定雲端Linux伺服器,自2018年9月開始,植入變種挖礦軟體Linux.GreedyAntd。這個駭客組織最早由思科發現,不過,相較於該組織先前使用的挖礦軟體,GreedyAntd具備較為特殊的攻擊能力,以致於迄今才被發現。

研究人員指出,GreedyAntd與另一個駭客組織Rocke較早推出的同名挖礦軟體相比,有許多相似之處,包含具備檔案路徑黑名單、關閉防毒軟體,以及鎖定協同工具Atlassian Confluence的漏洞等。不過,研究人員指出,GreedyAntd並非單純模仿,該挖礦軟體植入受害伺服器後,還會移除Rocke,並封鎖Rocke所採用的基地網域,因此研究人員研判,這兩個駭客組織正在搶奪地盤。詳全文

#漏洞攻擊 #中國菜刀

微軟SharePoint伺服器的執行任意程式碼漏洞已遭濫用

加拿大國家網路安全中心警告,微軟SharePoint伺服器可讓駭客執行任意程式碼漏洞,目前已有惡意程式用來發動攻擊。該單位在4月底時,偵測到駭客濫用編號為CVE-2019-0604的漏洞,在SharePoint Server植入中國菜刀(China Chopper)後門程式。目前加拿大遭駭的SharePoint系統,分布於學校、公用事業、重工業、製造,以及科技產業單位。微軟也在2月和3月時,修補多個版本SharePoint漏洞。

無獨有偶,沙烏地阿拉伯資安中心也在上周公告,境內企業遭到中國菜刀攻擊,根據推斷,發生時間和加拿大差不多。不過,由於中國菜刀在駭客攻擊時應用算是相當普遍,兩國出現的事件很可能沒有關連。詳全文

#漏洞攻擊 #附加軟體安全

ESET發現鎖定微軟Exchange伺服器攻擊的後門程式

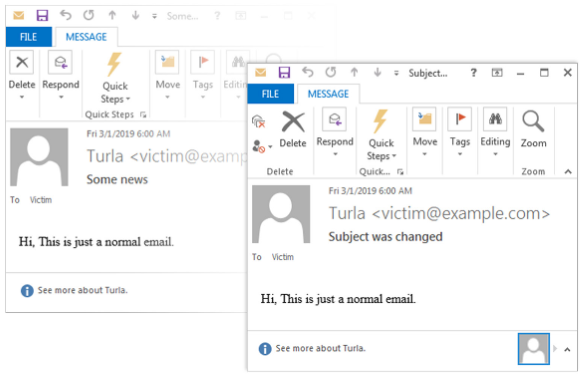

資安業者ESET揭露專門鎖定微軟Exchange伺服器的後門程式LightNeuron,它會充當Exchange的傳輸代理程式(Transport Agent),進而干預使用者收發的郵件,再者,駭客集團還能透過電子郵件來操縱LightNeuron。

微軟允許Exchange用戶安裝客製化的附加軟體,來增強處理郵件的能力,其中的傳輸代理程式,受到郵件系統信任的程度等同於垃圾郵件過濾功能,因此,當駭客於Exchange上植入LightNeuron,這個惡意軟體就能讀取及變更任何通過該郵件伺服器的信件,甚至還能撰寫與傳送新郵件,或是進行封鎖。

ESET指出,全球至少3個組織感染LightNeuron,一個是東歐外交部,另一個為中東的區域外交組織,還有一個位於巴西。詳全文

(圖片來源)WeLiveSecurity

#物聯網裝置安全 #漏洞濫用

中國製GPS追蹤器傳出安全漏洞

英國資安業者Fidus Information Security披露,某家中國業者製造的GPS追蹤器含有多個重大的安全漏洞,將允許遠端駭客得知用戶位置、啟用麥克風以進行竊聽,或是重置裝置設定,而且該業者與多個品牌合作,在全球市場皆有舖貨,估計光是在英國,就有超過1萬臺含有相關漏洞的GPS追蹤器。

這款追蹤器內建PIN碼功能,但預設為關閉,而且,有兩項工作完全不需PIN碼驗證就能執行──重啟與重置裝置。這樣的情況,導致使用者就算啟用了PIN碼保護機制,一旦裝置遭到重置,遠端的親友完全不需要PIN碼,就能下達任何命令。

Fidus指出,要修補相關漏洞並不難,但這些裝置已被不同的廠商銷售到世界各地,必須大規模召回才能修補。詳全文

#物聯網裝置安全 #雲端配置不當

三星SmartThings等十多項專案程式碼、加密金鑰外洩

安全研究人員發現,南韓大廠三星於GitLab上,存放了十多項專案等機密資訊,包括SmartThings的程式源碼、帳密和加密金鑰的資料夾等,均未設密碼公開於網路上,恐有外洩之虞。

三星在4月10日接獲通報,他們表示,這些都只是測試資料,但研究人員看到的某個Android App程式碼,和4月上架Google Play的版本完全一樣,顯示應該不只是測試用的檔案。詳全文

#國家級攻擊 #資料竊取

北韓政府使用的新型駭客工具曝光!

美國國土安全部(DHS)與聯邦調查局(FBI)聯手,公布了由北韓政府支持的駭客集團Hidden Cobra近期使用的新工具ElectricFish,提醒各界要多加防範。

ElectricFish為命令列的隧道後門工具,駭客便能在回避企業多種網路防護措施下,暗中將機密傳送出去。詳全文

(圖片來源)美國網路安全暨基礎設施安全局

#網路犯罪 #用戶身分冒用

偵九隊揭露臺灣網路金融犯罪手法追查細節

當金融科技利用網路與數據創新服務的同時,駭客也可能用來犯罪,因此,刑事警察局偵九隊大隊長林建隆認為,網路銀行必須採取更積極的態度,來避免服務被當成犯罪工具。

網路金融犯罪手法主要可分為兩類型,一是以金融機構或客戶為目標,阻斷金融服務、駭入網站竊取資料、網路盜轉帳或盜領ATM;另一種則是將金融服務作為犯罪工具,包括利用國際金融業務分行(OBU)帳戶洗錢,以及使用金融支付或是人頭戶,進行詐騙。

面對因網路金融服務而衍生的犯罪,林建隆表示,銀行「了解你的客戶(Know Your Customer,KYC)」驗證作業上,不只要識別個人身分,還應該納入數位資訊的檢驗,如IP位址、App資訊,以及載具資訊等。詳全文

攝影/翁芊儒

更多資安動態

●下一代Android,將能透過Google Play直接更新作業系統元件

●防劍橋分析事件重演,臉書控告南韓業者濫用用戶資訊

●美國聯邦通訊委員會以國安為由,禁止中國移動進入美國市場

●打算讓Firefox整合更多Tor隱私功能,Mozilla贊助研究經費

●當企業軟體更新服務被駭客盯上

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02