圖片來源:ESET(https://www.welivesecurity.com/wp-content/uploads/2019/05/ESET-LightNeuron.pdf)

資安業者ESET本周揭露了一個專門鎖定微軟Exchange Server的後門程式LightNeuron,它變身為Exchange上的傳輸代理人(Transport Agent)以干預使用者所收發的郵件,駭客集團還能透過電子郵件來操縱LightNeuron。

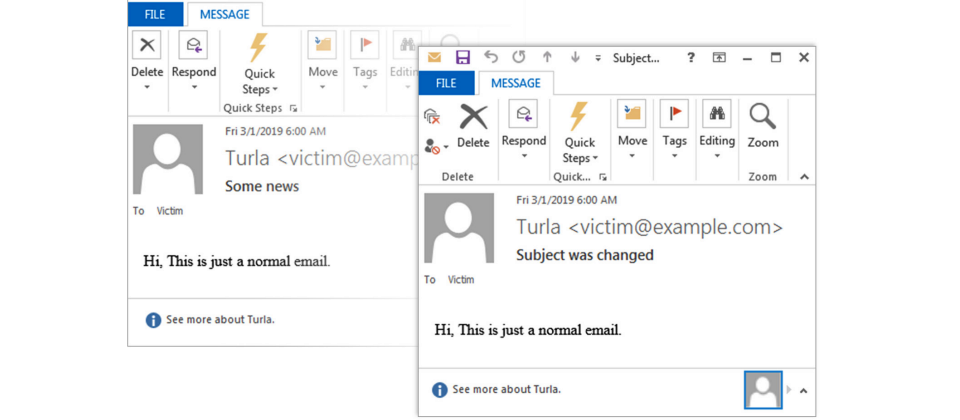

微軟允許Exchange用戶安裝客製化的軟體來處理郵件,其中的傳輸代理人具備於垃圾郵件過濾機制同樣的可靠等級,因此,當駭客於Exchange上植入LightNeuron作為傳輸代理人之後,它就能讀取及變更任何通過該郵件伺服器的Email,還能撰寫與傳送新郵件,或是封鎖郵件。

在成功於目標對象的Exchange伺服器上植入LightNeuron之後,駭客即透過電子郵件來操縱LightNeuron,通常是在郵件中夾帶內含惡意命令的PDF或JPG檔案,以用來執行命令/程序/程式、刪除或竊取檔案或暫時關閉後門等,而且當LightNeuron察覺到這是封含有命令的郵件,即會在伺服器端予以封鎖,避免傳送到使用者端而被查獲。

其實卡巴斯基實驗室在去年7月就發現了LightNeuron,不管是ESET或卡巴斯基實驗室都認為,LightNeuron與俄羅斯網路間諜集團Turla有關,且自2014年就被應用在實際攻擊中,也都認為LightNeuron不僅有Windows版本,也有適用於Postfix及Sendmail的Linux版本。

迄今全球至少有3個組織感染了LightNeuron,一個是東歐外交部,另一個為中東的區域外交組織,還有一個位於巴西。

LightNeuron不僅非常隱密,而且如果只是簡單移除相關的兩個惡意檔案還會破壞Exchange的功能,讓受害者完全無法寄出或收到郵件,ESET則建議要移除惡意檔案之前,應先關閉惡意的傳輸代理人。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09