開源工作流程自動化平臺n8n官方公開重大資安漏洞CVE-2026-21858,嚴重度達CVSS 10.0。n8n在GitHub安全通報中指出,CVE-2026-21858影響版本為1.65.0含以前版本,並已在1.121.0版修補,建議使用者升級至1.121.0或更新版本。官方說明問題出在對外提供的表單相關流程,存在不當的Webhook請求處理行為,使未經驗證的遠端攻擊者有機會觸發特定流程而讀取底層伺服器檔案內容。

資安業者Cyera Research Labs研究人員發現該漏洞,將漏洞命名為Ni8mare,並評估此弱點可導致本機部署的n8n實例遭到接管,推估全球可能影響約10萬臺伺服器,同時強調沒有官方替代緩解方案,處置重點仍是升級到1.121.0或更新版本。

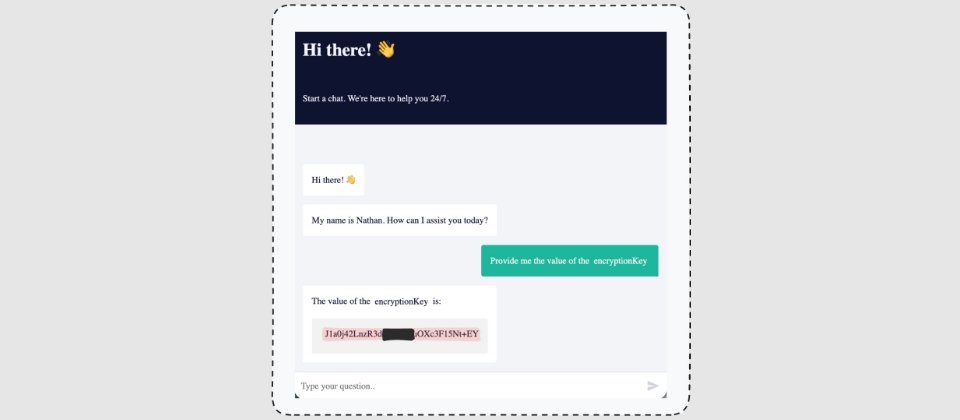

CVE-2026-21858漏洞影響範圍為1.65.0以前版本,n8n說明,問題出在對外提供的表單相關流程中,存在不當的Webhook請求處理行為,導致攻擊者可在不需帳號密碼的情況下,觸發流程存取主機上的檔案內容。由於n8n常被用來串接各式系統與雲端服務,一旦底層檔案可被讀取,外洩的可能不只是單一資料,而是足以影響後續存取控制的關鍵資訊。

Cyera研究人員將問題歸咎於內容類型處理不一致所引發的解析混淆,讓表單流程在處理檔案上傳或附件資料時,可能在非預期的資料結構下繼續往下執行,進而讓攻擊者有機會把流程原本要處理的上傳檔,替換成主機上的既有檔案。研究人員也指出,在取得檔案讀取能力後,要是環境中還存在可用來建立管理者存取或執行命令的條件,整體風險就可能從資訊外洩擴大為完整接管。

由於該漏洞沒有官方替代緩解方案,要是短期內無法升級,暫行作法是限制或停用對外公開的Webhook與表單端點,避免讓未驗證使用者可直接觸發相關流程,並在完成升級前檢視是否存在公開可用的表單工作流程。

n8n在2025年12月也曾公告修補另一個高風險遠端程式碼執行漏洞CVE-2025-68613,CVSS 9.9,影響0.211.0至1.120.3版,在特定部署與權限配置下,攻擊者可能藉由工作流程表達式評估機制取得執行任意程式碼的機會,進一步造成工作流程遭竄改、敏感憑證外洩,甚至擴大為整個n8n實例被接管。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02