iThome

隨著時代的轉變,原本環境封閉的操作科技(OT)環境,已經與IT連接在一起,然而,操作科技的安全性,並未跟隨這樣的情勢,進行強化,這樣的情形不只在工業環境出現,具備各式檢測儀器的醫療院所,也同樣面臨這種危險。在2019臺灣資安大會上,中華資安國際副總經理游峯鵬以他們的檢測經驗,呼籲這些單位要整頓OT安全。

游峯鵬表示,基於能夠更有效率完成,原本仰賴人工與紙本作業的流程,醫療院所爭相採用各式自動化流程,將各式的OT設備連接到IT環境,已經是大勢所趨,若是醫院不願意這麼做,恐怕會影響其生存。在醫院中,電子系統取代紙本和人工,並且利用更多連網裝置進行協同作業,確實帶來了即時的資料交換、查詢,以及進階分析等果效,然而長久以來,醫院的OT環境也如同許多工廠的工業控制系統(ICS),注重設備的穩定與可用性,不僅汰換的周期也相當長,即使發現了漏洞,修補也往往相當困難,因此,操作科技環境如今也成為攻擊者滲透到醫院內部的進入點。

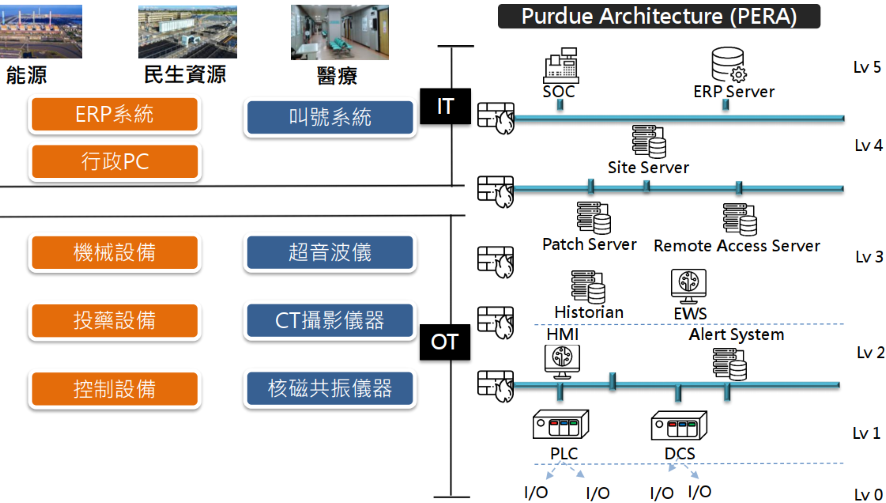

將醫院的內部環境對應到製造業的生產環境(PERA),醫院一樣也有IT與操作科技(OT)兩個部分,行政相關的如ERP與掛號系統,都屬於IT的範圍;而操作科技的部分,則涵蓋了控制設備與各式的檢測儀器,例如超音波儀、核磁共振儀、電腦斷層掃描(CT)儀等。

游峯鵬也引用美國緊急醫療研究機構(ECRI)的資料──該單位發表2019年的10大技術危害中,特別將駭客遠端破壞醫療照護系統運作所帶來的威脅,列為第一名,突顯上述於醫院操作科技環境面臨的危機,遠遠超過各式醫療技術所存在的風險。

缺乏防護意識來自過度相信實體隔離

那麼,為何這種操作科技和IT融合之後,帶來的影響這麼嚴重呢?游峯鵬指出,因為業界普遍覺得,操作科技位於實體隔離的環境中,不致受到外部環境影響。所以,後來OT與IT環境開始連接,雖然很可能由於無法落實實體隔離政策,改以採取邏輯性的隔離機制,甚至基於各種可用性的考量,最終可能根本沒有執行。但是,基於這種根深蒂固的認知,使得工廠或是醫院長久以來仍舊忽視這樣的問題存在。

實體隔離的機制面臨大幅變更或是取消之後,再加上內部的環境中,採用了已經被發現漏洞的通訊協定,就變成了駭客能夠長驅直入的管道。像是最常見的網路檔案共用協定SMBv1,就是2017年WannaCry大肆蔓延的途徑,對於許多使用者來說可能還記憶猶新,而這種含有已知弱點的通訊協定,在操作科技的環境中仍然廣泛受到運用。

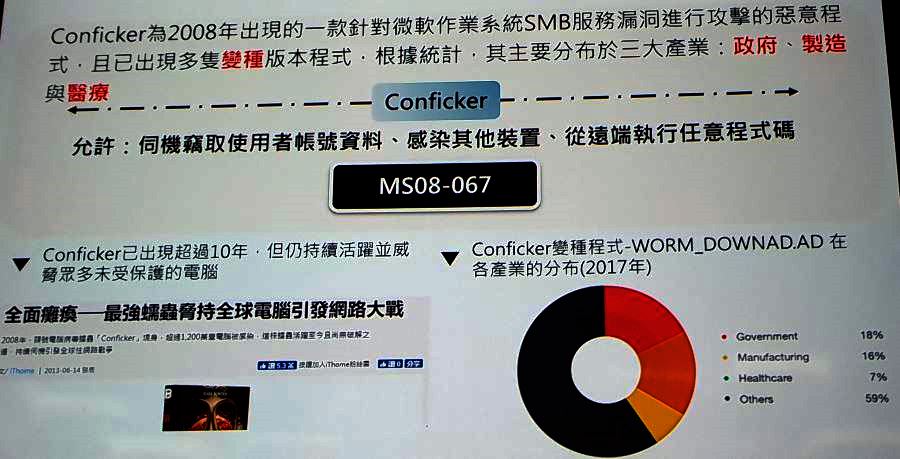

游峯鵬舉出了近期在醫療單位進行資安檢測的案例中,他們竟發現重要的醫療設備裡,存在一款在2008年就被發現的惡意程式Conficker,並且常駐其中。Conficker是針對微軟作業系統裡SMB服務的漏洞進行攻擊,不只能伺機竊取使用者的帳號,也能讓駭客遠端執行任意程式碼,更透過SMB協定進行擴散,其主要攻擊的對象,包含了政府單位、製造業,以及醫療院所。雖然微軟於2008年已經提供了修補軟體(MS08-067),但在這間醫院的操作科技環境中,顯然沒有套用對應的修補程式。

游峯鵬指出,他們在醫院的儀器中,竟找到自2008年就出現Conficker病毒,這款病毒出現也出現多款變種,2017年時,相關變種WORM_DOWNAD.AD仍廣泛在公部門、製造業、醫療等產業中大行肆虐。(攝影/周峻佑)

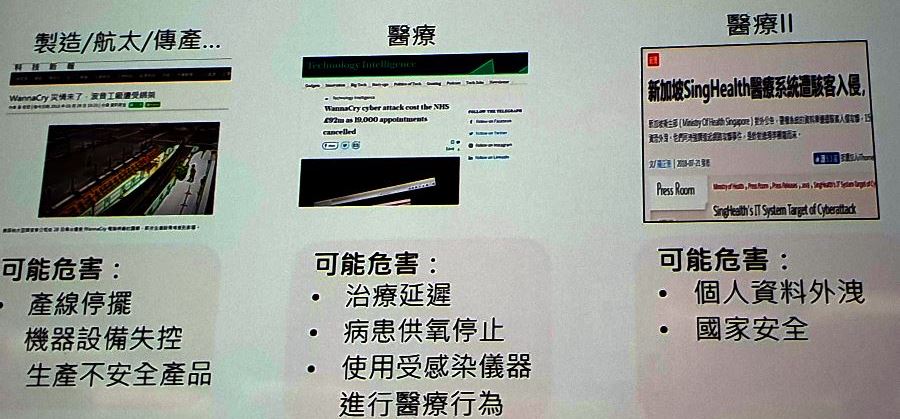

相較於製造業操作科技的危機,可能導致設備失控、產線停擺,或是製造了隱含不安全的產品,醫療產業帶來的問題多半與人身安全更直接,像是延誤治療時效、停止供應病患氧氣,若是使用受到感染的儀器進行醫療行為,也可能出現意料之外的狀況。

對於OT環境遭受資安攻擊所產生的傷害,一般的製造業和醫療院所分別會面臨產線和醫療流程上的損害,除此之外,醫療院所還可能因為病歷含有病情等隱私,一旦資料外洩,會導致更嚴重的災情。(攝影/周峻佑)

破口來自多種弱點累加,相關單位應將OT納入資安防護範圍

這一連串的問題,大致上可區分成以下幾種面向所帶來的弱點,包含了工業控制系統,以及如今廣泛運用在OT環境裡的IT系統(如ERP),而網路架構上,也缺乏對應規範的落實;至於人員的部分,除了內部人員沒有落實標準作業程序,也可能會在軟硬體的供應鏈中,出現不安全的操作。而想要改善這樣的情況,一般企業往往沒有同時了解IT和OT領域的專家,導致IT人員與OT人員難以互相溝通、合作。

醫療院所面臨的OT資安困境,包含了系統(ICS與IT環境)、網路政策,以及人員(執行者與溝通專家)等層面。

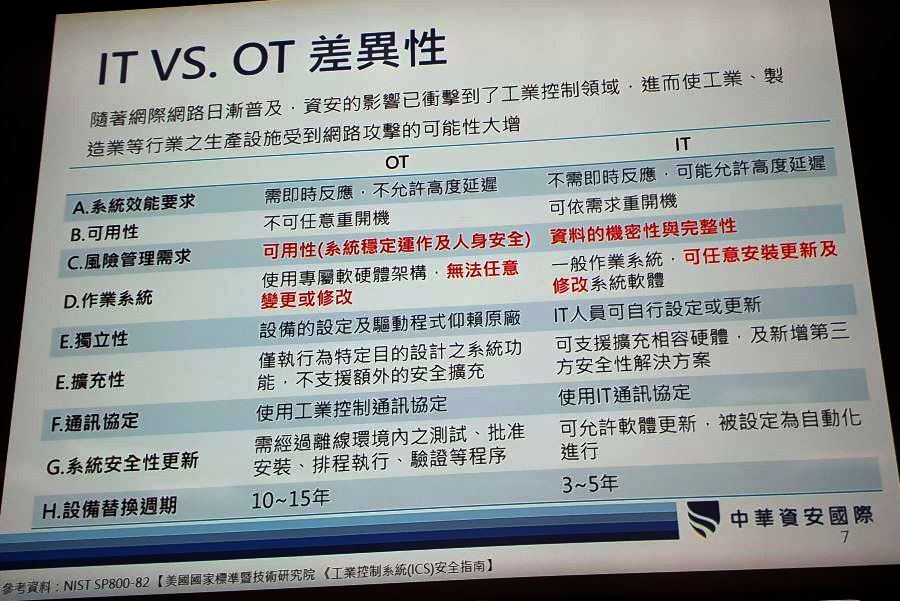

IT與OT環境的營運要點,都是強調機密性(Confidentiality)、完整性(Integrity),以及可用性(Availability)等3種需求。不過,優先順序來說,IT依序是CIA,而OT是AIC,這導致兩者之間的特性如圖所示,存在著極大的差距。(攝影/周峻佑)

因此,想要改善這樣的情況,游峯鵬認為,要從4種方向著手,首先便是要了解操作科技環境內的資產狀態,並且強化風險管理的能力,再者,制度面則要導入完整的權限與隔離制度,以及相關的標準,除了ISO 27001之外,游峯鵬也提到與個資有關的個人資訊管理標準BS 10012等。有了相關的技術和執行流程,操作人員與外部廠商的資安意識,更影響有關的政策能否真正落實,因此,除了嚴格的管制政策,有關人員的資安意識與事件因應的訓練,也是醫院需要重視的面向。

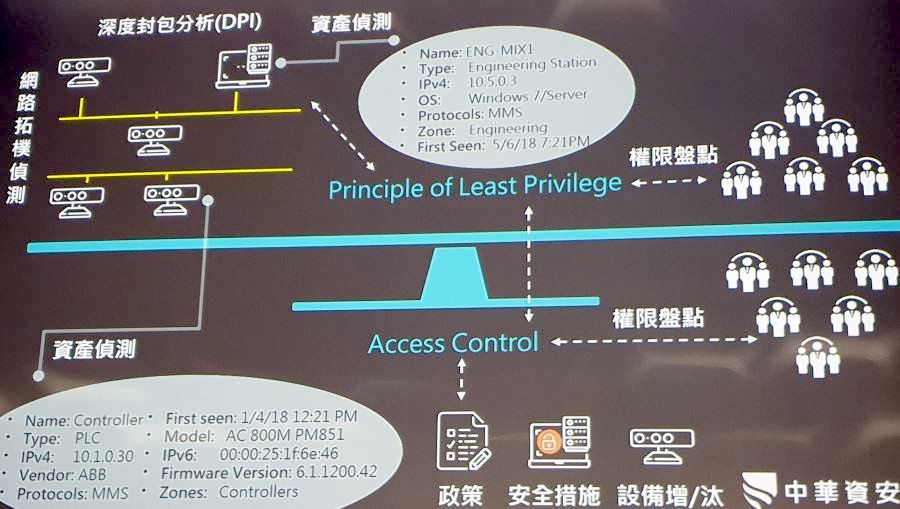

對於OT環境的盤點,不只包含了環境內的設備與網路組態探測,權限更是其中盤點的重要項目。(攝影/周峻佑)

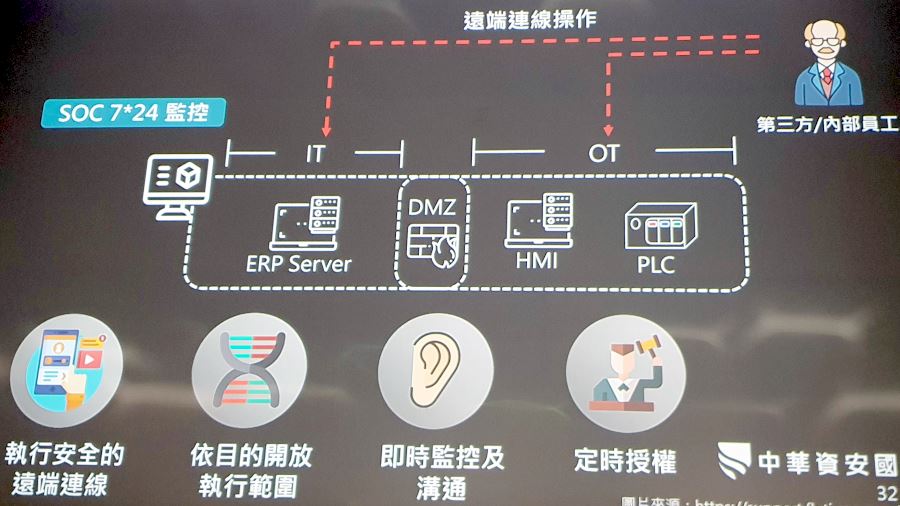

在權限的授予上,無論是IT還是OT環境,面臨員工與外部廠商需要遠端控制的需求,必須依據目的開放,而且需要適時重新驗證,才能再度授權。(攝影/周峻佑)

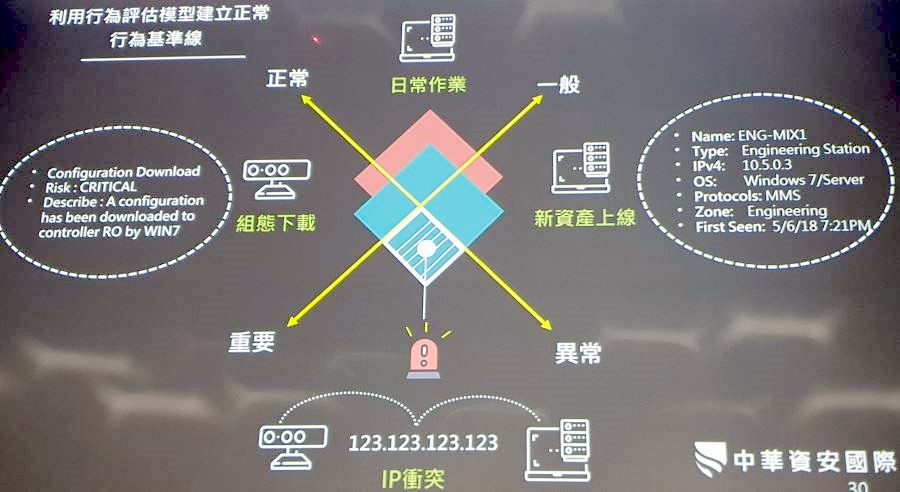

在事件收集與識別上,企業要以重要程度與正常與否,做為建置評估的機器學習模型歸納方式。(攝影/周峻佑)

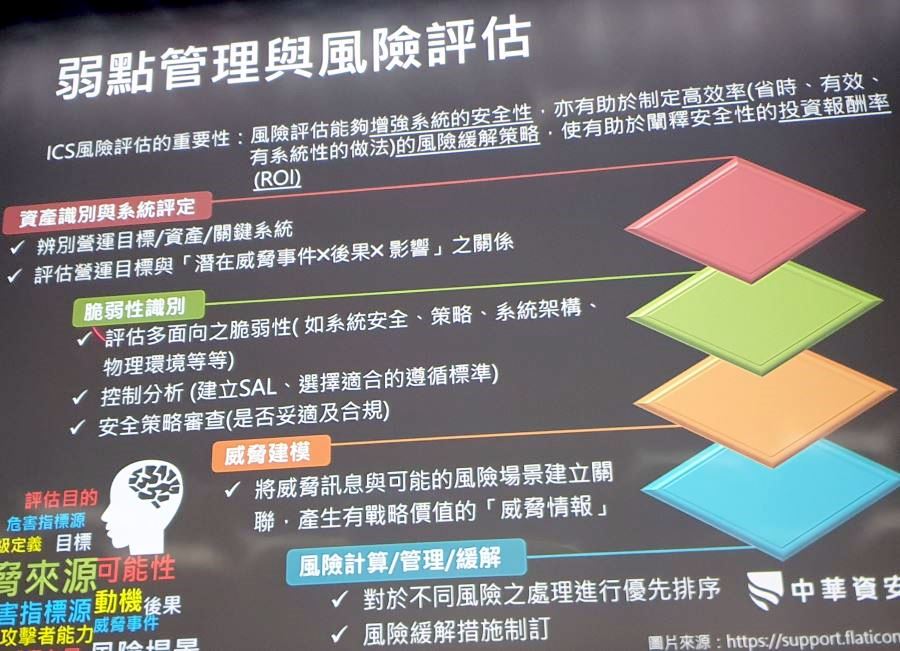

風險評估也是做到OT資安重要的環節,能將有限的資源用於效率極大化,進而成為OT資安有系統性且省時省力的策略。(攝影/周峻佑)

熱門新聞

2026-03-13

2025-06-02

2026-03-17

2026-03-17

2026-03-17

2026-03-14