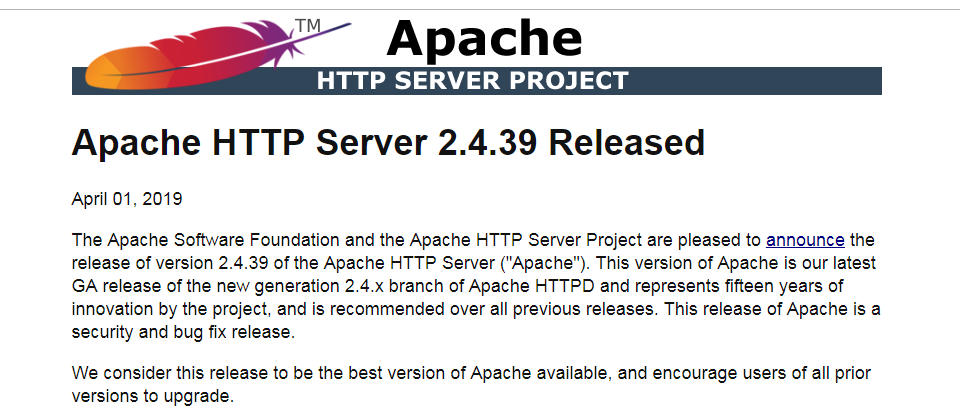

Apache軟體基金會(Apache Software Foundation)近日修補了Apache HTTP Server上的一個嚴重漏洞,此一編號為CVE-2019-0211的安全漏洞屬於本地端權限擴張漏洞,將允許駭客取得系統的最高權限以執行任意程式,從2015年10月發表的2.4.17到今年2月發表的2.4.38的十多個版本都遭殃,用戶應儘快升級到4月1日釋出的2.4.39。

此一漏洞可在Apache HTTP Server執行Gracefully Restart時被觸發,允許在較低權限的子程序中運作的Event、Worker及Prefork等多工處理模組(MPM),藉由擺布Scoreboard而能以父程序的權限執行任意程式。

雖然CVE-2019-0211僅影響UNIX類型的系統,但大多數的Apache HTTP Server都運作在UNIX系統上,特別是網路伺服器。

資安業者Rapid7指出,此一權限擴張漏洞對於依然提供共享網路代管服務的供應商而言風險更高,因為這類的服務允許不同的網站共用同一個父Apache伺服器。

因此,假設有駭客成功開採了該漏洞,他將取得伺服器的最高權限,得以讀取、寫入或刪除其它客戶的檔案或資料庫。

Rapid7估計至少有200萬個獨立系統含有CVE-2019-0211漏洞,有19.3%位於AWS,8.6%位於Digital Ocean,還有5.9%位於OVH。若以區域來看,有77萬的系統座落於美國,22.4萬位於德國,並有11.1萬位於法國。

熱門新聞

2026-02-20

2026-02-23

2026-02-20

2026-02-20

2026-02-23

2026-02-21