imperva

Docker應用日愈廣泛,但安全研究人員近日發現數千臺Docker主機欠缺安全防護使遠端API曝露於公開網路上,導致已有數百臺Docker主機遭植入挖礦程式。

Docker遠端API是很方便的管理途徑,但若被有心人取得,就會對公司網路帶來災難。例如Docker遠端API可控制遠端Docker主機,包括自動執行部署、控制與取得容器狀態。安全公司Imperva指出,Docker 遠端API會聽取2735 / 2736傳輸埠,它預設只能經由loopback介面(localhost、127.0.0.1)存取,不應對外開放。一旦缺乏安全防護,就會成為外部攻擊者的下手目標。如去年一些企業使用公開可存取的Redis伺服器因組態不當,導致RedisWannaMine攻擊行動,使系統被下載植入挖礦程式。

雪上加霜的是,安全公司於二月發現一個編號CVE-2019-5736的漏洞,可讓攻擊者取得Docker容器的根權限。結合新漏洞及對外公開的遠端Docker API將能使Docker主機被完全攻陷。

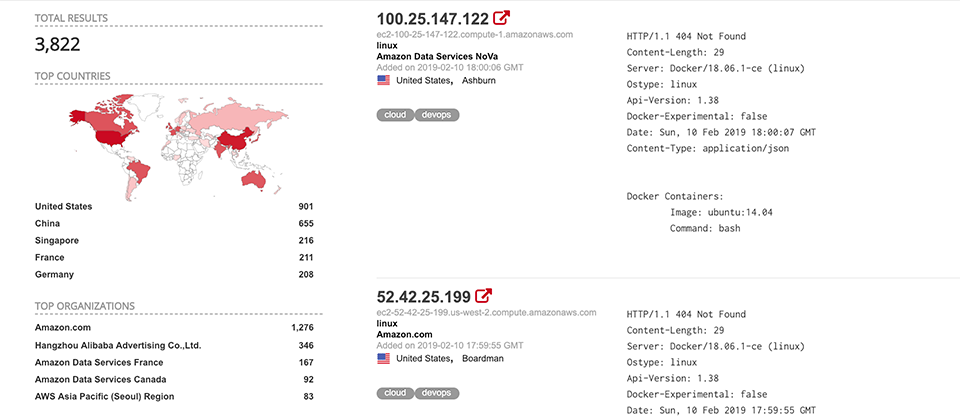

Imperva近日利用Shodan搜尋引擎搜索網路上執行Docker主機對外開放的傳輸埠,就發現有3,822臺Docker主機的遠端API曝露於公開網路上。分佈地點以美國和中國為最大宗,其次是新加坡、法國與德國。

研究人員與這些IP上的2735傳輸埠建立連線並列出Docker 映像檔,發現當中有將近400個IP可被公開存取。他們進一步分析發現,這數百個IP正在執行一隻挖礦程式,也就是企業主機已遭挖礦劫持用來挖門羅幣(Monero),這類加密貨幣的挖礦流量很隱密,幾乎無法追查到來源、目的地及挖礦數量。

其他數千臺Docker主機則執行MySQL資料庫、Apache Tomcat等正式作業環境。

研究人員指出,遠端API曝露導致Docker主機上的容器被駭後患無窮,挖礦劫持只是其一,駭客還能以遮罩的IP發動攻擊、建立殭屍網路、代管釣魚服務、竊取帳密及重要資料、將攻擊導向企業內部網路等。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02

2026-03-02

2026-03-02