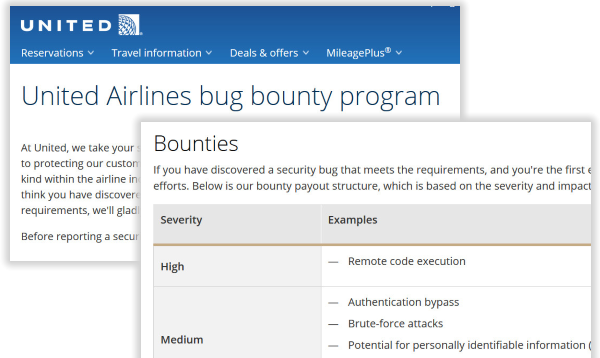

美國聯合航空鼓勵駭客或安全研究人員,替他們公司的網站、行動程式,以及第三方程式尋找安全漏洞,而他們的獎勵也很特別,是提供飛行里程數。(圖片來源/United Airlines)

關於漏洞獎勵(Bug Bounty)計畫,大家應該不會覺得陌生,近年不時聽聞全球大型企業,發布Bug Bounty、Vulnerability Reward這類型懸賞專案,期望借助全球駭客或研究人員的力量,來幫助自己改善系統安全,並提供獎金等作為回報。

舉例來說,自從Google在2010年開始舉行漏洞獎勵計畫,Facebook是在2011年,微軟是在2013年,而蘋果、高通也在2016年開始跟進。光是Google一家,7年來發出了1,200萬美元(約臺幣3.6億元)的漏洞獎金,提撥給超過1千位貢獻者,最高一次就給了11.25萬美元(臺幣約337萬元)。

為了加強網路安全,漏洞獎勵計畫的精神,就是運用更廣泛的外力來提供幫助,減少思維上的盲點。像是Google、Facebook與微軟等大型科技公司的作法,就是,鼓勵駭客攻擊他們的系統,找出漏洞與入侵管道,讓這些漏洞在被公開之前,自己就能及早發現並對應修補。另一方面,駭客也可以利用找出重大的安全問題,換取獎金與名聲。

值得注意的是,不只有科技大廠提供漏洞獎勵,像在2015年,開始有汽車、航空與金融業者響應這股潮流,例如Tesla、聯合航空、西聯,等不同領域業者。之後還有金融圈MasterCard、網路影音界Pornhub、網路電商jet.com、汽車商飛雅特克萊斯勒(FCA),以及OWASP、Dropbox、Uber等。

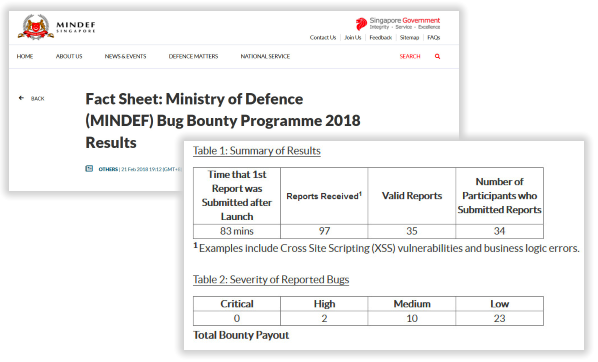

甚至,國家安全機構也開始看重這樣的方式,例如,美國國防部在2016年時,祭出美國政府史上首宗漏洞獎勵計畫Hack the Pentagon。在今年初,新加坡國防部也跟進,舉辦了MINDEF Bug Bounty Challenge。

同時,隨著漏洞揭露的風氣崛起,為避免這些漏洞遭不當利用、轉售,市場上也浮現出不少漏洞平臺成立,像是HackerOne、Bugcrowd等,提供漏洞通報與獎勵的環境與服務,並聚集一群擅長漏洞挖掘的研究員,成為企業另一可應用的資源與管道。

圖片來源/Google

Google作為全球最大的網路公司,他們在2010年就開始在安全方面,引進漏洞獎勵計畫的概念。今年初,他們公布的2017年安全獎勵方案推行成果,共發出了290萬美元的獎金,有270位研究人員參與並領賞,而8年以來,他們已經發出超過1200萬美元的獎金(約3.6億元)。

不只科技大廠,一般企業與政府單位也積極擁抱Bug Bounty

越來越多一般企業或政府組織積極採用漏洞獎勵計畫,而且獎勵規模越來越大。舉例來說,美國聯合航空公司祭出的漏洞獎勵計劃,是航空業的首例。他們鼓勵駭客或安全研究人員,替他們公司的網站、行動程式與第三方程式,尋找安全漏洞,特別的是,他們的獎勵是飛行里程數。

當時,該公司旗下擁有5個網站與1個行動程式,他們以漏洞嚴重程度來制訂獎賞計畫,例如,找到遠端程式碼執行的漏洞,最大獎賞是100萬哩里程數;對於認證可被規避、暴力破解攻擊、個資外洩可能的漏洞,獎勵是25萬哩;而跨站指令碼、跨站偽造請求,以及影響公司的第三方安全漏洞,則是5萬哩。

這樣獎勵計畫,也帶來不少成效,聯合航空公司透露,該公司在兩個月內向兩名安全研究人員,各自支付了100萬哩飛行里程,而當時參與研究人員共發現公司營運中的14個獨立漏洞。現在,他們的獎勵計畫也持續對外進行中。

對於政府單位而言,漏洞獎勵競賽帶來的效果也很顯著。例如,美國國防部舉行的Hack the Pentagon,提供了駭客可以合法揭露他們系統漏洞的管道,當時收到138個有效漏洞,甚至第一個漏洞在13分鐘內就被發現。最後,貢獻者領走了約75,000美元的獎金。

而根據承辦該計畫的HackerOne最新統計,在去年11月公布的Hack the Pentagon數據,總共挖掘出2,837個有效漏洞,其中有超過100個是重大或高危險級別,獎勵金額則是超過30萬美元,而參與計畫的駭客超過645位,是來自全球50個不同國家。

美國國防部也因第一次漏洞獎勵計畫成效不錯,接連又推出了Hack the Army與Hack the Air Force兩波計畫。

不只美國,今年1月,新加坡國防部也舉行了漏洞獎勵計畫,他們在期間內收到35個有效的漏洞報告,其中有兩個是高風險的漏洞,並向17位參與人員發放了14,750美元的獎金。最近,9月中旬,該國政府更是決定將這樣的作法,擴大到其他政府部門,要在年底推出政府漏洞獎勵計畫。

顯然,對於這些企業與政府單位而言,他們已經意識到,不可能全靠自己來挖掘漏洞,也不可能聘用全世界的駭客,而透過獎勵計畫,化被動為主動,是可以幫助自己找出安全上的盲點。

圖片來源/MINDEF

【連國家安全機構都靠漏洞獎勵強化自己的安全防禦】國家安全機構也借助全球駭客之力,幫助抓漏。在美國國防部以外,今年1月,新加坡國防部也這麼做,他們收到了35個有效的漏洞報告,其中有兩個是高風險,並發放了14,750美元的獎金。最近,該國政府還決定要在年底推出政府漏洞獎勵計畫。

圖片來源/United Airlines

【不只科技業,一般企業也祭出漏洞獎勵】航空業也祭出漏洞獎勵計畫的案例,像是美國聯合航空,他們鼓勵駭客或安全研究人員,替他們公司的網站、行動程式,以及第三方程式尋找安全漏洞,而他們的獎勵也很特別,是提供飛行里程數。

關於獎勵抓漏的觀念,已經在這兩年被引進臺灣

Bug Bounty的概念,不只在國際間發酵,近兩年來,這股浪潮也進了臺灣。

例如,在2016年底,美國五角大廈獎勵計畫的關鍵推手Katie Moussouris,應台灣駭客協會邀請,來臺倡談她的經驗。不只五角大廈,微軟首個漏洞獎勵計畫,也是她擔任微軟首席安全策略長時所推動的成果。當時,她也向臺灣企業呼籲,漏洞獎勵及漏洞揭露機制的目的,在於彌補企業能力所不及之處,並非要取代傳統的資安測試。

在2017年,Line公司也來臺分享他們執行Bug Bounty的經驗。另外,日本漏洞獎勵平臺BugBounty.jp,也在臺提倡漏洞獎勵,並尋找有興趣合作的企業。

最近,今年8月,趨勢科技ZDI資安計畫經理Shannon Sabens來臺,則是報告了整體漏洞趨勢。例如,ZDI認為今年應特別注意工控系統、虛擬化軟體與瀏覽器等層面的漏洞問題。

ZDI本身也舉辦兩項年度白帽駭客競賽,其中之一就是全球知名Pwn2Own獎勵競賽,是鼓勵研究人員挖掘常用軟體漏洞,為供應商與用戶提供零時差的防護情報,另外ZDI在8月新推針對性的獎勵計畫,鼓勵駭客挖掘,Joomla、Drupal等6大常見的網站平臺的漏洞。去年,HackerOne也有推出幫符合資格的開源碼專案抓漏的專案,目的是希望開放源碼能夠更加安全。

已經有臺灣企業開始採取行動

臺灣也有企業,早在漏洞獎勵風潮吹進臺灣前就開始這做了。例如,臺灣NAS設備廠商群暉,早從2016年就開始推出安全性弱點獎勵計畫,是少數率先採取行動的臺灣企業。另外,臺灣資安社群也開始跟進,像是HITCON ZeroDay漏洞通報平臺,在今年3月也開始在平臺上推動獎勵計畫的制度。

臺灣企業要了解漏洞獎勵的流程,可先從執行方式來看, 具體作法有兩種,第一種是靠企業內部團隊獨立執行,另一種是採用漏洞懸賞平臺的服務,例如知名的平臺有Hackerone、Bugcrowd與Synack等。而不論何種執行方式,都可以畫分成封閉邀請制與公開申請制。

以群暉的作法而言,他們是採內部團隊獨立執行的形式,早期僅允許受邀者找出他們NAS產品的安全漏洞,去年他們則轉成公開制,開放各界人士參與,並將鎖定目標擴及到自家的網站服務。

在成效上,該公司資深安全分析師李宜謙表示,在第一階段封閉邀請制時,就收到不少漏洞通報,甚至有一個是重大等級的漏洞,而在計畫轉成公開後,到今年9月初為止,他們收到超過100個有效漏洞,並發出約3萬美元的獎勵,而參與通報的對象遍及全球,有超過10個國家研究員,一起來幫群暉找漏洞。

但李宜謙認為,漏洞獎勵只靠自己做不夠,要爭取更多外部資源,可以藉助像HackerOne漏洞通報與懸賞平臺。李宜謙解釋,在這類國際型平臺有很多活躍的研究人員積極參與通報,平臺上也公開了這些通報者的生涯成就系統,讓企業更了解通報者的實力,平臺也可以協助處理跨國獎金發放與稅務的處理,減少自己作業人力。

但相較於自行執行專案,租用商業平臺的成本較高。例如,發布獎勵任務需要負擔基本費用,懸賞獎金也會被平臺抽成,所以企業需投入更多的經費。

不過,HackerOne平臺目前也不再提供單純的獎勵任務發布,而是改為整套式漏洞獎勵服務,涵蓋漏洞審查、驗證等。李宜謙認為,對自有資安小組的企業來說,自行審核通報內容雖然比較慢,但準確度會更好,畢竟自己應比他人更了解自家產品與網站服務的問題。

在投入漏洞獎勵計畫前,企業須盡力找出漏洞,並有資安小組應變

儘管執行漏洞獎勵計畫,可為企業挖掘更多安全漏洞,好處不少,但有一些前提企業必須注意。

HITCON常務理事翁浩正表示,並非每間企業一定要推動漏洞獎勵計畫。他認為,開放漏洞獎勵之前,企業內部應先盡力排除漏洞。不只要落實基本的弱點掃描,他建議,還可採用滲透測試、紅隊演練等作法。

若企業沒有人力自行排除漏洞,也可委外,如滲透測試委外是企業常見作法,不過,為了要得到不同角度的安全報告回饋,翁浩正建議,可每一季委外給不同的廠商,以消除廠商間的盲點。同時他也提醒,弱點掃描與滲透測試的差異,企業必須有所分辨。

在漏洞獎勵計畫實施之後,企業也需有專責資安事件應變團隊,在一定時間內對蒐集到的漏洞,盡快完成修補。

李宜謙補充,通常資安應變團隊可分成兩個角色,以滲透測試為主的紅隊,以及防守為主的藍隊。在漏洞獎勵機制中,通報者類似是紅隊攻擊者的角色,企業中負責修補通報漏洞的人員就是藍隊角色。不過,企業想要紅隊人才往往很難,李宜謙觀察,現在連參加駭客競賽的選手都成了搶手的資源,企業想要在既有制度、架構下,招募這群駭客高手是一大挑戰。因此,這正是為何越來越多公司祭出漏洞獎勵計畫,去年的黑帽大會與一些大型資安會議中,也有越來越多的漏洞獎勵議程,就是希望建立一套良好的溝通方式與限制,讓這群駭客高手也可以為企業所用,幫企業找漏洞,而駭客們不用進入企業任職也能獲得獎金,各取所需。

企業對於漏洞通報的觀念必須正面

在實施漏洞獎勵計畫之前,還有一點相當重要,就是企業必須改變對於漏洞通報的負面態度。

不少些企業會認為,一旦有人通報漏洞,就是一種名譽受損,或是出現了想要來攻擊你的人。其實,現在有越來越多熱情的研究人員,願意在發現企業漏洞問題時,通知企業盡快處理,不過,他們往往可能找不到企業聯絡窗口,或是通報後續無人處理,這些漏洞也就無得到修補。因此,企業也應該採取開放且正面看待漏洞通報的態度,先接受別人提供協助,來幫忙找出漏洞問題。

一旦企業能夠正面看待漏洞問題之後,下一步就是要建立通暢的通報管道。李宜謙提到,在漏洞揭露與處理的國際標準ISO 29147,就有提到要建立標準聯絡窗口,例如專屬信箱Security @公司名稱.com,並且要有人負責,公司官網上也要說明。儘管這是已知通用的老方法,但大部分臺灣沒有執行。此外,一間公司也要擁有專屬的PGP加密金鑰,以便有人有意時可用來加密,但,臺灣少有企業做到這一步。

李宜謙建議,企業就算無意採取主動的漏洞獎勵計畫,也該有建立一個被動的漏洞揭露管道,至少在收到漏洞通報訊息時,有負責處理的人員。「當然,更積極的方式還是獎勵幫你找到漏洞的人。」他說。

此外,翁浩正觀察,從知名漏洞懸賞計畫的總獎金越來越高,就反映出,越來越多企業願意加入,漏洞獎勵將是越來越熱門的資安趨勢。

國內企業不能再無動於衷,看到全球大型企業不斷加碼的抓漏獎金,卻不覺得跟自己有關係。

反過來思考,企業願意推出漏洞獎勵計畫,也代表了,企業對自身網站或系統的安全,有一定的自信,鼓勵外界來檢視,更能彰顯企業對於資安的重視,才敢以開放的態度,讓全球研究人員來挖掘潛藏漏洞,希望精益求精,藉助全球駭客之力,讓自己的資安做得更好。

2018年全球漏洞獎勵新作法

2018年2月15日

Intel為硬體安全提高漏洞獎金

Intel在去年3月開始推出漏洞發現獎勵計畫,獎金最低從500美元到3萬美元。今年1月,他們被安全研究人員揭露Meltdown及Spectre兩項開採漏洞手法,硬體安全問題備受注目。

2月開始,他們將獎勵計畫從邀請制改為開放,並且新增旁路攻擊漏洞項目,獎金最高25萬美元,其他各類別漏洞獎金最高則是10萬美元。

2018年3月22日

Netflix影音平臺將抓漏獎勵計畫改為公開形式

Netflix在2013年,就在他們官網上公開表揚,協助揭露漏洞的通報者,近期他們將原本限定邀請制的獎勵計畫,轉為公開形式,主要藉由Bugcrowd平臺進行,目標是自家網站與手機程式。依照漏洞嚴重等級,獎金從100美元到1.5萬美元不等。

其他像是Pornhub、YouPorn等成人影音網站,也都在前兩年於HackerOne平臺,發布各自的漏洞獎勵計畫。

2018年7月17日

微軟新增身分服務相關漏洞獎勵計畫

微軟在Windows相關的漏洞發現獎勵計畫之外,今年最新的專案是關於微軟身分驗證服務,最高獎勵10萬美元,範圍涵蓋旗下約10種登入工具,希望補強身分驗證的安全性。在今年3月,他們也曾推出推測性執行旁路獎勵(Speculative Execution Side Channel Bounty)的限時專案,最高獎勵是25萬美元。

2018年7月31日

HP祭出全球首個印表機抓漏專案

在IoT的議題之下,隨著連網設備安全的問題不斷被重視,企業也開始重視自己的產品安全,像是在今年8月,印表機大廠HP也為了自家列印設備的安全性,祭出漏洞獎勵計畫。

他們與Bugcrowd合作,採邀請制進行,期望安全研究人員能夠協助尋找這些印表機的韌體安全漏洞,如遠端指令碼攻擊、網站請求偽造,或跨站指令碼攻擊等。

2018年9月17日

Facebook漏洞獎勵擴大到第三方App漏洞

臉書擴大抓漏獎勵計畫,為了提升整體平臺的安全,他們將第三方App納入漏洞獎勵計畫範圍。一如臉書自有服務的抓漏獎勵,針對平臺上第三方App的每款漏洞,將頒發最低500美元的獎金。

為提升用戶個資安全,他們今年4月也發布了資料濫用獎勵計畫,鼓勵外界舉報App蒐集用戶資料並轉售第三方使用的濫用情形。

2018年9月19日

新加坡政府將在年底推出政府漏洞獎勵計畫

新加坡國防部在今年初舉行了漏洞獎勵計畫,該國政府也在9月中決定,於年底推出Government Bug Bounty Program。

近期新加坡舉辦第三屆網路安全周,他們宣布將邀請國際和本地的白帽駭客,針對特定、網路的政府系統找漏洞,希望借助這些全球駭客的能力,協助找出他們看不見的盲點,並希望能對於相關防禦技術,進行評鑑測試,同時打造創新資安生態。

資料來源:iThome整理,2018年9月

相關報導 化被動為主動,企業開始懸賞抓漏

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-10