微軟

近期微軟公有雲服務的網路功能不少新服務上架,包含Azure網路流量分析、服務連線監控功能都陸續正式推出,而在近日,該公司開始加強軟體定義網路功能布局,一次推出了Azure Virtual WAN及Azure防火牆這兩個新公開預覽版功能。

微軟Azure網路部門公司副總裁Yousef Khalidi表示,當今軟體定義網路、SDWAN發展趨勢,讓企業可以加強各地的分支辦公室的網路使用經驗,不過隨之而來的挑戰就是,如何一併管理這些分支網路,並且大規模部署統一的資安、網路管理政策。因此,微軟這次釋出的兩個新服務,互相輔助,透過Azure Virtual WAN簡化大規模網路部署,並且搭配Azure防火牆實行統一管理政策。

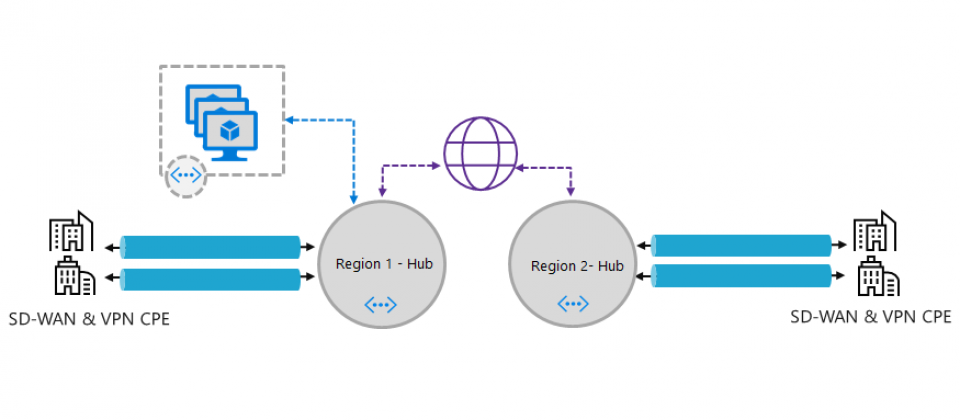

首先是Azure Virtual WAN,使用該公司雲端服務的企業,可以利用此功能,連接企業各分點的SDWAN、VPN設備,簡化設備組態管理,也讓連線功能更為自動化。企業可以選擇離分點最近的Azure公開區域,建立Virtual WAN及Virtual Hub。未來該辦公室與其他分支或Azure虛擬網路連接時,就能透過Virtual Hub作為中繼點。再者為連線自動化功能,利用企業自有客戶端設備作為SD-WAN Controller或VPN裝置,讓分點辦公室的網路建置、組態管理及連線設定可以變得更為自動化。

微軟表示,該公司目前在全球共有設置超過130個網路連接點(Points of Presence),根據辦公室所在位置,Azure Virtual WAN將其網路與最近的連結點串接。現在微軟此服務的生態系夥伴分別有Citrix及Riverbed,該公司表示,未來還有更多提供SDWAN、VPN服務的廠商要加入,下一波名單是Checkpoint、Nuage、Palo Alto Networks等。

而另外一個新預覽服務Azure防火牆,以Azure虛擬網路資源為基礎,提供狀態防火牆(Stateful native firewall)的防護功能,同時也內建高可用性、自動擴充服務。利用該服務,使用者可以利用連線管理政策,過濾應用程式及網路流量。

而Azure防火牆的公開預覽版功能,先瞄準了網路流量過濾、監控功能。第一個新功能是完整網域名稱(Fully Qualified Domain Name,FQDN)過濾功能,利用企業用戶的FQDN名單,限制外部網路的HTTP、HTTPS流量進入企業內部。再者是過濾規則設定功能,在該選單中,網路管理員可以利用目的地位址、Port及協定,作為過濾條件。同時,Azure防火牆也與Azure監控功能整合,系統會記錄允許進入、被阻擋進入流量事件,整合成Log紀錄後,使用者可以與Azure儲存帳戶串接,封存這些資料,做為日後分析使用。

此外,該防火牆服務也與Azure其他的雲端服務進行串接。第一個是網路安全性群組(Network Security Group,NSG),此功能可在虛擬網路環境過濾網路流量,而微軟認為,聯合NSG搭配Azure防火牆,可讓虛擬網路環境變得更加安全。再者,Azure防火牆也與該公雲的DDoS防禦服務整合,當企業遭受DDoS攻擊時,可利用Azure提供的網路作為緩衝,避免影響企業服務的可用性。

.png)

企業可以選擇離分點最近的Azure公開區域,建立Virtual WAN及Virtual Hub。未來該辦公室與其他分支或Azure虛擬網路連接時,就能透過Virtual Hub作為中繼點。圖片來源:微軟

.png)

微軟舉例,在Virtual WAN使用選單中,根據企業分支據點所在地,系統會自行顯示最接近該地的連接入口,藉以提升企業網路使用品質的體驗。圖片來源:微軟

.png)

Azure防火牆也是一個新服務亮點,以Azure虛擬網路資源為基礎,提供狀態防火牆(Stateful native firewall)的防護功能,同時也內建高可用性、自動擴充服務。利用該服務,使用者可以利用連線管理政策,過濾應用程式及網路流量。圖片來源:微軟

.png)

在Azure防火牆的過濾規則設定功的選單中,網路管理員可以利用目的地位址、Port及協定,作為過濾條件。圖片來源:微軟

.png)

Azure防火牆也與Azure監控功能整合,系統會記錄允許進入、被阻擋進入流量事件,整合成Log紀錄後,使用者可以與Azure儲存帳戶串接,封存這些資料,做為日後分析使用。圖片來源:微軟

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-02-26