思科

思科(Cisco)於上周發布多項遠程攻擊漏洞的安全修補程式,其中有2項重大等級(Critical)的漏洞,受影響的產品包含模組化編碼平臺(Modular Encoding Platform)、次世代網路入侵防禦(NGIPS)設備產品Firepower 9000系列,以及整合運算系統(Unified Computing System,UCS)。

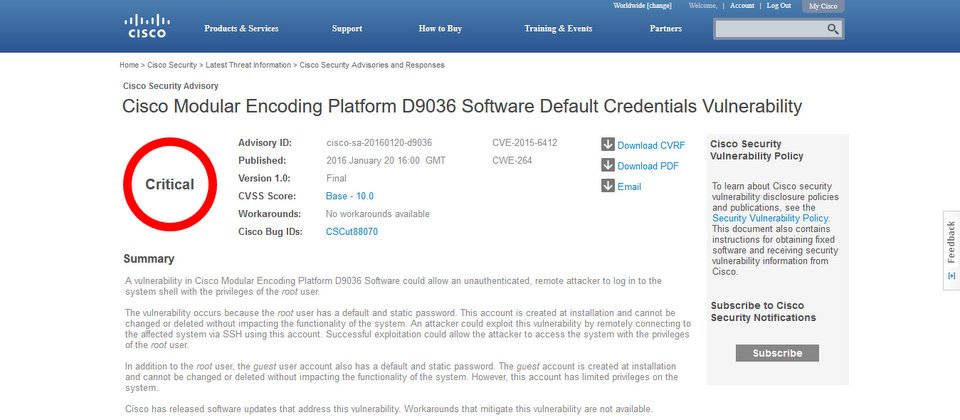

模組化編碼平臺D9036是思科推出的硬體設備,提供需要高影音品質的應用程式多解析度和多格式編碼。此次發現該產品的漏洞允許未經身分驗證的遠程攻擊者取得root權限,來登入系統殼層(System Shell),攻擊者利用此漏洞透過SSH(Secure Shell)遠端連線到受該漏洞影響的系統,並取得root帳號的控制權。

而導致該漏洞的原因是,最高權限的root帳號以及guest帳號在安裝時就建立,且root和guest的帳號密碼在不影響系統功能下,皆無法修改或刪除,該漏洞可能導致帳號密碼被攻擊者利用來提升權限,不過,guest帳號的權限有限。

思科也已經釋出模組化編碼平臺D9036的02.04.70版軟體,且在新版D9036之前的軟體皆會受到影響,思科呼籲用戶盡快升級至最新版本。另外,思科表示,在升級過程中,系統不會重設root或guest帳號的密碼,需由系統管理員用指令列(Command Line)手動變更。

另外還有UCS管理軟體(UCS Manager)和Firepower 9000系列設備也發布重大軟體安全更新,而存在於該產品的漏洞發生在CGI(Common Gateway Interface)腳本程式中,允許未經授權的遠程攻擊者在UCS Manager和Firepower 9000系列設備上執行任意程式碼。

而該漏洞是由於在CGI腳本程式中,Shell命令(Shell Command)未受保護的呼叫,攻擊者可利用此漏洞發送特製的HTTP請求至UCS Manager和Firepower 9000系列設備,以執行任意命令。

UCS Manager受影響的版本包含2.2(4b)、2.2(5a)和3.0(2e),以及2.2.x之前的版本,Firepower 9000系列設備受影響的版本則是1.1.2版,新版軟體已經可以在思科軟體中心(Software Central)下載更新。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09