| Patch Tuesday | 微軟 | CVE-2024-43491 | CVE-2024-38217 | CVE-2024-38014 | CVE-2024-38226 | CVE-2024-43461

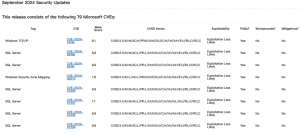

本週二微軟發布9月份例行更新(Patch Tuesday),修補近80個漏洞,其中有4個零時差漏洞,而且,這些全部已被用於實際攻擊行動

2024-09-11

| Patch Tuesday | Copy2Pwn | WebDAV | CVE-2024-38213 | MoTW | DarkGate | Windows Search

安全機制繞過漏洞Copy2Pwn成形,已用於散布惡意程式DarkGate

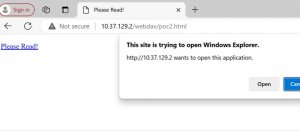

針對本月微軟公布的零時差漏洞CVE-2024-38213,通報此事的漏洞懸賞專案Zero Day Initiative(ZDI)表示,駭客藉此偷渡惡意程式DarkGate,從而繞過Microsoft Defender SmartScreen防護機制

2024-08-20

| Patch Tuesday | CVE-2024-38193 | WinSock | AFD.sys | Lazarus | 北韓駭客

北韓駭客Lazarus利用驅動程式零時差漏洞提權,並透過惡意程式匿蹤

上週微軟在例行更新修補零時差漏洞CVE-2024-38193,通報此事的資安業者Gen Digital表示,他們在2個月前看到北韓駭客組織Lazarus將其用於實際攻擊

2024-08-20

| Patch Tuesday | 零時差漏洞 | Windows Downdate | CVE-2024-21302 | CVE-2024-38202 | CVE-2024-38200 | CVE-2024-38199 | CVE-2024-38189 | CVE-2024-38178

微軟8月例行更新公布10個零時差漏洞,其中6個已出現實際攻擊

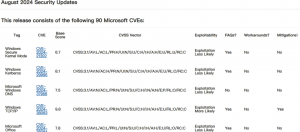

本週二微軟發布8月例行更新,當中公告10個零時差漏洞,其中已有6個被用於實際攻擊行動,並被美國網路安全暨基礎設施安全局(CISA)列入已被利用漏洞列表(KEV)

2024-08-14

| Patch Tuesday | MSHTML | CVE-2024-38112 | Void Banshee | Atlantida | Internet Explorer

半年前APT駭客組織Void Banshee利用MSHTML零時差漏洞散布竊資軟體Atlantida

針對駭客利用本月微軟修補的MSHTML平臺欺騙漏洞CVE-2024-38112的情況,有研究人員公布新的調查結果,指出名為Void Banshee的APT駭客組織在今年初就開始從事相關攻擊行動

2024-07-17

| 漏洞揭露 | Patch Tuesday | 零時差漏洞 | CVE-2024-38112

微軟修補MSHTML零時差漏洞消息剛發布,但去年1月就有駭客濫用漏洞,今年5月又被發現有人藉此散布竊資軟體Atlantida

本週二微軟修補已發生攻擊行動的MSHTML零時差漏洞CVE-2024-38112,通報此事的資安業者Check Point公布駭客利用這項漏洞的手法,對方藉由讓使用者點選特製的URL檔案,啟動Internet Explorer(IE)來觸發攻擊鏈

2024-07-11

| 微軟 | Patch Tuesday | 零時差漏洞

微軟 7月Patch Tuesday修補的漏洞中,包含一項已遭利用的零時差漏洞CVE-2024-38080,可讓駭客取得Windows Hyper-V系統權限,資安專家則警告這項漏洞容易被駭客用來執行勒索軟體攻擊

2024-07-10

| CVE-2024-30078 | Wi-Fi | Patch Tuesday

研究人員針對微軟本月修補的Wi-Fi驅動程式漏洞提出警告,所有版本Windows都可能曝險

在6月份微軟發布的例行更新(Patch Tuesday)裡,有研究人員指出其中一項涉及Wi-Fi驅動程式的漏洞CVE-2024-30078特別危險,因為在擁有大量電腦連線的Wi-Fi網路環境當中,未修補此漏洞的電腦很有可能成為駭客下手的目標

2024-06-20

| 微軟 | Patch Tuesday | CVE-2024-30040 | CVE-2024-30051

本週二微軟發布了5月份的例行更新,其中有3個零時差漏洞最受到關注,這些漏洞已有2個被用於攻擊行動,且被美國政府證實此事。此外,研究人員也呼籲企業組織,應留意本次公告的SharePoint Server漏洞

2024-05-15

| 微軟 | Patch Tuesday | CVE-2024-21322 | CVE-2024-21323 | CVE-2024-29053 | 零時差漏洞 | CVE-2024-29988 | CVE-2024-26234

微軟4月Patch Tuesday修補147個安全漏洞,創歷史新高

微軟4月例行更新公布2個零時差漏洞,分別是代理驅動程式(Proxy Driver)欺騙漏洞,以及涉及SmartScreen提示安全功能被繞過漏洞

2024-04-10

| 資安日報 | Patch Tuesday | 微軟 | MoTW | webOS | Rust | Rubycrap | Laravel | CVE-2021-3129

【資安日報】4月10日,微軟在本月例行更新揭露近150個漏洞,數量創近年新高

本週二微軟發布4月份例行更新,值得留意的是,這次總共處理了149個弱點,是自從2017年以來最多的一次

2024-04-10

| 微軟 | 安全漏洞 | Patch Tuesday | CVE-2024-21334 | CVE-2024-21400 | CVE-2024-21407 | CVE-2024-21408

微軟3月Patch Tuesday修補60個安全漏洞,僅有兩個被列為重大等級

微軟本月例行安全更新出現CVSS風險評分高達9.8的漏洞,該漏洞位於Azure開放管理基礎設施(OMI),微軟建議受影響用戶升級OMI以完成修補

2024-03-13