微軟周二(4/9)的4月Patch Tuesday修補了147個安全漏洞,創下自2017年以來的新高,此次的修補中含有3個重大(Critical)等級的安全漏洞,分別是CVE-2024-21322、CVE-2024-21323與CVE-2024-29053,以及兩個已被利用的零時差漏洞CVE-2024-29988及CVE-2024-26234。

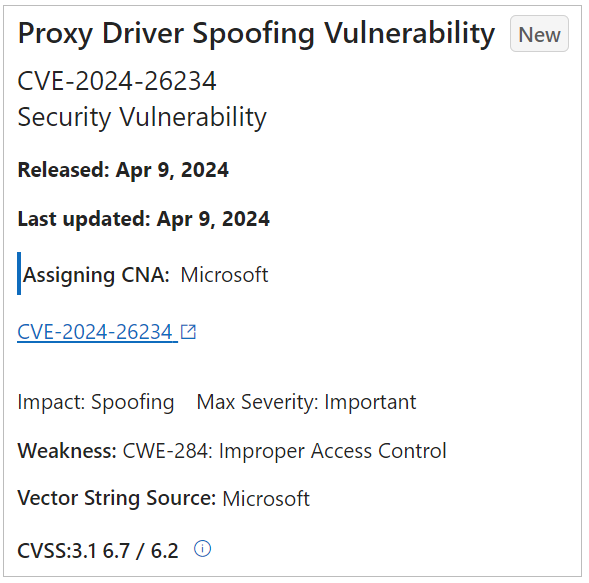

兩個零時差漏洞都只被列為重要(Important)等級,其中的CVE-2024-26234是個代理驅動程式(Proxy Driver)欺騙漏洞,由資安業者Sophos所揭露,該研究人員發現了一個由有效微軟硬體出版商憑證所簽署的惡意驅動程式,駭客利用該驅動程式來部署後門。微軟並未對此一漏洞披露太多細節。

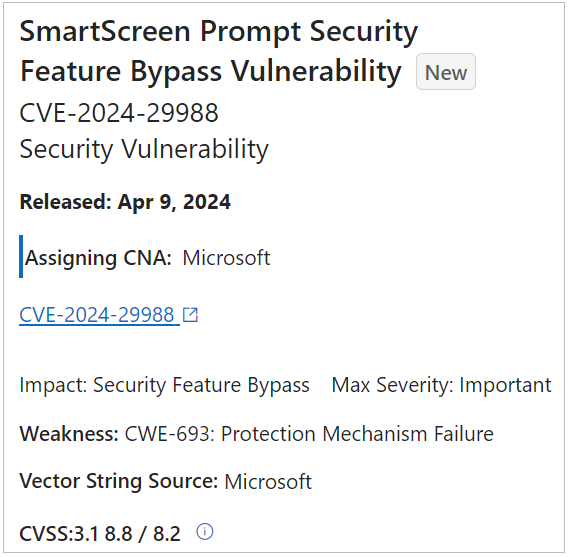

另一個CVE-2024-29988則是涉及SmartScreen提示安全功能被繞過,亦即在使用者開啟檔案時繞過安全提示,進而啟動惡意檔案。

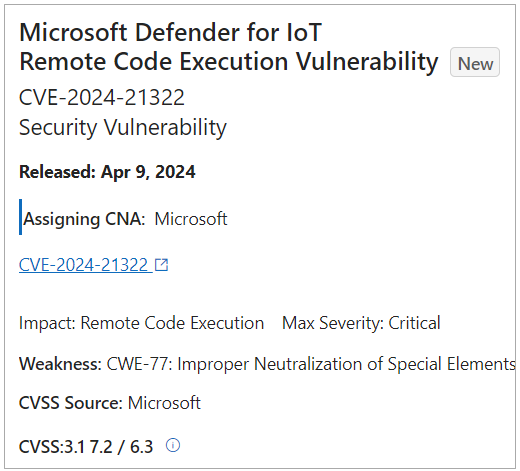

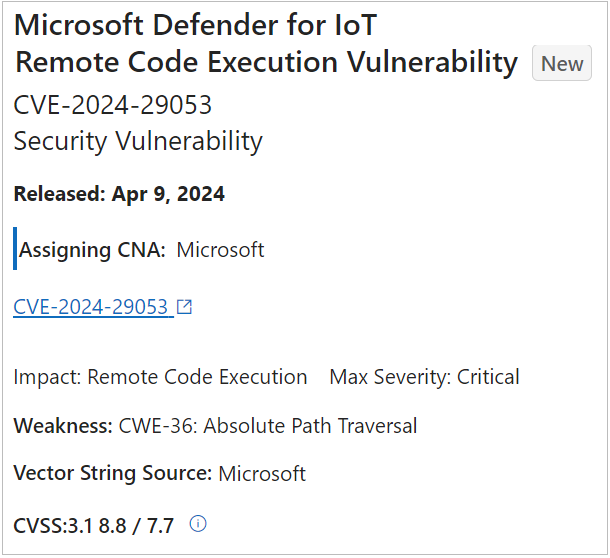

至於本月所修補的3個重大漏洞都與Microsoft Defender for IoT有關,且都允許遠端程式攻擊。Microsoft Defender for IoT為微軟所打造的IoT安全解決方案,可針對企業的IoT裝置或工業控制系統(ICS)與操作技術(OT)等基礎設施提供防護。

CVE-2024-21322漏洞源自於命令列中所使用特殊元素的不當中和,為一命令注射漏洞,CVE-2024-21323與CVE-2024-29053則皆屬於絕對路徑穿越(Absolute Path Traversal)漏洞,儘管它們都可能造成遠端程式攻擊,但前兩個漏洞必須取得管理員權限或特定權限才能展開攻擊,最危險的CVE-2024-29053只要經過身分驗證,就能上傳惡意程式至伺服器上的機密區域。

此外,《Dark Reading》引用Tenable資深安全工程師Satnam Narang的說法,指出本月是該公司自2017年追蹤微軟Patch Tuesday以來,修補最多漏洞的一個月,Patch Tuesday並不常修補超過100個安全漏洞,上一次超過100個漏洞是在去年10月,而原本的最高紀錄是微軟於2023年7月所修補的130個漏洞。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02