跨國大型殭屍網路綁架十萬裝置,鎖定美國RDP服務而來,不到一週攻擊規模翻倍

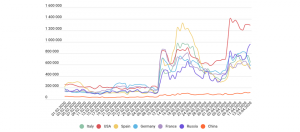

資安業者GreyNoise揭露專門鎖定美國遠端桌面連線(RDP)服務的攻擊行動,駭客透過位於全球超過100個國家、逾10萬個IP位址發動大規模攻擊,值得留意的是,事隔不到一週,攻擊規模已經翻倍

2025-10-16

| CVE-2017-11882 | 北韓駭客 | Kimsuky | APT43 | Emerald Sleet | TA427 | Velvet Chollima | RDP | BlueKeep | CVE-2019-0708

導致藍色當機畫面的RDP漏洞再次出現利用活動,Kimsuky用於攻擊韓國軟體、能源、金融產業

資安業者AhnLab揭露北韓駭客Kimsuky(APT43、Emerald Sleet、TA427、Velvet Chollima)的攻擊行動,主要針對韓國軟體、能源、金融產業下手,值得留意的是,駭客入侵受害組織的主要管道,就是6年前的重大漏洞BlueKeep(CVE-2019-0708)

2025-04-23

| APT29 | UNC2452 | Cozy Bear | 俄羅斯駭客 | Midnight Blizzard | RDP

俄羅斯駭客Midnight Blizzard利用惡意RDP組態檔案,入侵全球超過100個組織的網路環境

本週微軟針對俄羅斯駭客Midnight Blizzard的攻擊行動提出警告,指出這些駭客針對英國、歐洲、澳洲、日本等數十個國家,寄送挾帶惡意遠端桌面連線(RDP)組態檔案從事網釣攻擊

2024-10-30

| RAT | C# | RDP | Microsoft Defender | FUD Crypter

敘利亞駭客在地下論壇散布RAT木馬程式Silver RAT,標榜防毒軟體無法將其視為有害

研究人員在地下論壇看到駭客散布RAT木馬程式Silver RAT,其中一項賣點,就是開發者針對Microsoft Defender、其他廠牌的防毒軟體,採取了對應的迴避偵測機制

2024-01-09

| 資安日報 | Open5GS | AMI | BMC | BMC&C | 烏克蘭戰爭 | 勒索軟體 | BlackCat | SIM Swapping | Google Fi | Killnet | DDoS-as-a-Service | Redis | OAuth | RDP | Consent Phishing | 同意網路釣魚 | Nevada

【資安日報】2023年2月2日,竊密軟體Vector Stealer被用於挾持遠端桌面連線、駭客透過微軟認證的藍勾勾帳號發動OAuth網釣

新型態的竊密軟體Vector Stealer出現收集遠端桌面連線(RDP)組態的能力,讓攻擊者有機會藉此掌控受害電腦;濫用OAuth機制的網路釣魚攻擊再度出現,但不同的是,駭客利用微軟認證的藍勾勾帳號,來取信攻擊目標

2023-02-02

| Windows 11 | 帳號鎖住原則 | Account Lockout Policy | RDP | 暴力破解

Windows 11 22H2將帳號鎖住原則(Account Lockout Policy)列為預設值,以緩解遠端桌面協定(RDP)與其它暴力破解密碼攻擊

2022-07-22

| 資安 | Windows | 遠端桌機協定 | RDP | UDP/3389 | UDP反射/放大攻擊

企業Windows RDP伺服器管控不當,恐被駭客用來放大DDoS攻擊

以UDP/3389傳輸埠執行的Windows RDP服務,可能被駭客用來發動UDP反射/放大攻擊

2021-01-25