Sunrise King on unsplash

負責作業系統安全與大型企業的微軟副總裁David Weston周四(7/21)透過Twitter宣布,微軟已於Windows 11 22H2 22528.1000版本中把帳號鎖住原則(Account Lockout Policy)列為預設值,以降低遠端桌面協定(Remote Desktop Protocol,RDP)與其它暴力破解密碼的相關攻擊。此一預設功能不僅支援之後的版本,也將回溯至之前的Windows版本。

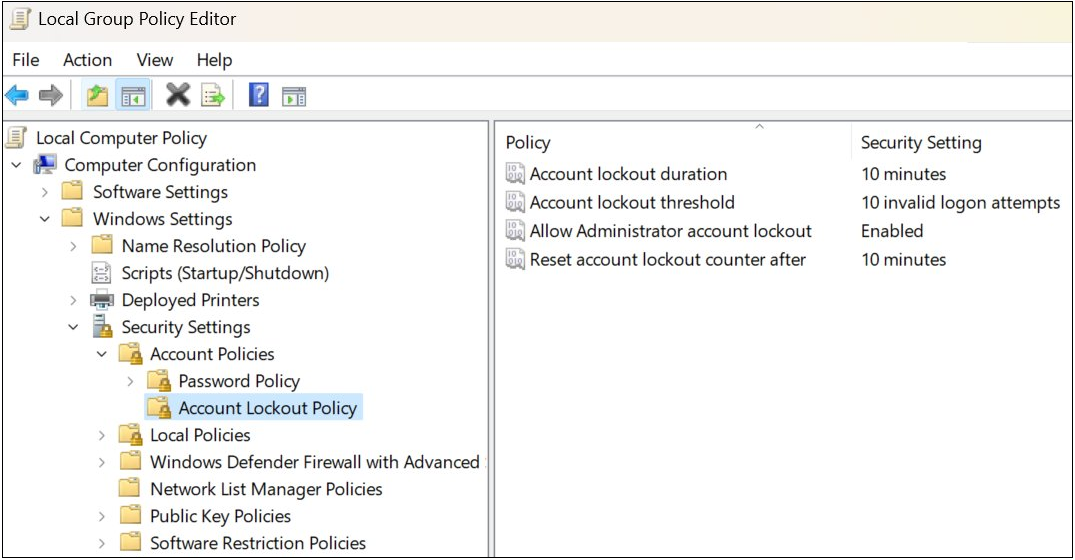

圖片來源/微軟

預計於今年下半年推出的Windows 11 22H2目前仍在預覽階段,因此參與Windows測試人員計畫(Windows Insider Program)的使用者得以率先取得該功能。

當Account Lockout Policy成為預設值之後,只要有人在10分鐘之內執行10次的登入錯誤,該帳號就會被鎖住。

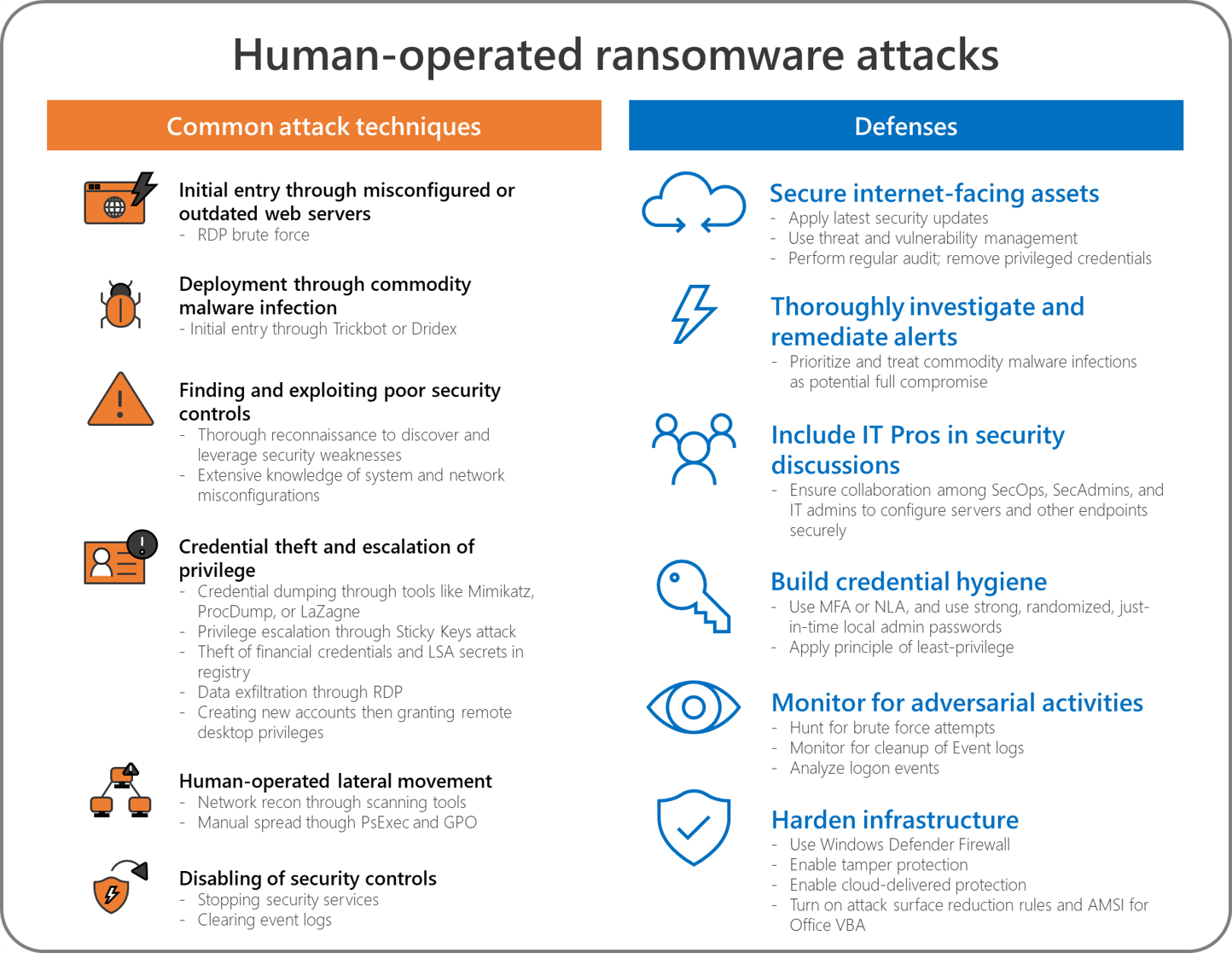

Weston表示,這將有助於緩解RDP與其它暴力破解密碼攻擊,此一技術經常被應用在人為操作的勒索軟體攻擊中,新的控制將提高暴力破解的難度。

圖片來源/微軟

《BleepingComputer》在2020年曾引用聯邦調查局(FBI)特別幹員Joel DeCapua的分析指出,勒索軟體駭客入侵受害系統的首選就是RDP,有超過7成的勒索軟體攻擊行動透過RDP。

RDP允許個人透過網路控制遠端電腦上的資源與資料,在建立遠端桌面連線時,本地端及遠端機器必須藉由使用者名稱與密碼來進行身分驗證,一旦密碼被破解,駭客即可遠端部署勒索軟體或其它惡意程式。

其實Windows作業系統的本機群組原則(Local Group Policy)早就具備Account Lockout Policy選項,還允許使用者設定帳戶鎖住的閥值,或是鎖住的時間,只是它們並非預設值,需要使用者手動啟用。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-10