Blue Coat

過去一整年,企業遭逢駭客攻擊事件層出不窮,光2014年至少就爆發數十起大小不斷的網路攻擊,鎖定金融、零售、學校、政府機構等發動攻擊,造成數萬到數百萬用戶感染受駭,就連Google和eBay都遭殃。今日(4/1),Blue Coat亞太區技術長Matthias Yeo也在2015臺灣資安大會上針對新世代的APT(進階式持續攻擊)威脅,提出安全防護與資安策略。

Matthias Yeo表示,Blue Coat曾以駭客及企業為調查對象,發現有超過8成(84%)駭客宣稱從發動攻擊到入侵企業,只需數分鐘到數小時就能攻破,反觀,有將近8成(78%)企業表示要發覺已遭駭客入侵攻擊,往往得花上數禮拜,甚至數月時間,顯示出雙方攻防武器差距懸殊。

然而,面對持續潛伏的APT攻擊威脅,Matthias Yeo也說,因應關鍵不在於企業是否有辦法找到預防方法,而是在於及早發現攻擊入侵根源,才能降低受駭災情。

因為他說,傳統的安全防護工具,舉凡像是資安事件管理平臺(SIEM)、入侵防禦系統(IPS)及防火牆等,皆是仰賴事前先設置好應對的規則,一旦偵測到不符合該規則的網路流量就加以排除。

不過,當面對無法應對的未知攻擊,如APT攻擊等,這些安全防護設備往往就無計可施,甚至,有的惡意程式還會刻意繞過規則攻擊。不僅如此,很多網路攻擊都隱藏在加密流量中,即便是像IPS或次世代防火牆(NGFW)也無法檢測,因而降低惡意程式的能見度。

Matthias Yeo也以人體免疫系統來比喻,他說,如果要預防身體感冒,事前可以透過健康飲食、攝取營養品及慢跑等來增強抵抗力,即便感冒發生後也能藉由醫院診斷或住院治療來讓身體恢復健康。

然而,在APT攻擊預防上,他表示,企業雖然可以透過像是部署防火牆、IPS、Web安全閘道器等預防機制來抵禦外來攻擊威脅,但在提供診斷修復上卻仍缺少足夠的防護機制。

要提供企業安全診斷修復,Matthias Yeo說,企業不能只靠著傳統的防禦方法,而是得加入新的偵測機制,像是採用安全分析平臺(Security Analytics Platform)來分析異常Logs,找出導致攻擊入侵的根本原因,進而從源頭直接阻斷。

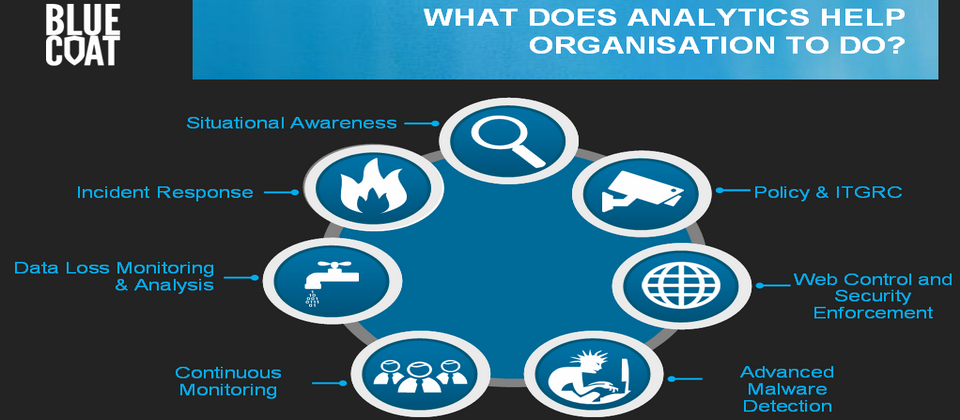

他也說,透過這種安全分析平臺,除了能加強外部安全防護,也能提升企業內部安全檢測能力,像是提供有情境感知(Situational Awareness)、事件應對(Incident Response)、數據遺失偵測與分析(Data Loss Monitoring & Analysis)、連續性監測(Continuous Monitoring)、進階惡意程式偵測(Advanced Malware Detection)、Web管控與安全強化(Web Control and Security Enforcement),以及安全性政策及IT管理、風險與規範遵循(Policy & ITGRC)等。

甚至,該安全分析平臺也另外搭配了一套威脅評估機制,協助找出已在企業身上發生駭客攻擊卻仍未發現的威脅。

不過,在最近一次企業CIO調查上,Matthias Yeo也觀察到,有高達4成以上(44%)的企業CIO在面對APT攻擊威脅時,最擔憂的不是來自外部的目標式攻擊,反而是來自於內部的威脅,例如人為疏失而產生漏洞造成駭客滲透。

他也舉了2個真實案例當說明。其中一個是來自某家企業員工因誤下載含有惡意程式的PDF檔案,在不知情狀況下將該檔案打開造成攻擊感染。另一個則是某間企業的IT管理者利用公司伺服器上色情網站,導致這些儲存公司重要文件的伺服器曝露在被駭高風險中,這些都是因為員工疏忽或一時貪圖方便而導致企業後門敞開。

後來,針對第一例子,Matthias Yeo也和團隊協助該企業,將該感染檔案拿來做安全分析與威脅評估,進而追溯到該攻擊其實是取自於其他合作夥伴的網站,且該網站早已被駭客滲透入侵,但也因為及早發現攻擊發動的源頭,才能降低受駭災情。

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27