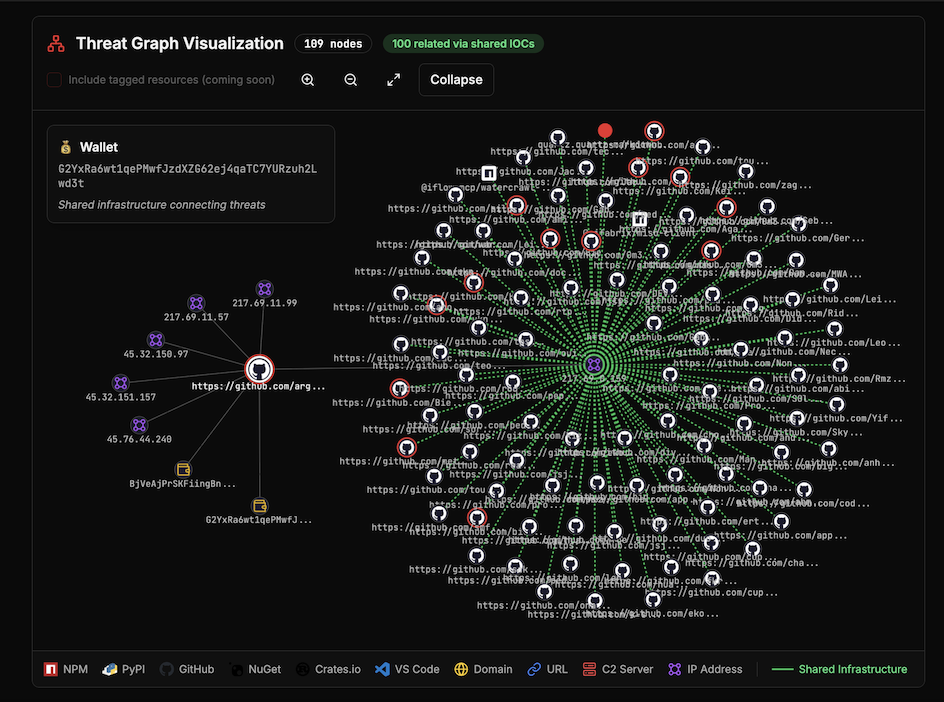

上週末3家資安公司Socket、Aikido,以及Step Security針對蠕蟲GlassWorm的活動提出警告,指出相關活動已影響Open VSX、GitHub、NPM,以及PyPI專案的儲存庫,現在最新的調查結果指出,這是同時鎖定4個平臺的協調攻擊。

資安社群平臺OpenSourceMalware揭露,GlassWorm供應鏈攻擊行動持續擴大,最新一波攻擊同時鎖定GitHub、NPM、VS Code,以及PyPI等四大開發生態系,顯示GlassWorm已從原本針對Open VSX與VS Code延伸套件市集,擴大為多管齊下的供應鏈攻擊,透過不同套件庫與開發工具同時散布惡意程式,增加影響範圍與感染機率。

OpenSourceMalware指出,2026年3月的新一波GlassWorm攻擊已影響超過433個儲存庫、套件,以及延伸套件功能,且部分受害專案屬於具一定知名度的開源專案,若是使用者拉取駭客提交的內容,可能遭到惡意程式感染。研究人員強調,攻擊面不再只是單一開發環境或主機,而是整個供應鏈。

研究人員提及,雖然攻擊者在不同平臺上架有問題的套件,混淆手法存在差異,不過最終的有效酬載運作模式卻一致,都是先查詢Solana區塊鏈,下載Node.js,然後執行JavaScript竊資軟體。他們提及,攻擊者製作的Python有效酬載也同樣會下載Node.js,原因在於竊資軟體以JavaScript撰寫。攻擊者維護單一的竊資軟體程式碼基礎(codebase),並透過Node.js在所有平臺執行。

針對GlassWorm的命名由來,就是攻擊者利用隱形Unicode字元將惡意程式碼嵌入原始碼,這些字元在開發工具與程式碼檢視介面無法透過肉眼檢視,但實際上開發工具卻會視為惡意負載。當程式執行時,這些隱藏字元會被轉換為實際指令,並透過eval()等方式執行後續惡意程式。而在不同平臺的GlassWorm活動當中,駭客使用的蠕蟲,都存在運用這種Unicode字元的特性。

熱門新聞

2026-03-13

2025-06-02

2026-03-17

2026-03-17

2026-03-17

2026-03-14

2026-03-16